오늘은 구글 크롬 버전 78에서 DNS over HTTPS (DoH) 실험 진행 중에 대해 알아보겠습니다. 일단 가장 최근 버전이 아닌 구글 카날리아 79.0.3916.0 버전으로 설명을 합니다. 먼저 알고 가야 하는 것은 DNS입니다. DNS이라는 것은 일종의 지도라고 생각을 하시면 됩니다. 다만, 해당 DNS를 변조해서 공격자가 사용자를 공격하는 방법의 하나가 바로 DNS Spoofing입니다. DNS Spoofing이라는 것은 해킹 방법의 하나로서 DNS 서버로 보내는 질문을 가로채서 변조된 결과를 보내주는 것으로 일종의 중간자 공격입니다.

공격 방법은 간단합니다.

공격자는 네트워크에 공격용 웹서버를 열어두고 대기하고 있습니다.

네트워크에 DNS 서버로 보내지는 패킷이 있는지 확인합니다.

목적지가 자신이 아닌 패킷은 읽지 않고 버려야 하지만 설정을 변경해서 모든 패킷을 읽어오게 진행이 됩니다.

DNS 서버로 보내지는 패킷이 있다면 그것을 보낸 PC에게 자신이 원하는 변조된 IP를 전송을 진행합니다.

공격자가 DNS 서버보다 물리적으로 가까이 있으므로 공격자가 보낸 패킷이 DNS 서버가 보낸 정상적인 패킷보다 먼저 도착하며 컴퓨터는 먼저 받은 답변이 DNS의 것으로 생각하고 있기 때문에 나중에 온 정상적인 패킷은 버려지게 되고 변조된 IP로 접속하게 되는 방식입니다.

쉽게 이야기하면 네이버에 접속해야 하는데 해당 공격을 받는 피해자 컴퓨터는 정상적으로 www.naver.coX을 입력했는데 공격자의 웹서버로 접속되는 방식입니다. 간단하게 이야기하면 컴퓨터 범죄 중 하나가 바로 파밍 입니다. DHCP 서버를 위조하는 기법은

대부분의 컴퓨터 나 스마트폰 등은 DHCP를 이용하여 자동으로 IP를 할당받게 돼 있는데 IP를 할당받을 때 자동으로 DNS 서버의 IP도 할당받게 되어 있습니다. 그런데 해커가 사살 DHCP 서버를 열어 두고 위조된 DNS 서버 정보를 주는 방법입니다. 피해자의 모든 트래픽은 해커의 컴퓨터를 거쳐서 지나가게 되게 있으므로 지나가는 패킷을 확인해서 암호를 비롯한 개인정보를 훔쳐볼 수 있게 되는 방식입니다.

해당 방법을 사용하는 방법은 그 유명한 유해 사이트를 차단하여 warning.or.kX 로 보내버리는 방식입니다. 그리고 최근에 SNI 검열이 이루어져서 개인적으로 해당 관련해서 안드로이드 스마트폰, 파이어폭스, 스마트폰에서 해당 기능을 사용하는 방법에 대해 글을 적었습니다. 가장 최근에 나온 SNI 검열은 HTTPS 통신을 하기 전에 DNS가 도메인 해결책은 암호화되지 않고 도청에 접근하는 호스트 이름을 파악하는 가짜 응답을 반환하는 등의 가능성이 있습니다. 이런 방법을 악용하는 방법은 막으려고 나온 것이 DNS over HTTPS, DNS over TLS 입니다.

DNS over HTTPS 이라는 것은 지금까지 DNS 서버 대부분 UDP 포트 53번에 수행된 DNS 이름 확인을 TCP 포트 443에 대한 HTTPS (HTTP /2 over TLS) 통신에서 수행 프로토콜입니다.그리고 RFC8484 로 표준화되었으며 클라이언트 (stub 해결)에서 요청하는 경우 GET 메서드 또는 POST 메서드를 사용합니다. 그리고 DNS over TLS는 DNS over TLS는 853번이 MUST이며 이런 연결하려는 도메인이 도청 가능해진다고 하는 문제에 대한 해결책이 TLS1.3 확장으로 제안되고 있는 Encrypted SNI 이며 server_name을 보낼 때 서버에서 공개 키를 DNS를 검색하고 암호화한 다음 서버로 전송하며

[소프트웨어 팁/보안] - 파이어폭스의 DNS-over-HTTPS를 통한 DNS 변경 방법

파이어폭스의 DNS-over-HTTPS를 통한 DNS 변경 방법

오늘은 파이어폭스의 DNS-over-HTTPS를 통한 DNS 변경 (DNS 우회 방법)방법에 대해 알아보겠습니다. 일단 DNS라는 단어에 대해 알아보고 가야 하겠습니다. Domain Name System의 줄임말로 DNS라고 하며 IP 네트워..

wezard4u.tistory.com

이때 보통 DNS를 사용하면 원점으로 돌아가게 하며 DNS over HTTPS 또는 DNS over TLS를 사용합니다. 최근 Google은 Chrome 78에서 회사의 DNS over HTTPS (DoH) 구현 테스트 계획을 공개했습니다. HTTPS를 통한 DNS는 HTTPS를 사용하여 DNS 요청의 보안 및 개인 정보 보호를 위한 것이며 현재 안정적인 Chrome 버전은 2019년 9월 10일에 배포된 Chrome 77입니다. 구글은 DoH가 다른 WiFi 사용자가 방문한 웹 사이트를 볼 수 없도록 하며 DoH를 사용하면 스푸핑 또는 파밍과 같은 일반적인 공격을 방지할 수 있습니다.

[생활/갤럭시 스마트폰] - 갤럭시 s10 에서 프라이빗 DNS 설정 방법

갤럭시 s10 에서 프라이빗 DNS 설정 방법

오늘은 갤럭시 s10에서 프라이빗 DNS 설정 방법에 대해 알아보겠습니다. 일단 해당 기능은 기본적으로 안드로이드 파이를 사용하는 모든 스마트폰 및 태블릿 등 기기에 사용이 가능 한 부분입니다. 일단 안드로이..

wezard4u.tistory.com

구글은 DoH 구현을 모질라 파이어폭스와 다른 방식으로 테스트를 진행합니다. 모질라 파이어폭스는 테스트 단계에서 Cloudflare를 파트너로 선택했고 Cloudflare를 기본 공급자로 사용했습니다. 다만, Google은 테스트를 위해 다른 경로를 선택합니다. 여러 DoH 공급자를 사용하여 구현을 테스트하기로 했으며 자체 DoH 서비스를 테스트에 사용할 수 있었지만 대신 여러 공급자를 선택하기로 했으며 시스템에서 사용되는 DNS 서비스가 DoH를 지원하는 경우 테스트에서 구글 크롬 설치를 업그레이드하여 DoH를 사용합니다. 구글 크롬에서 사용을 하는 협력 업체는 다음과 같습니다.

Cleanbrowsing

Cloudflare

DNS.SB

Google

OpenDNS

Quad9

DNS가 이러한 서비스 중 하나를 사용하는 시스템에서 구글 크롬 을 실행하는 경우 Chrome 78이 실행될 때 대신 DoH를 사용하기 시작하며 실험은 Linux 및 iOS의 Chrome을 제외한 일부 Chrome 사용자를 위해 모든 플랫폼에서 실행되며 오류가 발생하면 Chrome이 일반 DNS 서비스가 제공됩니다.

[안드로이드 어플 소개] - 안드로이드 스마트폰 DNS-over-HTTPS를 통한 DNS 변경 어플-Intra

안드로이드 스마트폰 DNS-over-HTTPS를 통한 DNS 변경 어플-Intra

오늘은 안드로이드 스마트폰 DNS-over-HTTPS를 통한 DNS 변경 방법에 대해 알아보겠습니다. 일단 DNS 서버를 우회하는 목적은 기본적으로 통신사(ISP)에서 제공하는 DNS에서 중간에 가로챌 수 있는 중간자 공격 즉..

wezard4u.tistory.com

더 자세한 내용은 Chrome Enterprise 블로그에서 DoH 정책에 대한 세부 정보를 제공하여 볼 수가 있습니다.

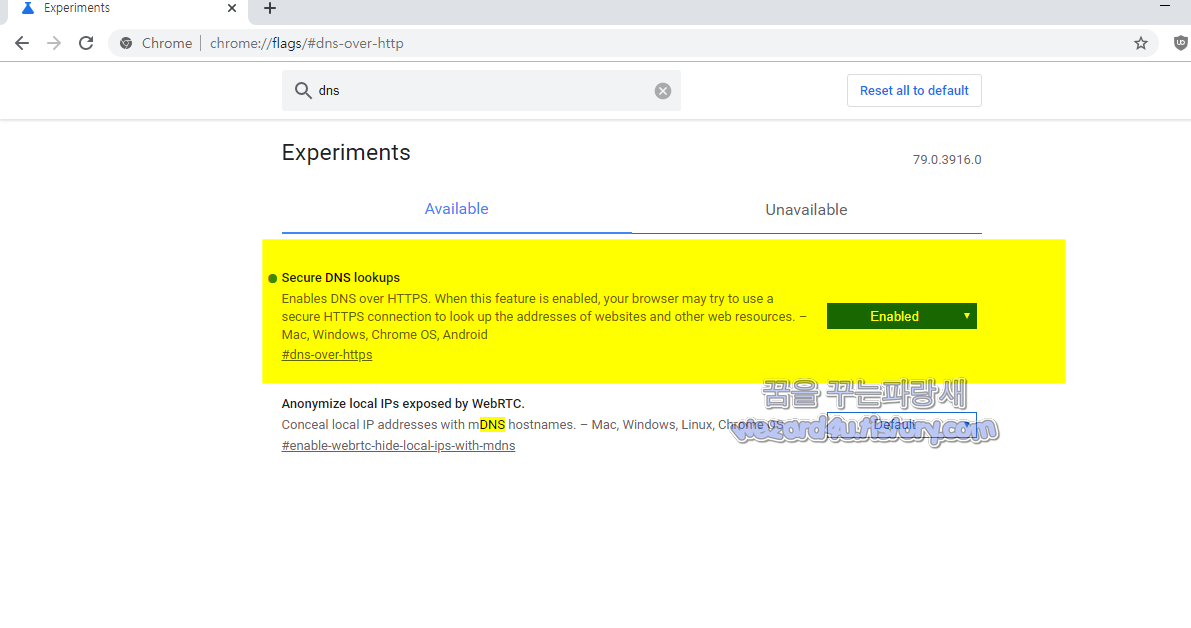

Chrome 사용자는 chrome:// flags/#dns-over-http 주소 부분에 입력해줍니다. 그리고 나면 실험을 옵트인 또는 옵트아웃 할 수 있으며 아직은 모든 구글 크롬에 포함이 돼 있지 않습니다. 그리고 DNS를 입력해줍니다. 그리고 나서

Secure DNS lokups를 활성화해줍니다.

[소프트웨어 팁/보안] - DNS 인터넷 검열을 피하기 위한 파이어폭스 ESNI 설정 방법

DNS 인터넷 검열을 피하기 위한 파이어폭스 ESNI 설정 방법

오늘은 DNS 인터넷 검열을 피하기 위한 파이어폭스 SNI 설정 방법에 대해 알아보겠습니다. 일단 기본적으로 해당 부분에서 SNI이라는것에 대해 알아야 합니다. SNI이라는 것은 Server Name Indication을 줄임말로..

wezard4u.tistory.com

내용은 다음과 같습니다.

Secure DNS lookups

Enables DNS over HTTPS. When this feature is enabled, your browser may try to use a secure

HTTPS connection to look up the addresses of websites and other web resources.

– Mac, Windows, Chrome OS, Android(HTTPS over DNS를 활성화합니다. 해당 기능을 사용하면 브라우저에서 보안 HTTPS 연결을 사용하여 웹 사이트 및 기타 웹 리소스의 주소를 검색할 수 있습니다. – Mac, Windows, Chrome OS, Android )

입니다. 이제 조금만 있으며 대부분의 Chromium 기반 브라우저와 Firefox는 가까운 시일 내에 HTTPS를 통한 DNS 사용을 시작할 것이며 Firefox는 기능을 비활성화하는 옵션을 제공하며 Chrome에는 같은 기능을 제공하는 실험용 플래그가 제공되며 실험용 플래그는 앞으로 한 시점에서 제거될 수 있습니다.

일단 해당 기능을 사용하고 싶은 경우에는 구글 크롬 카나리아를 설치해서 체험할 수가 있을 것입니다.

'소프트웨어 팁' 카테고리의 다른 글

| Windows 10 1909(윈도우 10 1909) 리얼텍 드라이버 업데이트 문제 해결 방법 (2) | 2019.11.20 |

|---|---|

| Sandboxie를 사용을 해서 프로그램 탐색, 다운로드 설치,인터넷 검색방법 (8) | 2019.11.01 |

| Google Chrome (구글 크롬 )에서 비밀번호 유출 감지 및 강제 다크 모드 사용 방법 (9) | 2019.10.29 |

| 파이어폭스(Firefox) SEC_ERROR_OCSP_FUTURE_RESPONSE 오류 해결 방법 (6) | 2019.10.25 |

| 윈도우 10 타임 라인을 비활성화하여 작업 이력에서의 정보 유출을 방법 (2) | 2019.09.16 |

| Windows(윈도우) 작업 관리자 업데이트 속도를 변경하는 방법 (6) | 2019.09.11 |

| 구글 크롬에서 사용을 할 수가 있는 명령어 사용방법 (6) | 2019.08.27 |

| Windows 10(윈도우 10) 비행기 모드가 자동으로 켜지는 문제 해결 방법 (8) | 2019.08.08 |