이번에도 조용하다 싶었는데 또 네이버 카페에서 지속적으로 네이버 카페에다가 무작위로 특정 연예인이 결혼했니 이혼을 했니 음란 동영상이니 방식으로 해서 썸네일은 선정적인 장면을 넣어서 사용자가 클릭해서 해당 사이트에 접속하면 동영상 재생 화면이 나오지만 해당 부분은 그냥 그림 파일 뿐이고 해당 가짜 로그인을 보여주면 해당 부분에 실제 ID, 비밀번호를 입력하면 네이버 계정을 탈취하는 것이 목적인 피싱 사이트에 대해 알아보겠습니다.

일단 먼저 악의적인 목적을 가진 사람은 네이버 카페에서는 다음과 같은 화면을 보면 자극적인 장면을 볼 수가 있습니다. 해당 부분을 클릭하면 다음과 같이 진행이 됩니다.

hxxp://bububu88134202bu(.)kro.kr 로연결이 됩니다.

이런 식으로 연결됩니다.

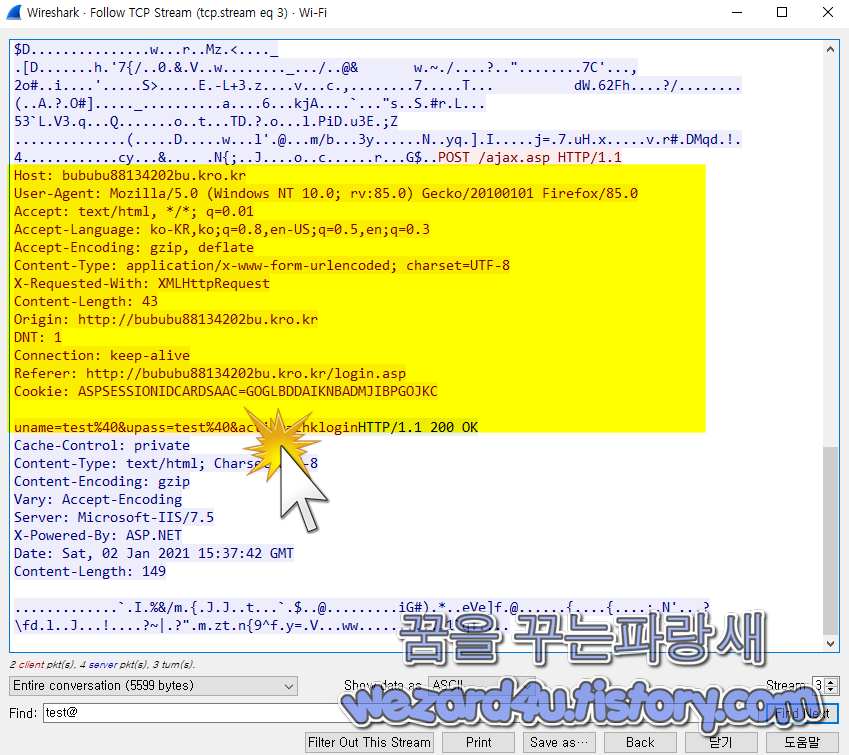

그리고 다음과 같이 와이어샤크에 보면 다음과 같은 정보를 볼 수가 있습니다.

네이버 계정 탈취를 하는 피싱 사이트 트래픽 네이버 계정 탈취를 하는 피싱 사이트 트래픽

Host:bububu88134202bu(.)kro.kr

User-Agent: Mozilla/5.0 (Windows NT 10.0; rv:85.0) Gecko/20100101 Firefox/85.0

Accept: text/html, /; q=0.01

Accept-Language: ko-KR,ko;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Content-Type: application/x-www-form-urlencoded; charset=UTF-8

X-Requested-With: XMLHttpRequest

Content-Length: 43

Origin: hXXp://bububu88134202bu(.)kro.kr

DNT: 1

Connection: keep-alive

Referer: hXXp://bububu88134202bu.kro(.)kr/login.asp

Cookie: ASPSESSIONIDCARDSAAC=GOGLBDDAIKNBADMJIBPGOJKC

uname=test%40&upass=test%40&action=chkloginHTTP/1.1 200 OK

Cache-Control: private

Content-Type: text/html; Charset=utf-8

Content-Encoding: gzip

Vary: Accept-Encoding

Server: Microsoft-IIS/7.5

X-Powered-By: ASP.NET

Date: Sat, 02 Jan 2021 15:37:42 GMT

Content-Length: 149

로 연결이 되고 나서 가짜 네이버 사이트에 아이디, 비밀번호를 입력을 하면 다음과 같이 로그인 정보가 피싱범에게 해당 정보가 날아가는 것을 볼 수가 있습니다.

uname=test%40&upass=test%40 가 제가 입력한 개인 정보입니다. 여기서 중요한 것은 아이디는 특수기호는 입력을 할 수가 없습니다. 여기서 특수 기호를 입력을 하고 다음 화면으로 넘어간다고 하면 100% 피싱입니다.

uname 이 아이디, upass가 비밀번호입니다.

그리고 사용을 하는 쿠키들은 다음과 같습니다. Cookie: ASPSESSIONIDCARDSAAC=GOGLBDDAIKNBADMJIBPGOJKC 입니다.

그리고 서비스 IP 주소(Serving IP Address):45?64.74.133

그리고 해당 사이트를 조회를 해 보면 다음과 같은 결과를 알 수가 있습니다.

Domain:Bububu88134202bu(.)kro.kr

IP Address:45(.)64.74.133

Reverse DNS:133(.)(74.64(.)45.in-addr.arpa: SERVFAIL

Hostname: 45(.)64.74.133

Nameservers:2(.)ns.dnsze(.)com >> 219(.)251.156.127

1.ns(.)dnsze.com >> 183(.)111.252.28

Location For an IP:Bububu88134202bu(.)kro.kr

Continent:Asia (AS)

Country:Taiwan

IP Location Find In Taiwan (TW)

Capital:Taipei

State:Unknown

City Location:Unknown

ISP:Cloudie Limited

Organization:Cloudie Limited

AS Number:AS55933 Cloudie Limited

Time Zone:Asia/Taipei

이번에는 대만을 중심으로 활동을 하는 것 같습니다.

그리고 일단 개인적으로 처음 바이러스토탈을 돌렸을 때에는 탐지 가 되지 않아서 먼저 Microsoft Edge, Google 세이프 브라우징(Safe Browsing team, 구글 크롬, 파이어폭스 등), Eset(2021-01-02 15:36:55 UTC 신고)->현재 AlienVault:Malicious, Google Safebrowsing:Phishing(2021-01-03 07:12:52 UTC) 탐지하고 있는 것을 확인을 할 수가 있었습니다.

시만텍 쪽에서는 의심으로 분류되었지만 그래도 확실하게 피싱으로 하고 싶으어서 다시 신고했으며 phishtank 에도 신고했습니다.

일단 기본적으로 피싱 사이트에 접속을 하면 기본적으로 브라우저에서는 보안 연결 안 됨, 초록색 자물쇠 표시가 되어 있지 않는것으로만으로도 확인을 할 수가 있습니다.

즉 중고나라에서 중고나라 피싱 인지 아닌지 확인을 하는 방법은 https 가 붙어 있는지 확인을 하고 http는 기본적으로 되어 있다거나 브라우저에서 보안 연결 아님이라고 나오면 100% 피싱 사이트라고 볼 수가 있습니다

그리고 로그인을 하기 전에 반드시 아이디 부분에 특수기호를 넣어서 로그인이 돼도 그것도 피싱 사이트입니다. 아이디는 특수기호를 사용을 할수가 없습니다. 그리고 인지도가 있는 백신앱, 그리고 후후, 후스콜 같은 서비스를 활용을 하면 많은 도움을 받을 수가 있을 것입니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 윈도우 10 정기 누적 업데이트 KB4598229&KB4598242 발표 (0) | 2021.01.14 |

|---|---|

| 파이어폭스 84.0.2(Firefox 84.0.2)보안 업데이트 (0) | 2021.01.11 |

| 넷플릭스 사칭 피싱 사이트-netflix-notfification (2) | 2021.01.08 |

| 구글 크롬 업그레이드된 HTTPS 탐색(upgraded HTTPS navigations) 도입 (0) | 2021.01.06 |

| 인터넷 온라인 추적 받는지 확인 해주는 사이트-Cover Your Tracks (6) | 2021.01.04 |

| Microsoft는 Windows 10의 암호 저장 문제를 수정 방법 (4) | 2020.12.31 |

| 스마트폰 보이스 피싱 예방을 위한 TinyURL 단축 주소 원래 주소 보는 방법 (0) | 2020.12.28 |

| Microsoft(마이크로소프트) 부팅 실패를 일으키는 Windows 10 chkdsk 버그 수정 (5) | 2020.12.24 |