오늘은 어도비 플래쉬 플레이어(Adobe Flash Player)를 가장한 안드로이드 악성코드 UpdateFlashPlayer.apk에 대해 알아보겠습니다. 일단 어도비 플래쉬 플레이어 을 가장한 안드로이드 악성코드 앱 입니다.

어도비 플래쉬 플레이어(Adobe Flash Player) 에서는 원래의 목적대로 GIF 애니메이션을 대체할 정도의 웹용 애니메이션 제작 도구로 주로 쓰였으며 본격적으로 퍼지기 시작한 것은 2000년대 초반에 졸라맨, 마시마로, 달묘전설, 우비소년, 뿌까 같은 익숙한 플래시 애니메이션들이 유행하기 시작했고 어도비 플래쉬 플레이어(Adobe Flash Player)는 원래 GIF를 대신할 애니메이터일 뿐이었고 나중에 보조하기 위해 액션 기능(코드)가 생겼고 버전 4까지만 해도 단순한 동영상 재생을 제어할 때나 쓰던 이 액션 기능이 버전 5부터 액션스크립트라는 이름으로 강화되면서 액션 스크립트 가상기계를 (AVM) 새로 만들었으며 참고로 스티브 잡스는 세상을 떠날 때까지 어도비 플래시 플레이어(Adobe Flash Player)를 싫어했다고 하며 어도비가 인수하고 나서부터 애플지원정책에 아예 빠져버려 자연적으로 배척하게 되었으며 iOS는 플래시를 아예 지원하지 않고 있습니다.

일단 기본적으로 안드로이드는 4.1(코드명 젤리빈)부터 지원하지 않으며 리눅스용 플래시 런타임은 2012년 11.2. X 버전을 마지막으로 지원되지 않았으며 리눅스 사용자들은 2017년까지 플래시에 대한 보안 업데이트만을 받을 수 있으며 이제는 지원하지 않고 있습니다. 아마도 안드로이드에서 지원하는 돌빈 브라우저 만 지원을 하는 걸로 알고 있습니다.

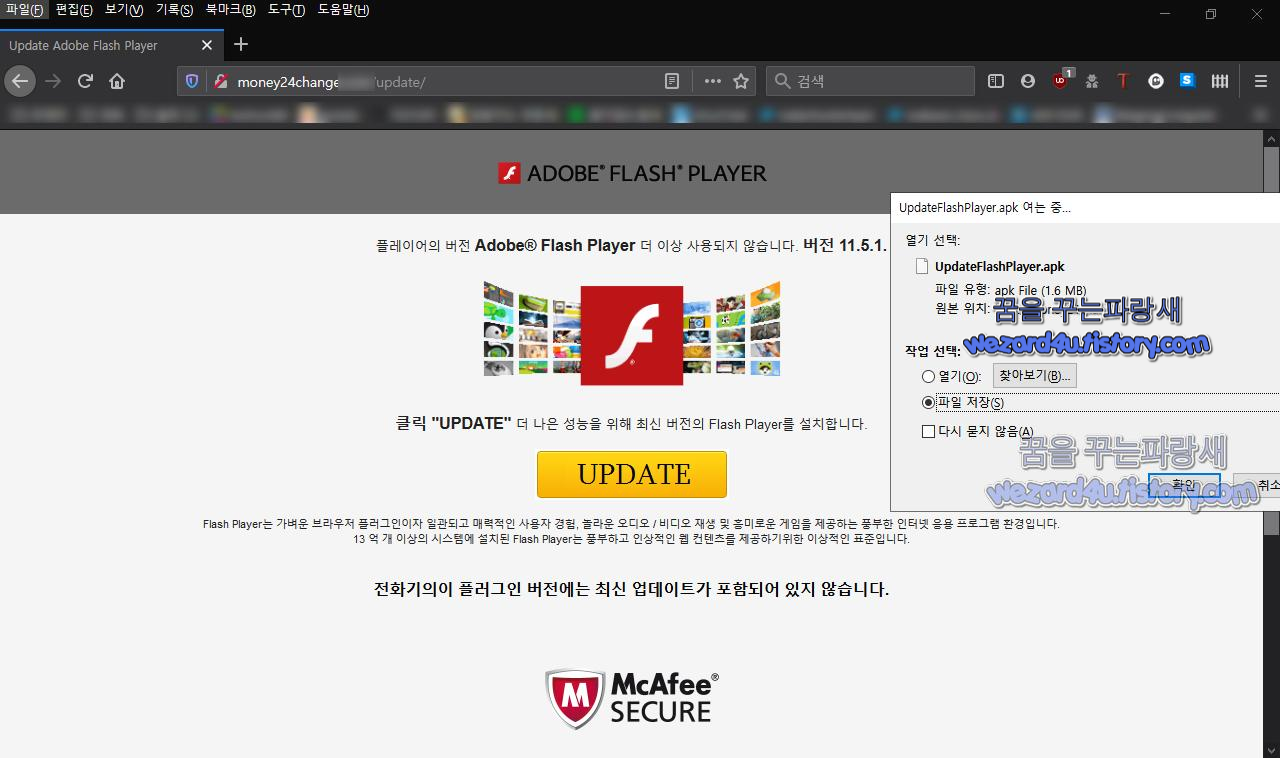

일단 해당 브라우저 홈페이지만 봐도 공식 어도비 플래쉬 플레이어가 아니라는 것을 알 수가 있으면 IT에 관심이 있으신 분들은 해당 부분에 대해서는 거짓이라는 것을 알 수가 있을 것입니다. 일단 해당 가짜 사이트에 들어가면 기본적으로 해당 어도비 플래쉬 플레이어 같은 경우에는 기본적으로 해당 사이트에 접속하면 기본적으로 UpdateFlashPlayer.apk를 자동으로 다운로드를 합니다. 그리고 나서 사용자가 UpdateFlashPlayer.apk를 다운로드를 하고 설치를 하고 실행을 하면 악성코드가 실행됩니다.

그리고 나서 기본적으로 해쉬값은 다음과 같습니다.

MD5 6565c0a99bd8d3ea41c0c1284c4b8ec2

SHA-1 a4bbfabb518cdacd5d4247875dd47ec0c1c7b666

SHA-256 2e5146a6bff5821cff33c6865ee47612ebc717896db5b36c16e95da8af74fa32

그리고 나서 기본적으로 다음 경로를 통해서 악성코드는 감염됩니다.

http://money24change.coX/update->http://money24change.coX/update/UpdateFlashPlayer.apk

입니다. 일단 해당 모르는 사이트에서 파일을 다운로드 및 실행을 하는 것을 하지 말아야 합니다. 일단 기본적으로 다음과 같은 부분도 있습니다.

http://m.auto.r?

http://m.test.avto.r?

https://api.yastatic.nxx/morda-logo/i/yandex-app/weather/wgt_android/%s.4.png

https://autoru-mag-data.s3.yandex.nxx/json/

https://m.auto.r?

https://m.test.avto.r?

https://suggestions.dadata.r?

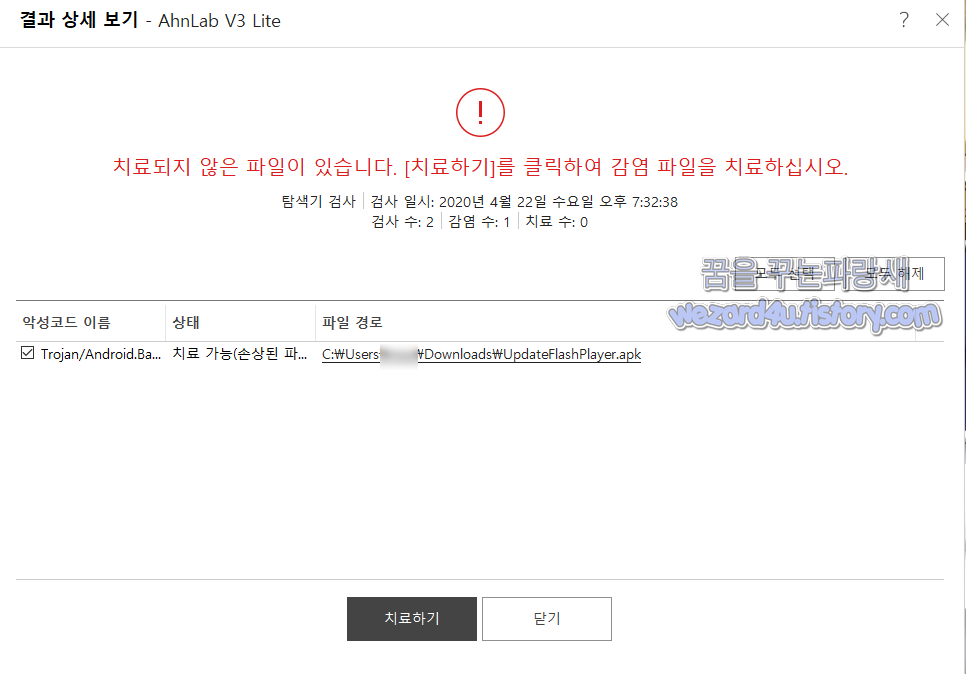

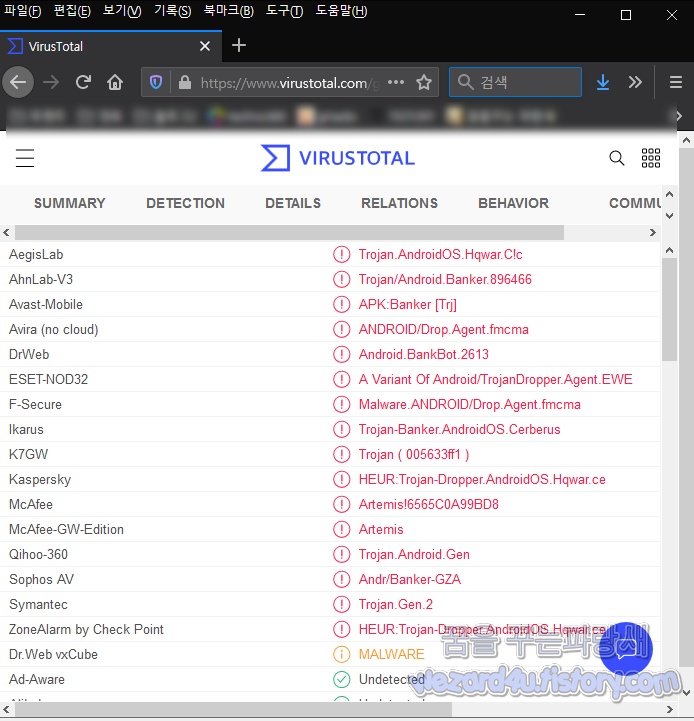

입니다. 그리고 기본적으로 해당 보안 업체들에서는 다음과 같이 진단을 하고 있습니다. 안랩 기준으로

AhnLab-V3:Trojan/Android.Banker.896466입니다. 일단 기본적으로 백신 앱들은 설치를 하고 실시간 감시 및 최신 업데이트로 유지를 하시면 됩니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 특정 여성 연애인을 성적 사생활 언급하는 네이버 피싱 공격 (4) | 2020.05.01 |

|---|---|

| Windows 10 KB4549951 블루스크린 보고서 조사 (0) | 2020.05.01 |

| 성접대 관련 글로 가짜 네이버 로그인으로 유도하는 피싱 사이트 (4) | 2020.04.29 |

| 어도비 플래쉬 플레이어(Adobe Flash Player)를 가장한 안드로이드 악성코드 UpdateFlashPlayer.apk (2) | 2020.04.27 |

| Windows 10 KB4550945 선택적 업데이트 (1) | 2020.04.23 |

| Firefox 77(파이어폭스 77) Dynamic First Party Isolation 옵션 추가 (6) | 2020.04.22 |

| 코로나 19 상황을 악용한 약국 웹 사이트에서 호스팅 되는 악성앱 COVIDTZ (4) | 2020.04.17 |

| Windows 10 KB4549951,KB4549949 누적업데이트 (2) | 2020.04.16 |