오늘은 코로나 19 상황을 악용한 약국 웹 사이트에서 호스팅 되는 악성앱 COVIDTZ 에 대해 알아보겠습니다. 일단 중국에서 시작해서 전 세계적으로 많은 감염자와 사망자를 내는 코로나 19(Covid 19)로 인해 많은 사람이 고통을 받고 있습니다. 그리고 이를 악용하는 많은 악성코드, 스미싱, 랜섬웨어 공격이 이루어지고 있습니다. 오늘은 스미싱 공격을 통해서 개인정보 노출을 하는 사건들이 자주 일어나고 있습니다. 해당 안드로이드 악성코드는 단축주소를 통해서 악성코드를 감염이 시키는 방법을 사용하고 있습니다. 일단 기본적으로 감염은 다음과 같은 행동을 합니다.

https://cutt.ly/covidt?->https://pataraha.xxx/apps/downloads/covid_tz.apk 를 내려받기를 하는 특징이 있습니다. 일단 https://pataraha.xxx은 다음과 같이 돼 있는데 보니까 무슨 약들을 판매하는 것 같습니다.

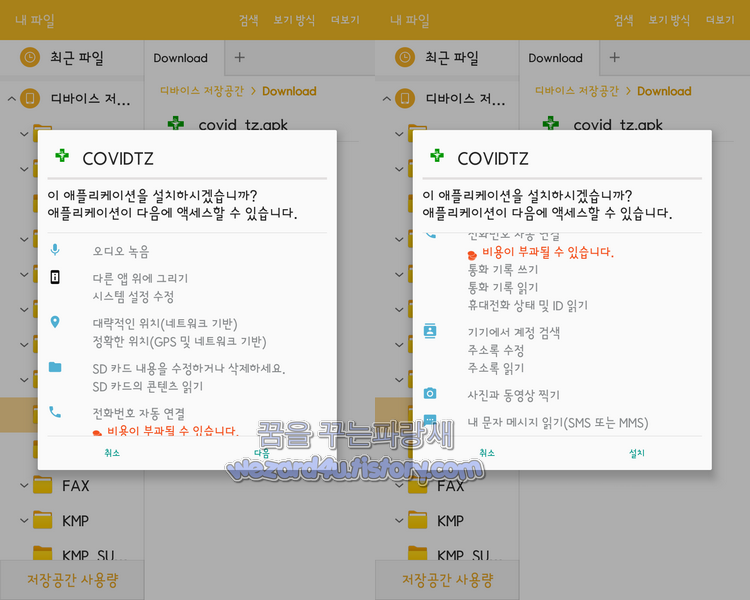

해당 COVIDTZ 권한을 보면 다음과 같습니다.

오디오 녹음

다음 앱 위에 그리기 시스템 수정

대략적인 위치(네트워크 기반)

정확한 위치(GPS 및 네트워크 기반)

SD 카드 내용을 수정하거나 삭제하세요.

SD 카드 콘텐츠 읽기

전화번호 자동연결

(비용이 부과될 수 있습니다.)

통화 기록 쓰기

통화 기록 읽기

휴대전화 상태 및 ID 읽기

기기에서 계정 검색

주소록 수정

주소록 읽기

사진과 동영상 찍기

내 문자 메시지 읽기(SMS 또는 MMS)

android.permission.ACCESS_COARSE_LOCATION

android.permission.ACCESS_FINE_LOCATION

android.permission.CALL_PHONE

android.permission.CAMERA

android.permission.CHANGE_WIFI_STATE

android.permission.INTERNET

android.permission.READ_CALL_LOG

android.permission.READ_CONTACTS

android.permission.READ_PHONE_STATE

android.permission.READ_SMS

android.permission.RECORD_AUDIO

android.permission.SYSTEM_ALERT_WINDOW

android.permission.WRITE_CALL_LOG

android.permission.WRITE_CONTACTS

android.permission.WRITE_EXTERNAL_STORAGE

android.permission.ACCESS_NETWORK_STATE

android.permission.ACCESS_WIFI_STATE

android.permission.FOREGROUND_SERVICE

android.permission.GET_ACCOUNTS

android.permission.KILL_BACKGROUND_PROCESSES

android.permission.MODIFY_AUDIO_SETTINGS

android.permission.READ_EXTERNAL_STORAGE

android.permission.RECEIVE_BOOT_COMPLETED

android.permission.SET_WALLPAPER

android.permission.WAKE_LOCK

android.permission.WRITE_SETTINGS

com.android.alarm.permission.SET_ALARM

com.oppo.launcher.permission.READ_SETTINGS

Activities 활동

com.yellowfans.mGdzsXxvQywaD3111

com.yellowfans.VqqEvhixWStVCvDyGkxDVikWtZzQXTJsXegg31041

com.yellowfans.QBWUzRwDBhxJyJDmcqcytwUbCDwwqJRReikIwdxkqgRakvwYX3109

com.yellowfans.kRsIchsmIxVrWRxE3108

com.yellowfans.VqqEvhixWStVCvDyGkxDVikWtZzQXTJsXegg31042

com.yellowfans.VqqEvhixWStVCvDyGkxDVikWtZzQXTJsXegg31043

com.yellowfans.VqqEvhixWStVCvDyGkxDVikWtZzQXTJsXegg3104

com.yellowfans.VqqEvhixWStVCvDyGkxDVikWtZzQXTJsXegg31044

입니다.

해시값은 다음과 같습니다.

MD5:5f9b9ccefc3d47ebd79d3e6a05b6a940

SHA-1:4c7a41d7b0a225f0fa61fe7dc18695e03c2690c8

SHA-256:93458290688950117cc42961d00b93b86e8cb85d31a1763c967363aeae84f969

입니다. 일단 악성코드를 다운로드 가 시작이 되면 covid_tz.apk 이라는 APK 이라는 파일을 다운로드를 해줍니다. 그리고 나서 다운로드가 되면 사용자가 파일을 다운로드 해서 앱을 사용자가 설치하면 악성코드가 실행됩니다.

물론 여기서 백신앱에서 감지를 하면 해당 앱을 삭제를 하라고 합니다. 예를 들어서 개인적으로 사용하는 Eset 제품 같은 경우에는 다음과 같이 진단을 합니다. covid_tz.apk은 다음과 같이 Android/Spy.SpyMax.B 로 진단을 하고 있습니다. 그리고 해당 파일은 감염된 장치에 대한 원격 접근을 제공하고 중요한 데이터를 누출을 하고 다른 악성코드가 장치에 접근하도록 할 수 있습니다. 파일을 제거하는 것이 좋습니다.

[소프트웨어 팁/보안] - 이셋모바일시큐리티(ESET Mobile Security) 통신 실패 에러 20515003 문제 해결 방법

이셋모바일시큐리티(ESET Mobile Security) 통신 실패 에러 20515003 문제 해결 방법

오늘은 이셋모바일시큐리티(ESET Mobile Security) 통신 실패 문제 해결 방법에 대해 알아보겠습니다. 일단 이셋은 1992년에 설립되었으며 보안 업체인 이셋은이집트의 건강, 결혼, 사랑의 여신인 ESET (슬로바키..

wezard4u.tistory.com

트로이 목마 또는 트로잔은 주로 데이터를 파괴하거나 유출하기 위한 여러 가지 악의적인 목적에 사용되는

악성 소프트웨어를 광범위하게 일컫는 용어입니다. 트로잔은 현재 백도어를 열거나 사용자 데이터를 도용하거나 악성 소프트웨어를 감염된 시스템에 다운로드하는데 사용되는 가장 일반적인 맬웨어 유형입니다. 트로잔은 대개 배포 수단으로 사회 공학을 이용합니다.

즉 이렇게 사회공학이라고 하는 것은 전 세계적으로 뜨거운 키워드, 사건, 뉴스, 한 국가의 키워드, 사건, 뉴스, 정치들을 악용하는 것입니다. 그러니까 컴퓨터, 스마트폰 문자 같은 경우에는 함부로 링크 또는 프로그램을 다운로드 해서 실행을 하는 것은 자제해야 합니다. 그리고 백신프로그램(백신앱)은 실시간 감시, 실시간 업데이트 그리고 이름이 있는 제품을 사용하시면 될 것입니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 어도비 플래쉬 플레이어(Adobe Flash Player)를 가장한 안드로이드 악성코드 UpdateFlashPlayer.apk (2) | 2020.04.27 |

|---|---|

| 어도비 플래쉬 플레이어(Adobe Flash Player)를 가장한 안드로이드 악성코드 UpdateFlashPlayer.apk (8) | 2020.04.24 |

| Windows 10 KB4550945 선택적 업데이트 (1) | 2020.04.23 |

| Firefox 77(파이어폭스 77) Dynamic First Party Isolation 옵션 추가 (6) | 2020.04.22 |

| Windows 10 KB4549951,KB4549949 누적업데이트 (2) | 2020.04.16 |

| Microsoft Edge 81.0.416.53(마이크로소프트 엣지 81.0.416.53) 업데이트 (2) | 2020.04.15 |

| CJ 대한통운 사칭 스미싱 문자 메세지 악성코드 (4) | 2020.04.14 |

| 파이어폭스 75 원격 추가 정보 수집 비활성화 방법 (2) | 2020.04.10 |