마이크로소프트는 Edge Vulnerability Research 팀이 Super Duper Secure Mode이라는 새로운 기능을 실험 중이며 상당한 성능 손실 없이 보안을 개선하도록 설계된 기능을 발표했습니다.

일단 해당 기능을 활성화되면 새로운 Microsoft Edge Super Duper 보안 모드는 V8 처리 파이프라인에서 JIT(Just-In-Time Compilation)를 제거하여 공격자가 Edge 사용자 시스템을 해킹하는 데 사용할 수 있는 공격을 줄일 수가 있습니다.

보통 JavaScript 엔진의 결함을 노린 공격은 다양하지만, 기본은 오랫동안 패턴은 비슷하면 대체로 다음의 패턴으로 진행됩니다.

개체의 위장(オブジェクトの偽装)

기본 (기본 데이터 형식)의 주소 검색(プリミティブ(基本データ型)のアドレス取得)

임의 쓰기 (任意の書き込み)

큰 성능 저하 없는 보안

2019년 이후 수집된 CVE(Common Vulnerabilities and Exposures) 데이터에 따르면 V8 JavaScript 및 WebAssembly 엔진에서 발견된 취약점의 약 45%가 JIT 엔진과 관련되어 있으며 해당 버그를 악용하는 것이 특징입니다. 모질라에서 지적하는 바로는 Chrome 수정 전에 악용된 (in the wild) 케이스 중 절반 이상이 JIT 버그를 악용하고 있습니다.

JIT 비활성화의 장점은 공격 즉 취약점을 줄일 뿐만 아니라 V8의 JIT는 그 구조상 유력한 보안 완화 조치의 일부를 렌더러 프로세스에서 사용할 수 없습니다. 예를 들어 Intel이 개발 한 하드웨어 기반의 새로운 공격 완화 CET(Controlflow-Enforcement Technology)는 렌더러 프로세스에서 활용하지 못하고 있습니다. 또한, RWX 메모리 페이지를 사용하고 있기 때문에 ACG(Arbitrary Code Guard)도 비활성화되어 있습니다. 이러한 기술을 렌더러 프로세스에도 적용 가능하면 보안은 조금이나마 상승시킬 수가 있습니다.

일단 2021.08.18 기준으로 마이크로소프트 엣지 에서는 해당 기능을 실험하고 있습니다.

먼저 Microsoft Edge 미리 보기 배포(베타, 개발자 및 카나리아 포함)만 사용을 할 수가 있고 활성화하는 방법은 간단합니다. 해당 기능을 미리 사용해 보고 싶은 분들은 다음의 절차를 따르면 됩니다.

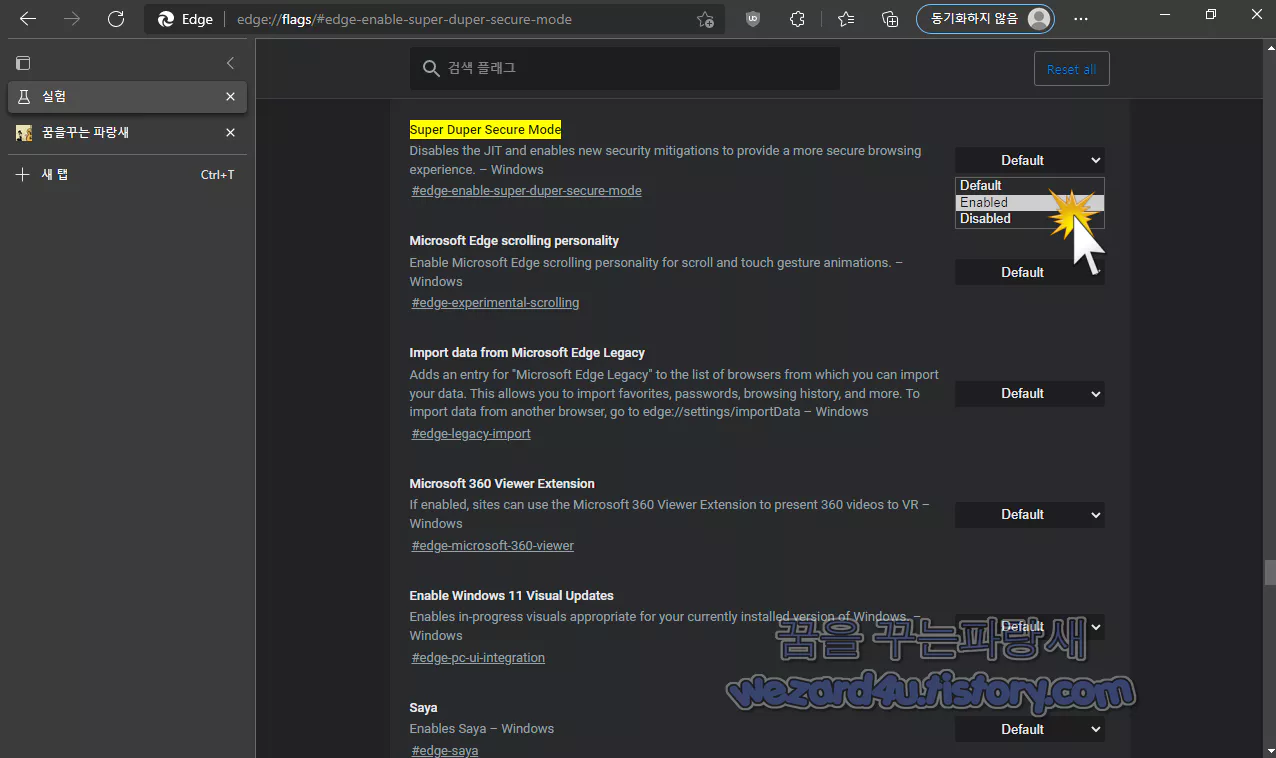

먼저 마이크로소프트 엣지를 실행을 시키고 나서 주소 부분에 다음과 같이 입력을 합니다.

edge://flags/#edge-enable-super-duper-secure-mode를 입력합니다. 그러면 다음과 같이 부분을 볼 수가 있습니다.

Super Duper Secure Mode

Disables the JIT and enables new security mitigations to provide a more secure browsing experience. – Windows

#edge-enable-super-duper-secure-mode

이라는 부분이 나오는 것을 볼 수가 있습니다. 여기서 enabled로 해서 활성화를 시켜 줍니다. 그리고 브라우저를 한번 다시 시작하면 해당 기능이 적용될 것입니다.

일단 해당 기능을 사용하면 어느 정도 보안을 강화하는 데 도움이 될 것입니다. 사용을 한 마이크로소프트 엣지 는 Microsoft Edge 버전 94.0.986.0 (공식 빌드) canary (32비트) 입니다. 일단 해당 기능을 사용해 보고 싶은 분들은 베타, 카나리아, 개발자 버전을 통해서 사용하시면 됩니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 샌디스크 USB 보안 폴더 SanDisk Secure Access 설정 방법 (4) | 2021.08.30 |

|---|---|

| 허위 경고창을 악용하는 악성코드-seu sistema atualizado clique em OK ou deseja cancelar a aplicacao do novo protocolo de seguranca.apk (0) | 2021.08.27 |

| 구글 크롬 브라우저 탭 그룹을 저장하고 복원 사용 방법 (0) | 2021.08.27 |

| 파이어폭스 91.0.2 마이너 업데이트 (0) | 2021.08.25 |

| 스미싱 몸캠 피싱 악성코드-veradown.apk(2021.08.20) (10) | 2021.08.24 |

| 네이버 인증서로 위장한 피싱 사이트-nidlogin great site (10) | 2021.08.20 |

| 몸캠 스미싱 피싱 악성코드-앨범.apk(2021.08.13) (2) | 2021.08.19 |

| Firefox 91.0.1 안정성 및 보안 취약점 수정 업데이트 (2) | 2021.08.17 |