오늘 네이버 계정 탈취를 시도하는 피싱사이트 eyxeveufge dns에 대해 알아보겠습니다. 한국의 대표 포털 사이트인 네이버 계정을 탈취를 시도하는 웹사이트인 eyxeveufge dns에 대해 글을 적어보겠습니다. 일단 해당 사이트는 기존에 소개해 드린 네이버 피싱 사이트와 다르게 문자로 스미싱을 시도하고 있으면 그리고 다른 네이버 피싱 사이트 등은 네이버 카페에 관리가 허술한 시간 새벽 시간에 노려서 어떤 연예인 성 접대, 어떤 연예인 이혼이라는 제목과 그러고 자극적인 썸네일로 사용자를 낚아서 가짜 네이버 계정에서 네이버 ID, 비밀번호를 입력하고 그리고 로그인이 이루어진 것처럼 하는 것이 특징이면 그리고 나서 네이버 TV 쪽으로 연결되지만

해당 동영상은 없는 것을 볼 수가 있습니다. 이번에 소개해 드리는? 피싱 사이트인 eyxeveufge dns 이라는 피싱 사이트는 그냥 사용자가 로그인을 시도하면 ID, 비밀번호만 피싱 사이트 집단으로 전송되고 돼 있습니다.

일단 해당 피싱사이트 특징은 다음과 같습니다.

h$$p:/eyxeveufg(.)duckdns.org

2021.01.17 11:25:27 UTC 탐지하는 곳 3곳 있음

일단 탐지되는 곳은 다음과 같습니다.

피싱 사이트 진단하는 보안 업체

Emsisoft:Phishing

Kaspersky:Phishing

Netcraft:Malicious

바이러스 토털에서는 없지만 Google Safebrowsing에서 제대로 탐지하고 있습니다.

일단 해당 피싱사이트 특징은 다음과 같습니다.

h$$p:/eyxeveufg(.)duckdns.org

103.254.74.14

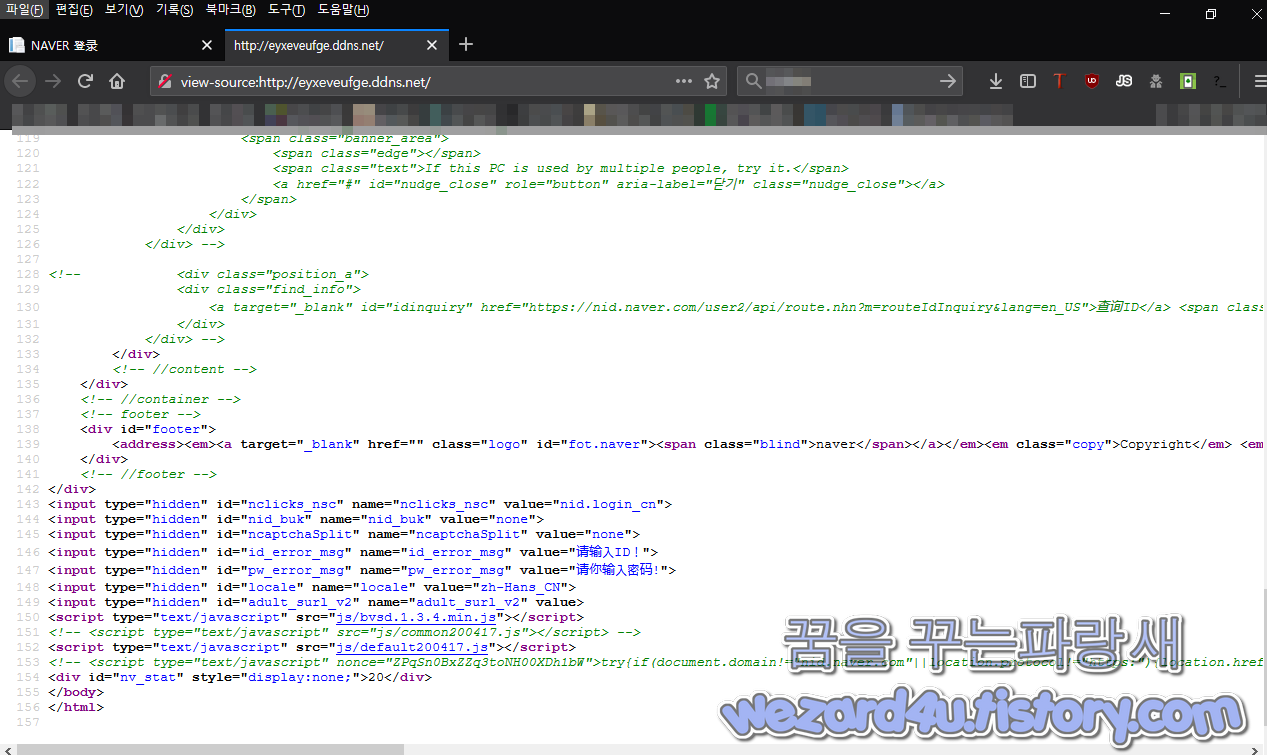

입니다. 일단 기본적으로 진짜 네이버 사이트 및 피싱사이트를 비교를 해보면 진짜 네이버 사이트는 기본적으로 QR 코드를 제공하고 있지만 피싱 사이트는 예전의 네이버 사용을 하고 있으면 기본적으로 네이버 언어를 변경해도 한국어로 보입니다.

해당 사이트 헤드 내용은 다음과 같습니다.

ost: eyxeveufge(.)ddns.net

User-Agent: Mozilla/5.0 (Windows NT 10.0; rv:85.0) Gecko/20100101 Firefox/85.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,/;q=0.8

Accept-Language: ko-KR,ko;q=0.8,en-US;q=0.5,en;q=0.3

Content-Type: application/x-www-form-urlencoded

Origin: h$$p://eyxeveufge(.)ddns.net

DNT: 1

Connection: keep-alive

Referer: h??p://eyxeveufge(.)ddns.net/

Upgrade-Insecure-Requests: 1

Accept-Encoding: gzip, deflate

Content-Length: 110

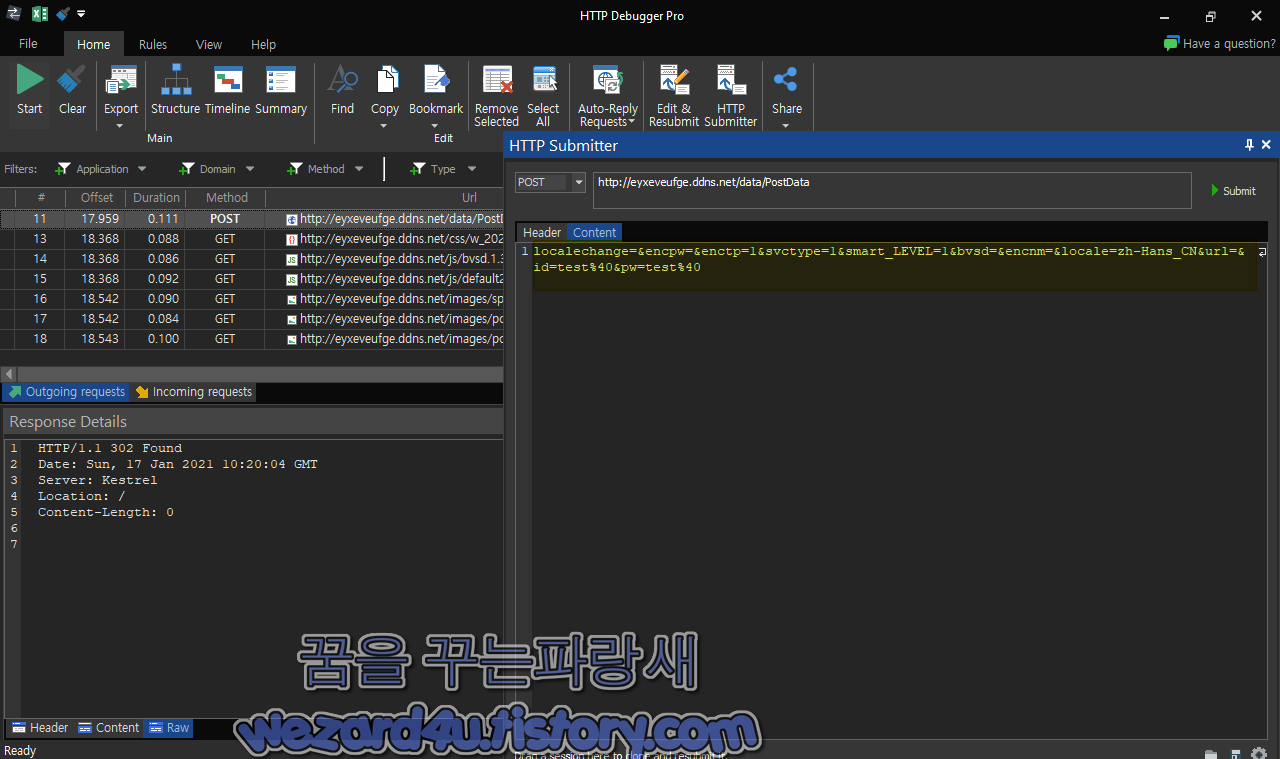

이고 HTTP Debugger Pro로 보면 다음과 같이 localechange=&encpw=&enctp=1&svctype=1&smart_LEVEL=1&bvsd=&encnm=&locale=zh-Hans_CN&url=&id=test%40&pw=test%40 분에서 id=test%40&pw=test%40 부분이 제가 마음대로 입력한 비밀번호입니다. 즉 해당 비밀번호를 입력해도 로그인이 안됩니다.

Zh-Hans이라는 인코딩의 의미는 다음과 같습니다.

zh-Hans:중국어 번체

zh-Hans_NC: 중국어 간체

103.254(.) 74(.) 14를 조회를 해보면 이번에는 일본 쪽에 있는 것을 볼 수가 있습니다.

IP Address:103(.) 254.74.14

Hostname:103(.) 254.74.14

Location For an IP:103(.) 254.74.14

Continent:Asia (AS)

Country:Japan

IP Location Find In Japan (JP)

Capital:Tokyo

State:Tokyo

City Location:Tokyo

Postal:102-0082

ISP:VpsQuan L.L.C.

Organization:VpsQuan L.L.C.

여기서 302 리다이렉트는 다음과 같습니다. 요청한 리소스가 임시로 새로운 URL로 이동했음(Temporarily Moved)을 나타냄 따라서 검색엔진은 페이지 순위나 링크에 대한 점수를 새로운 URL로 옮기지 않으며 기존 URL을 그대로 유지합니다.

Microsoft Edge 브라우저에서 탐지하고 있고 바이러스 토털 기준(2021.01.17 11:25:27 UTC)으로 Eset 쪽은 탐지가 되지 않는 걸로 나와서 Eset, Symantec Sitereview에 신고를 했습니다. 일단 저런 사이트에 개인정보가 털리는 것을 방지하려면 반드시 웹 사이트 주소가 정확한지 확인을 해보고 그리고 기본적으로 https 가 없는 곳은 로그인 금지

그리고 귀찮더라고 인증서가 정상적인 사이트에 발급돼 오는지 확인을 하시고 하시는 것이 안전하게 사용을 하는 방법이고 아니면 일부러 가짜로 ID, 비밀번호를 입력하고 그리고 만약 이런 피해를 보는 것을 방지하기 위해서 반드시 2단계 인증이라는 기능을 제공하고 있는데 귀찮더라고 해당 기능은 반드시 활성화하는 것이 자신 계정이 다른 사람에게 악용되는 것을 방지할 수가 있습니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 교통범칙금 통지 문자 사칭 스미싱 악성코드-.경찰청교통민원24(이파인) (2) | 2021.01.27 |

|---|---|

| 몸캠 피싱 추정 안드로이드 악성코드-미란꼬.apk(写メボックス) (7) | 2021.01.26 |

| 교통범칙금 통지 문자 사칭 피싱 사이트-gjyyutoeuc guru (4) | 2021.01.20 |

| 윈도우10 개인 정보 보호 소프트웨어 Privatezilla 업데이트로 분석 모드 제공 (2) | 2021.01.19 |

| 카카오뱅크 사칭 피싱 악성코드-kakaobank.apk (7) | 2021.01.15 |

| 윈도우 10 정기 누적 업데이트 KB4598229&KB4598242 발표 (0) | 2021.01.14 |

| 파이어폭스 84.0.2(Firefox 84.0.2)보안 업데이트 (0) | 2021.01.11 |

| 넷플릭스 사칭 피싱 사이트-netflix-notfification (2) | 2021.01.08 |