오늘은 카카오 계정 이용자 보호상태를 위장한 피싱 메일(2022.1.07)에 대해서 알아보겠습니다. 일단 카카오톡(KakaoTalk)이라는 것이 카카오에서 2010년부터 서비스 중인 유저수 약 5,000만 명의 모바일 메신저이며 한국에서는 점유율이 약 94.4%로 사실상 한국인이면 전 국민이 사용하는 국민 메신저이며 카카오톡을 사용을 하지 않으면 카카오톡을 가입을 하고 있으면 행정기관이나 공공기관에서마저도 일반인을 대상으로 고지서를 카톡으로 보내기 때문에 사실상 카카오톡을 사용을 하지 않으면 한국에서 생활하는 것이 어렵지 않나 생각이 됩니다.

일단 해당 피싱 메일은 카카오 계정 이용자 보호상태로 변경되었다는 내용으로 유포되고 있으며 보호 해제가 필요하다며 사용자에게 피싱메일 내 보호 해제하기 버튼 클릭을 통해서 피싱사이트로 유도를 합니다.

그리고 아마도 해당 메일 내용을 보면 사용자가 클릭할 수밖에 없게 스팸, 도배 행위 때문에 너~보호 상태로 변경됨이라고 돼 있어서 무심코 클릭을 하게 만들어 놓았습니다.

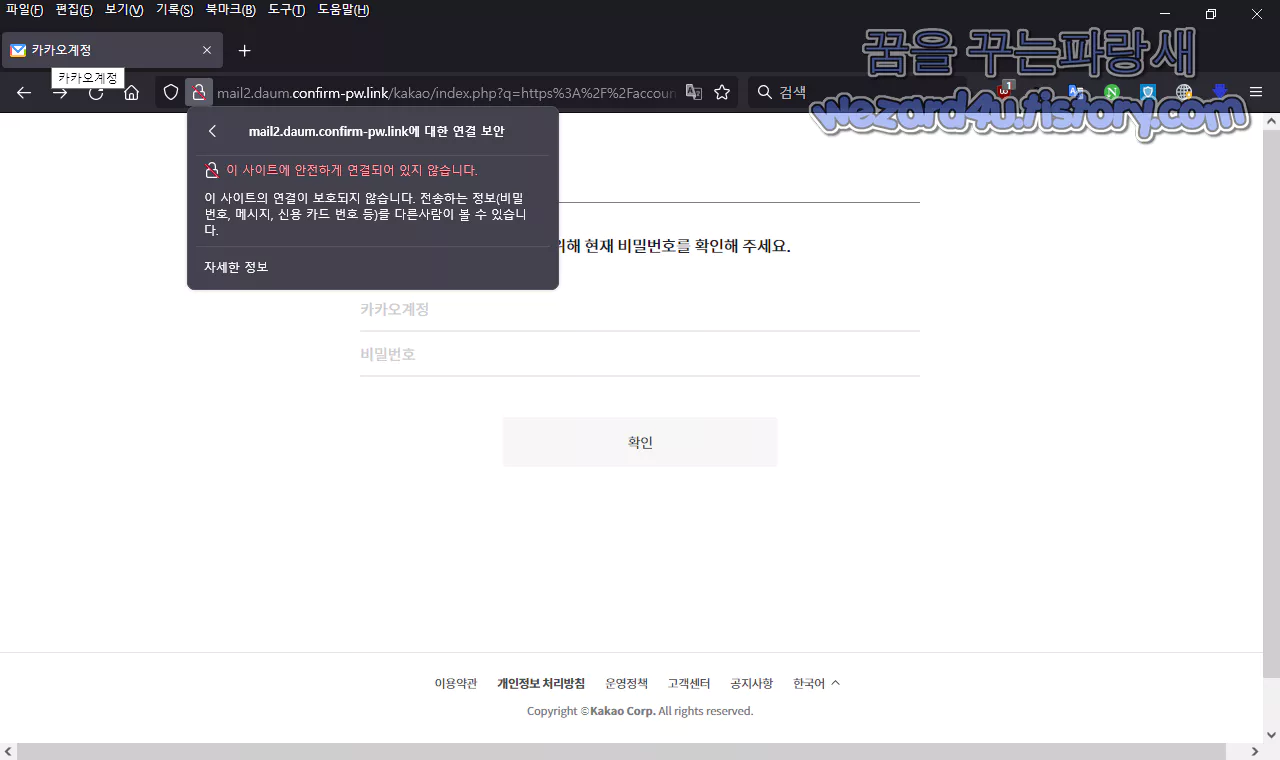

일단 보호 해제하기 버튼을 눌러주면 다음과 같은 피싱 사이트로 이동을 합니다. 이동되는 주소는 다음과 같습니다.

http://mail2.daum.confirm-pw(.)link/kakao/index.php

66.94.98(.)48

일단 보면 제목은 비밀번호 확인이라고 돼 있고 회원님의 소중한 정보 보호를 위해서 현재비밀번호를 입력해달라고 하는데 입력을 하는 순간 회원님의 소중한 정보는 악의적인 목적이 있는 사람의 손으로 넘어갑니다.

일단 해당 사이트 아래에 보면 한국어, 일본어, 영어 마치 다른 언어를 지원하는 것처럼 돼 있지만, 해당 영어, 일본어로 접속했을 때는 에러 화면이 나오게 구성이 돼 있습니다.

그리고 해당 사이트가 카카오 사이트가 아니라는 것을 확인할 수가 있는 부분 중 하나가 왼쪽 위에 아이콘을 잘 보면 카카오 아이콘이 아니고 다음 이메일 아이콘인데 캡처를 한 것처럼 보일 것입니다.

그리고 앞서 이야기했듯이 브라우저에서 http 연결이 돼 있으면 파이어폭스 기준으로 안전하지 않은 연결, 구글 크롬 같은 경우 주의 요하므로 표시될 것입니다. 이런 사이트에서는 개인정보를 입력하는 것은 위험합니다. 물론 피싱 사이트 중에서는 인증서가 있어서 사용자를 속이는 행위도 하기도 합니다. 그리고 웹 소스를 보면 다음과 같이 돼 있는 것을 확인할 수가 있습니다.

<!doctype html>

<html lang="ko" class="os_mac chrome pc version_71_0_3578_98">

<head>

<meta content="authenticity_token" name="csrf-param"/>

<meta content="FZxcEIX+kbbrtNXz9JljHKZeAG883mNv6+hKwEWFUsE=" name="csrf-token"/>

<meta charset="utf-8">

<title>카카오계정</title>

<meta name="viewport" content="width=device-width,initial-scale=1.0,minimum-scale=1.0,maximum-scale=1.0,user-scalable=no">

<meta content='website' property='og:type'>

<meta content='카카오계정' property='og:title'>

<meta content="여기를 눌러 링크를 확인하세요." property="og:description">

<meta content='http://mail2.daum.confirm-pw(.)link/kakao/index.php?q=https://accounts.kakao(.)com/assets/og_kakao-647358f65df075833642b25b50567a2f(.)png' property='og:image'>

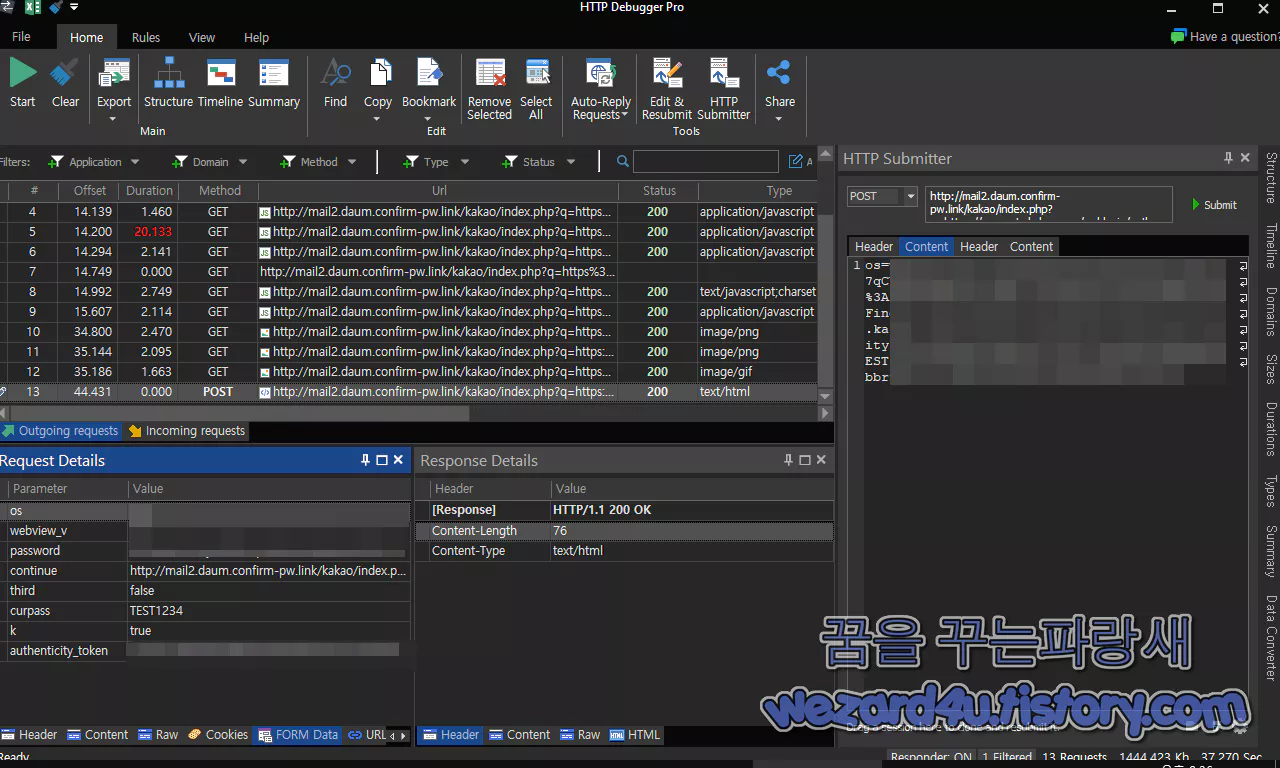

<style type="text/css">그리고 사용자가 만일 해당 페이지를 실제 카카오 페이지로 오인하여 비밀번호를 입력을 시도하면 카카오 계정 혹은 비밀번호가 일치하지 않는다는 문구를 띄워 사용자에게 비밀번호 재입력을 유도하며 결과적으로는 사용자가 입력한 개인정보는 공격자의 서버로 전송되며 전송이 이루어지면 사용자의 계정 비밀번호뿐만 아니라 접속한 사용자의 OS 정보, 브라우저 정보, 국내 사용자 여부 등의 정보들을 함께 암호화된 형태로 전송됩니다. 일단 보시면 다음과 같이 curpass 부분에 TEST1234 라고 된 부분이 제가 임의적으로 입력한 비밀번호인데 정상적으로 입력된 것을 볼 수가 있으면

물론 해당 피싱 사이트에 접속을 했으면 브라우저에서는 https 가 아닌 http이라서 안전하지 않음, 안전하지 않은 사이트라고 인터넷 주소 부분에 표시될 것입니다. 일단 바이러스토탈 기준 2022-01-07 11:40:10 UTC 으로 정상적으로 탐지하는 보안 업체는 ESTsecurity-Threat Inside(알약)쪽에서만 탐지를 하고 있어서 일단 탐지를 하고 있지 않은 다른 보안 업체

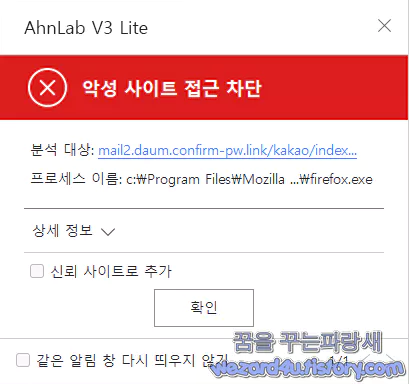

Emsisoft,ESET,마이크로소프트 Smartscreen,마이크로소프트 스마트스크린,Avira,Google Safebrowsing,Bitdefender Labs에 피싱 사이트 신고를 했으면 그리고 안랩 V3 쪽은 정상적으로 해당 피싱 사이트를 정상적으로 탐지 및 차단을 하고 있습니다.

일단 이런 피해를 최소화하려면 기본적으로 브라우저 및 백신 프로그램에서 제공하는 피싱사이트 차단 기능은 활성화해서 사용을 하는 것이 안전하게 컴퓨터 및 스마트폰을 사용하는 방법일 것입니다. 참고로 Symantec Sitereview 즉 노턴 시만텍을 사용하고 계시는 분들은 이미 해당 사이트를 疑わしい (Suspicious) および スパム (Spam)(Suspicious and Spam )로 분류해서 탐지하고 있습니다.

즉 안드로이드 스마트폰을 사용하시면 최소 구글 플레이 스토어 에서 알약 V3 정도는 설치해서 사용하시고 괜히 불편하다고 윈도우 에 기본적으로 내장된 윈도우 스마트스크린(SmartScreen은 윈도우 8 이상, Internet Explorer, Microsoft Edge,Outlook(.)com을 비롯한 여러 Microsoft 제품에 포함된 클라우드 기반 피싱 방지 및 맬웨어 방지 구성 요소)를 끄는 분들이 있는데 해당 부분을 끄는 것은 윈도우 최소한의 안전장치를 끄는 것입니다.

조금은 불편할 수가 있겠지만 이런 보호 기능은 활성화해두는 것이 안전하게 컴퓨터 및 스마트폰에서 피싱 피해를 줄이는 방법일 것입니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 일부 파이어폭스 사용자 연결 문제 보고 문제 해결 방법 (0) | 2022.01.15 |

|---|---|

| 모질라 파이어폭스 96.0 보안 업데이트 (2) | 2022.01.13 |

| 윈도우 10 윈도우 11 KB5009543 및 KB5009545 KB5009566 보안 업데이트 (0) | 2022.01.13 |

| 윈도우 7, 윈도우 8 다시 지원 시작하는 VeraCrypt 1.25.7(베라 크립트 1.25.7) (0) | 2022.01.12 |

| 교통범칙금 통지 문자 사칭 스미싱 악성코드-경찰청교통민원24(이파인,2021.12.13) (6) | 2022.01.07 |

| 안드로이드 채팅 악성코드-나만의 공간.apk (2) | 2021.12.30 |

| 아비라 팬텀 VPN(Avira Phantom VPN) 간단 테스트 (0) | 2021.12.20 |

| 파이어폭스 95.0.1 Microsoft.com 연결 문제 및 기타 버그를 수정 (0) | 2021.12.17 |