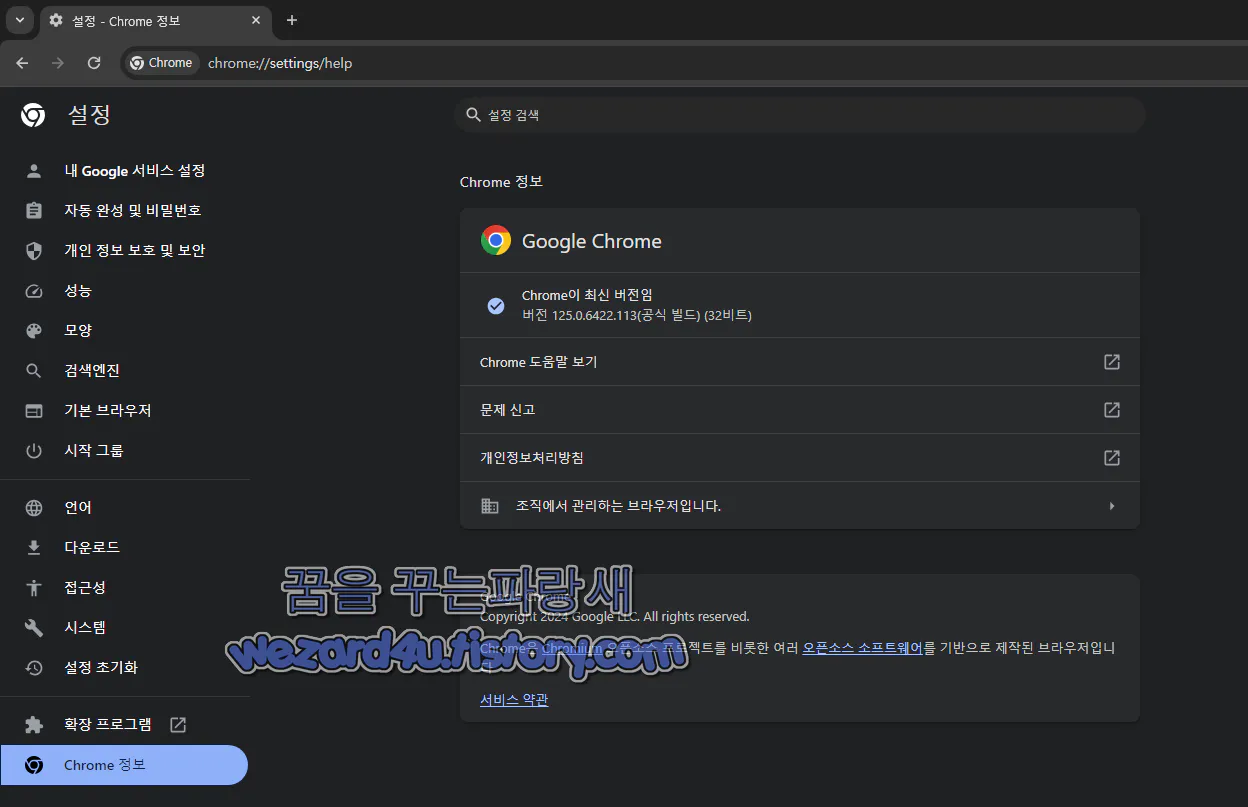

구글에서 제공하는 브라우저인 구글 크롬(Google Chrome)에서 적극적으로 악용된 크롬 제로데이 수정된 125.0.6422.113 보안 업데이트가 진행이 되었습니다.

보안 문제는 Google의 Clément Lecigne에 의해 내부적으로 발견되었으며 CVE-2024-5274로 추적되며 이는 JS 코드 실행을 담당하는 Google Chrome 의 JavaScript 엔진인 V8의 심각도가 높은 유형 혼동입니다.

유형 혼동 취약점은 프로그램이 특정 유형의 데이터를 보유하기 위해 메모리 조각을 할당했지만, 실수로 데이터를 다른 유형으로 해석할 때 발생합니다. 이로 말미암아 충돌, 데이터 손상 및 임의 코드 실행이 발생할 수 있음

버그 세부 정보 및 링크에 대한 액세스는 사용자 대다수가 수정 사항으로 업데이트될 때까지 제한될 수 있음

Windows 및 Mac용 버전 125.0.6422.112/125.0.6422.113

Linux 사용자는 앞으로 몇 주 안에 버전 125.0.6422.112

이번 달 세 번째로 적극적으로 제로데이를 악용

CVE-2024-5274는 Google이 올해 초부터 Chrome에서 수정한 8번째 활발하게 악용된 취약점이며 이번 달에는 세 번째입니다.

동시에 Google의 이전 결정은 위협 행위자가 제로데이 결함을 악용할 수 있는 추가 시간을 제공하는 패치 격차 문제를 해결하며 구글 크롬 보안 업데이트 제공을 주 2회에서 주 1회로 줄이기로 합니다.

올해 초 패치 되어 적극적으로 악용된 Chrome의 제로데이 결함은 다음과 같습니다.

CVE-2024-0519 :Google Chrome V8 JavaScript 엔진 내 심각도가 높은 범위를 벗어난 메모리 액세스 취약점으로 원격 공격자가 특별히 제작된 HTML 페이지를 통해 힙 손상을 악용하여 민감한 정보에 대한 무단 액세스를 유도할 수 있음

CVE-2024-2887:WebAssembly(Wasm) 표준의 심각도가 높은 유형 혼동 결함 해당 조작된 HTML 페이지를 활용하는 RCE(원격 코드 실행) 공격으로 이어질 수 있음

CVE-2024-2886:오디오 및 비디오를 인코딩 및 디코딩하기 위해 웹 애플리케이션에서 사용되는 WebCodecs API의 use-after-free 취약점

원격 공격자는 이를 악용하여 조작된 HTML 페이지를 통해 임의 읽기 및 쓰기를 수행하여 원격 코드를 실행

CVE-2024-3159:Google Chrome V8 JavaScript 엔진의 범위를 벗어난 읽기로 말미암아 발생하는 심각도가 높은 취약점

원격 공격자는 할당된 메모리 버퍼를 넘어서는 데이터에 액세스하기 위해 특별히 제작된 HTML 페이지를 사용하여 이 결함을 악용하여 중요한 정보를 추출하는 데 활용할 수 있는 힙 손상을 초래

CVE-2024-4671: 브라우저에서 콘텐츠 렌더링 및 표시를 처리하는 Visuals 구성 요소의 심각도가 높은 use-after-free 결함

CVE-2024-4761: 애플리케이션에서 JS 코드 실행을 담당하는 Google Chrome V8 JavaScript 엔진의 범위를 벗어난 쓰기 문제

CVE-2024-4947:Google Chrome V8 JavaScript 엔진의 심각도가 높은 유형 혼동 취약점으로

잠재적으로 대상 장치에서 임의 코드 실행을 가능하게 합니다.

결론 구글 크롬 브라우저에서 휴먼~새로운 보안 업데이트 있다.업데이트 해라~이러면 그냥 하시면 됩니다. 아니면 수동으로 보안 업데이트를 하는 방법도 추천입니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 북한의 해킹 그룹 Konni(코니)에서 만든 악성코드-김명희_20240515.xlsx(2024.5.16) (0) | 2024.06.03 |

|---|---|

| Windows 11 버전 24H2에서 AC-3(Dolby Digital) 코덱 지원을 중단 (0) | 2024.05.30 |

| TP-Link C5400X 게이밍 공유기 중요한 RCE 버그 수정 (0) | 2024.05.29 |

| 우리 북한 해킹 단체 김수키(Kimsuky)에서 만든 피싱 사이트-hogmasil(.)lol(1)(2024.3.22) (0) | 2024.05.28 |

| 투타노타(Tuta) 계정 메일 사칭 피싱 이메일-Mail Delivery error(2024.5.16) (0) | 2024.05.23 |

| xxx 토큰 유통량 및 락업 스케줄 로 위장한 Konni(코니) 에서 만든 악성코드-xxx 토큰 유통량 및 락업 스케줄(2024.5.13) (0) | 2024.05.22 |

| CVE-2024-3400 취약점을 악용을 하는 악성코드-update.py(2024.5.15) (0) | 2024.05.21 |

| VMware Workstation Pro 17 및 VMwareFusion Pro 13은 개인용 무료 (0) | 2024.05.20 |