오늘은 부고 알림 부모님 별세를 악용한 스미싱 악성코드인 모바일 부고장.apk(2023.10.13)에 대해 알아보겠습니다.

일단 문자는 다음과 같이 옵니다. 물론 변형이 되어서 오거나 아니면 결혼식을 빙자한 결혼식 청첩장으로 위장해서도 다양한 방식으로 유포를 되고 있습니다.

모바일 부고 유포 내용

아버님께서 오늘 별세하셨기에 삼가 알려드립니다 장례식장:htt

부모님께서 별세 하셨기에 아래와 같이 부고를 전해 드립니다.장례식장

부모님 마지막 가시는길 외롭지 않게 부디 오셔서 참석하여주세요.

[Web발신][부고]18일 저녁 10시경 부친께서 별세하셨습니다. 안내

[Web발신][부고]23일 저녁 12시경 귀하의 조부께서 별세하셨습니다.안내

부모님께서 소천하셨음을 삼가 알려드립니다. 장례식장

[국제발신]부모님께서 별세하셨기에 아래와 같이 부고를 전해드립니다. 장례식장

故 부친께서 별세하셨기에 아래와 같이 부고를 전해드립니다.

[부고]아버님께서 오랜시간 투병끝에 금일 별세하셨음을 알려드입니다.*주소:

여러가지 부고 형식으로 문자 내용 만 변경을 해서 사용을 하고 있습니다.

결혼식 청첩장 내용

[모바일초대]♡결혼식♡ 일시:?/?(토) 11:00많이많이와주 세요

모바일초대.결혼식일시

[모바일초대]♡결혼식♡ 일시:

이런 방식을 사용하고 있습니다.

그리고 해당 악성코드는 부고 알림 부모님 별세를 악용한 스미싱 사이트인 lms(.)appliveko(.)com(2023.12.11) 에서 다운로드 받은 악성코드를 바탕으로 글을 적습니다.

[소프트웨어 팁/보안 및 분석] - 모바일 부고 알림 부모님 별세를 악용한 스미싱 사이트-lms(.)appliveko(.)com

모바일 부고 알림 부모님 별세를 악용한 스미싱 사이트-lms(.)appliveko(.)com

오늘은 부고 알림 부모님 별세를 악용한 스미싱 사이트인 lms(.)appliveko(.)com(2023.12.11) 에 대해 알아보겠습니다. 일단 문자는 다음과 같이 비슷하게 옵니다. 부모님께서 별세 하셨기에 아래와 같이

wezard4u.tistory.com

먼저 악성코드 해쉬값은 다음과 같습니다.

파일명:삼가 모바일부고장.apk

사이즈:3.62 MB

MD5:6f6916459b21db68ac546cc5ca7a3292

SHA-1:4a0fa83f50588ab773ec74ed0fa48f6a086a33c6

SHA-256:176cc3685f7fb769ecd5aecb20b09bdfc63edd246a4c7aff3a98fb2b42b8d43c

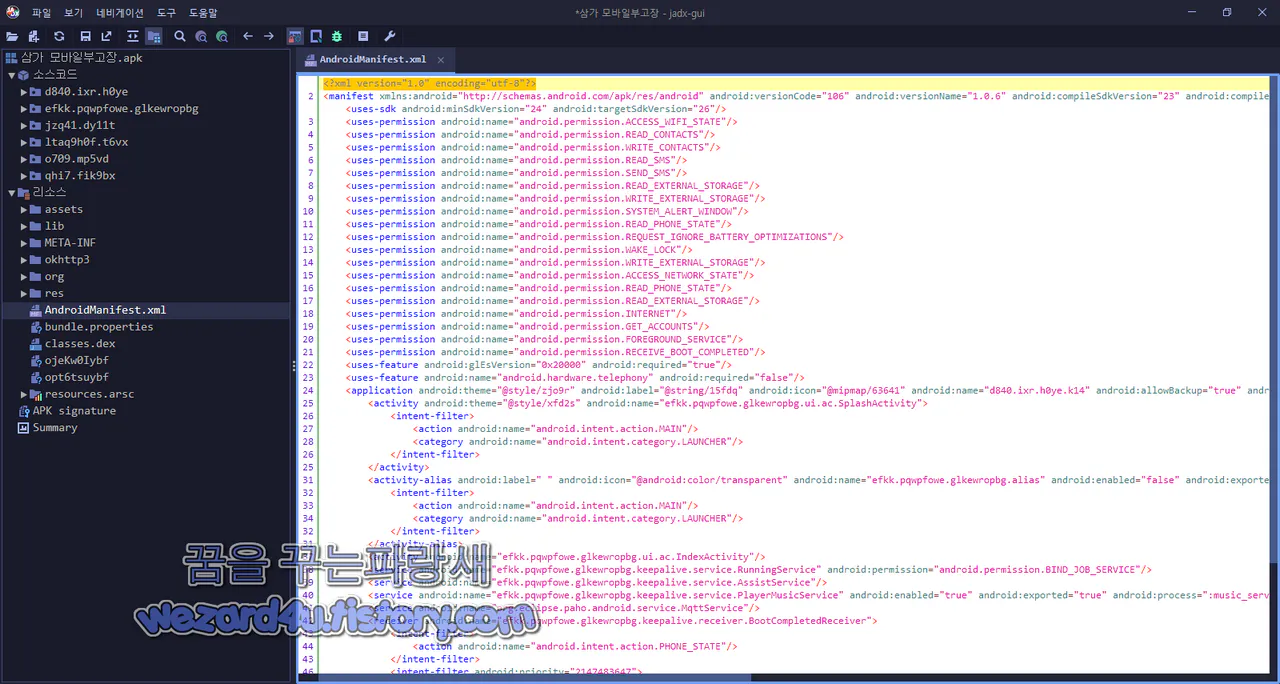

안드로이드 권한

<uses-permission android:name="android.permission.ACCESS_WIFI_STATE"/>

<uses-permission android:name="android.permission.READ_CONTACTS"/>

<uses-permission android:name="android.permission.WRITE_CONTACTS"/>

<uses-permission android:name="android.permission.READ_SMS"/>

<uses-permission android:name="android.permission.SEND_SMS"/>

<uses-permission android:name="android.permission.READ_EXTERNAL_STORAGE"/>

<uses-permission android:name="android.permission.WRITE_EXTERNAL_STORAGE"/>

<uses-permission android:name="android.permission.SYSTEM_ALERT_WINDOW"/>

<uses-permission android:name="android.permission.READ_PHONE_STATE"/>

<uses-permission android:name="android.permission.REQUEST_IGNORE_BATTERY_OPTIMIZATIONS"/>

<uses-permission android:name="android.permission.WAKE_LOCK"/>

<uses-permission android:name="android.permission.WRITE_EXTERNAL_STORAGE"/>

<uses-permission android:name="android.permission.ACCESS_NETWORK_STATE"/>

<uses-permission android:name="android.permission.READ_PHONE_STATE"/>

<uses-permission android:name="android.permission.READ_EXTERNAL_STORAGE"/>

<uses-permission android:name="android.permission.INTERNET"/>

<uses-permission android:name="android.permission.GET_ACCOUNTS"/>

<uses-permission android:name="android.permission.FOREGROUND_SERVICE"/>

<uses-permission android:name="android.permission.RECEIVE_BOOT_COMPLETED"/>안드로이드 권한 설명

1.ACCESS_WIFI_STATE (와이파이 상태 액세스)

와이파이 연결 상태를 확인할 수 있는 권한

2.READ_CONTACTS (연락처 읽기)

기기에 저장된 연락처 정보를 읽을 수 있는 권한

3.WRITE_CONTACTS (연락처 쓰기)

기기에 새로운 연락처를 추가하거나 기존 연락처를 수정할 수 있는 권한

4.READ_SMS (SMS 읽기)

SMS(문자 메시지) 메시지를 읽을 수 있는 권한

5.SEND_SMS (SMS 전송)

SMS(문자 메시지)를 전송할 수 있는 권한

6.READ_EXTERNAL_STORAGE (외부 저장소 읽기)

외부 저장소(예:마이크로 SD 카드)에 저장된 파일을 읽을 수 있는 권한

7.WRITE_EXTERNAL_STORAGE (외부 저장소 쓰기)

외부 저장소(예:마이크로 SD 카드)에 파일을 쓸 수 있는 권한

8.SYSTEM_ALERT_WINDOW (시스템 알림 창)

시스템 알림 창을 띄우거나 다른 앱 위에 뷰를 그릴 수 있는 권한

9.READ_PHONE_STATE (전화 상태 읽기)

전화 상태 및 장치 정보를 읽을 수 있는 권한

10.REQUEST_IGNORE_BATTERY_OPTIMIZATIONS (배터리 최적화 무시 요청)

배터리 최적화를 무시하도록 시스템에 요청할 수 있는 권한

11.WAKE_LOCK (화면 깨우기)

화면이 꺼져 있을 때도 장치를 활성 상태로 유지할 수 있는 권한

12.ACCESS_NETWORK_STATE (네트워크 상태 액세스)

네트워크 연결 상태를 확인할 수 있는 권한

13.INTERNET (인터넷 사용)

인터넷에 접속할 수 있는 권한

14.GET_ACCOUNTS (계정 정보 얻기)

기기에 등록된 계정 정보를 얻을 수 있는 권한

15.FOREGROUND_SERVICE (포그라운드 서비스)

백그라운드에서 실행 중인 서비스를 포그라운드로 올릴 수 있는 권한

16.RECEIVE_BOOT_COMPLETED (부팅 완료 시 수신)

기기가 부팅이 완료되었을 때 브로드캐스트를 받을 수 있는 권한

악성코드 포함된 주소

http://43(.)207(.)172.48:1888/

hxxp://localhost/

https://www.cloudflare(.)com/

vnd(.)android(.)cursor.item/name

RV(.)MRQ/Mn0

hxxp://ns.adobe(.)com/xap/1.0/2023-12-13 00:06:29 UTC 기준 바이러스토탈에서 탐지하는 보안 업체들은 다음과 같습니다.

AhnLab-V3:Trojan/Android.SMSstealer.1213935

Alibaba:TrojanBanker:Android/Agent.d0eb7099

Antiy-AVL:Trojan/Generic.ASMalwAD.EDF

Avast-Mobile:Android:Evo-gen [Trj]

Avira (no cloud):ANDROID/Malformed.ZIP.Gen

BitDefenderFalx:Android.Trojan.AgentSpy.DT

Cynet:Malicious (score: 99)

DrWeb:Android.Packed.15.origin

ESET-NOD32:A Variant Of Android/TrojanDropper.Agent.LGJ

F-Secure:Malware.ANDROID/Malformed.ZIP.Gen

Fortinet:Android/Packed.15!tr

Google:Detected

Ikarus:Trojan-Spy.AndroidOS.Letscall

K7GW:Trojan (005adb281)

Kaspersky:HEUR:Trojan-Banker.AndroidOS.Agent.no

Lionic:Trojan.AndroidOS.Agent.C!c

Microsoft:Trojan:AndroidOS/Multiverze

Sophos:Andr/Dropr-IZ

Symantec:Trojan.Gen.MBT

Symantec Mobile Insight:AppRisk:Generisk

Tencent:Android.Trojan-Banker.Agent.Njgl

ZoneAlarm by Check Point:HEUR:Trojan-Banker.AndroidOS.Agent.no

일단 기본적으로 국내외 유명한 보안 업체들에서도 탐지하고 있으며 기본적으로 이상한 링크 클릭해서 악성코드 다운로드 설치를 하는 것이 가장 최선이지만 기본적으로 AV-TEST를 참고해서 백신 앱 유료라도 구매를 해서 사용을 하는 것을 개인적으로 추천합니다.