오늘은 부고 알림 부모님 별세를 악용한 스미싱 사이트인 hbugov(2023.11.17) 에 대해 알아보겠습니다.

일단 문자는 다음과 같이 비슷하게 옵니다.

부고 알림 유포 문자 내용

부모님께서 별세 하셨기에 아래와 같이 부고를 전해 드립니다.장례식장

부모님 마지막 가시는길 외롭지 않게 부디 오셔서 참석하여주세요.

[Web발신][부고]18일 저녁 10시경 부친께서 별세하셨습니다. 안내

[Web발신][부고]23일 저녁 12시경 귀하의 조부께서 별세하셨습니다.안내

[訃告]부모님께서 별세 하셨기에 아래와 같이

부고를 전해드립니다

저기서 날짜는 하고 시간은 변경될 것입니다. 진짜 부고 알림 일 경우 속을 수가 있을 수가 있으니 주의하시길 바랍니다.

이번에는 기존에서는 한국어를 사용하다가 한자로 변경된 부분을 확인할 수가 있었습니다.

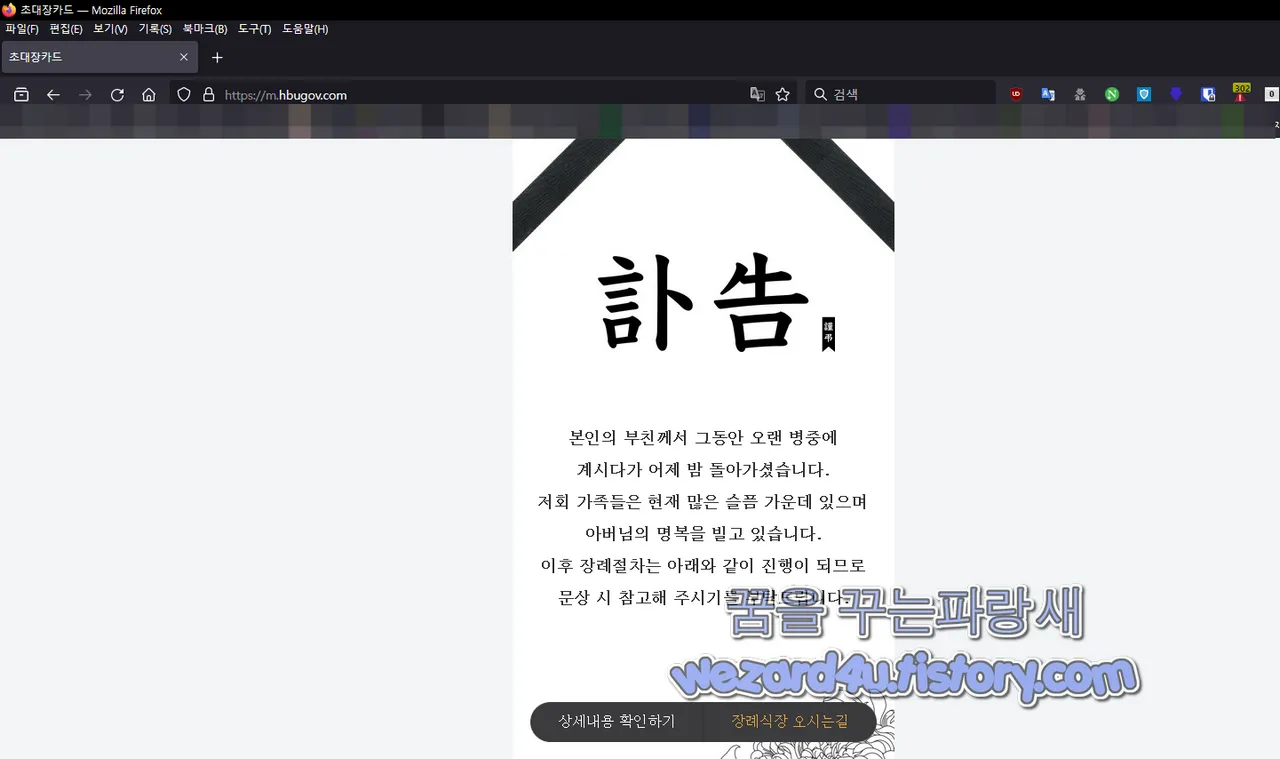

일단 사이트에 접속하면 다음과 같이 접속이 되는 것을 확인할 수가 있습니다.

본인의 부친께서 그동안 오랜 병중에

계시다가 어제 밤 돌아가셨습니다.

저회 가족들은 현재 많은 슬픔 가운데 있으며

아버님의 명복을 빌고 있습니다.

이후 장례절차는 아래와 같이 진행이 되므로

문상 시 참고해 주시기를 부탁드립니다.

삼가 고인의 명복을 빕니다

본 부고는 발인되었습니다

격식과 예의를 갖춘 무료 모바일 부고 알림 서비스

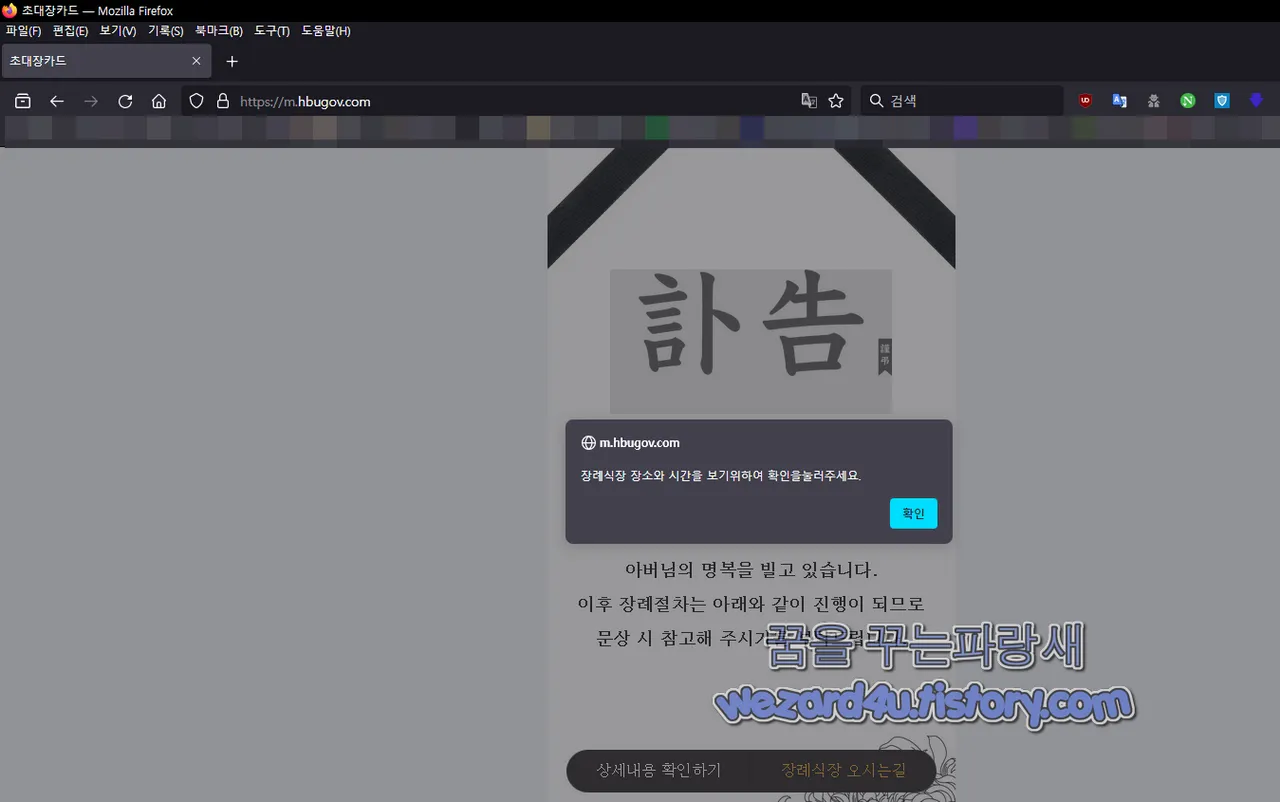

라고 돼 있으며 해당 부분에서 아무거나 눌러주면 다음과 같은 메시지를 확인할 수가 있습니다.

유포 경로

https://t(.)ly/WW-pi ->https://m.hbugov(.)com/

장례식장 장소와 시간을 보려고 확인을 눌러주세요.

여기서 사용자가 클릭하면 APK 파일을 다운로드를 하게 되어져 있으며 해당 APK 파일을 다운로드 해서 안드로이드 스마트폰이며 반드시 구글 플레이 스토어 에서 다운로드 된 앱이 아니므로 해당 앱을 설치를 하기 전에 반드시 경고를 할 것이고 이것을 무시하고 설치를 하고 실행을 하고 권한을 주면 여기서 피곤해집니다.

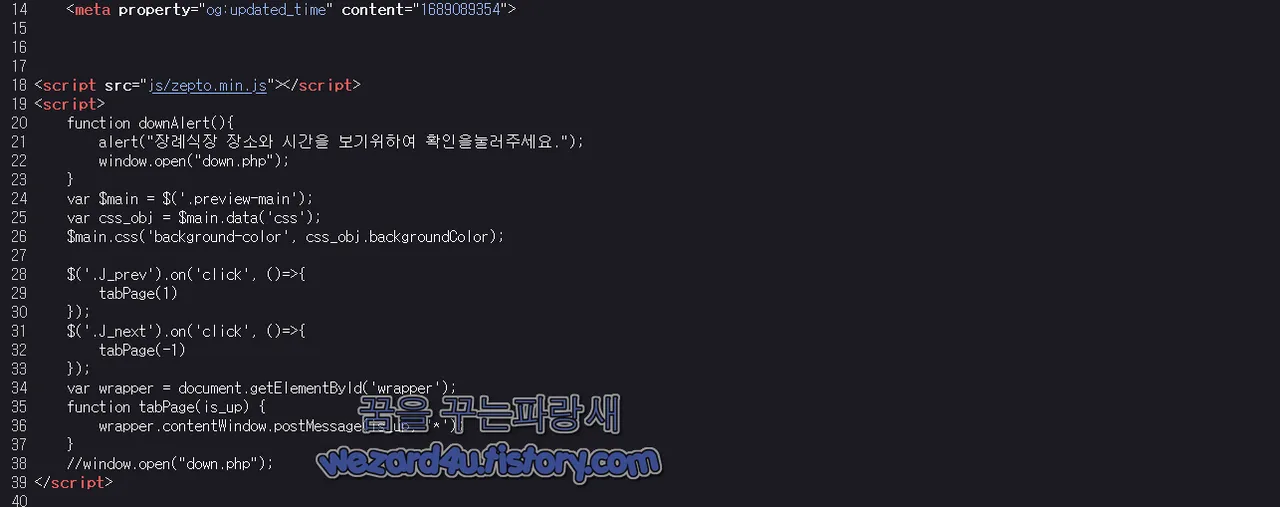

물론 최소 V3 정도 설치를 해서 관리를 하고 있으며 사전에 경고 및 삭제를 할 수 있을 것입니다. 일단 다시 돌아와서 해당 피싱 사이트 웹 소스를 보면 다음과 같습니다.

<script src="js/zepto.min(.)js"></script>

<script>

function downAlert(){

alert("장례식장 장소와 시간을 보기위하여 확인을눌러주세요.");

window.open("down.php");

}

var $main = $('.preview-main');

var css_obj = $main.data('css');

$main.css('background-color', css_obj.backgroundColor);

$('.J_prev').on('click', ()=>{

tabPage(1)

});

$('.J_next').on('click', ()=>{

tabPage(-1)

});

var wrapper = document.getElementById('wrapper');

function tabPage(is_up) {

wrapper.contentWindow.postMessage(is_up, '*');

}

//window.open("down(.)php");

</script>

코드 설명

해당 코드는 HTML 문서 안에 포함된 JavaScript 코드이며 Zepto 라이브러리를 사용하고 있고 주로 DOM 조작 및 이벤트 핸들링에 사용되는 라이브러리 중 하나

1. Zepto 라이브러리 포함:

<script src="js/zepto.min(.)js"></script>

해당 줄은 Zepto 라이브러리를 로드

Zepto는 jQuery와 비슷한 DOM 조작 기능을 제공 이는 JavaScript 코드를 간결하게 작성할 수 있도록 도와줌

2. 함수 downAlert 정의:

function downAlert(){

alert("장례식장 장소와 시간을 보기위하여 확인을눌러주세요.");

window.open("down.php");

}

해당 함수는 장례식장 장소와 시간 확인을 알려주는 경고창을 띄우고, window.open("down(.)php")를 통해 down(.)php 페이지를 새 창으로 열기를 합니다.

3. 배경 색상 변경:

var $main = $('(.)preview-main');

var css_obj = $main(.)data('css');

$main(.)css('background-color', css_obj(.)backgroundColor);

해당 부분은 클래스가 preview-main 인 요소를 선택 해당 요소의 배경 색상을 변경 해당 색상은 해당 요소의 데이터 속성에서 가져옵니다.

4. 페이지 이동 관련 이벤트 핸들링:

$('.J_prev')(.)on('click', ()=>{

tabPage(1)

});

$('.J_next')(.)on('click', ()=>{

tabPage(-1)

});

해당 부분은 클래스가 J_prev 와 J_next인 요소를 찾고 각각 클릭 이벤트가 발생하면 tabPage 함수를 호출

J_prev 는 tabPage 함수에 1을 J_next 는 -1을 전달

5. 페이지 이동 함수 tabPage 정의:

var wrapper = document(.)getElementById('wrapper');

function tabPage(is_up) {

wrapper(.)contentWindow.postMessage(is_up, '*');

}

해당 함수는 wrapper 라는 요소를 찾고 해당 요소의 내부 콘텐츠에 메시지를 전달

메시지는 is_up 변수의 값에 따라 결정되며 콘텐츠 내부에서는 이를 기반으로 페이지를 이동하게 됨

6. 주석 처리된 코드:

//window(.)open("down(.)php");

해당 부분은 주석 처리되어 있습니다. 즉, 현재는 비활성화되어 있으며 주석 처리된 코드

주석 처리된 코드는 해당 줄이 실행되지 않도록 막아주는 역할

즉 코드는 Zepto를 사용하여 DOM 조작 및 이벤트 핸들링을 수행

특정 요소의 배경 색상을 변경하며 페이지 간의 이동을 관리하는 등의 작업을 수행

즉 기본적으로 백신 앱을 사용을 하는 것을 추천하며 최소 V3 정도는 설치해서 사용하면 구글 플레이 스토어 에서도 악성코드도 발견되고 있기 때문에 항상 조심해서 사용하시면 됩니다.

물론 무료 V3는 광고 포함이기 때문에 조금만 돈을 투자해서 광고를 없애고 사용을 하거나 아니면 13,000원 정도며 개인적으로 사용하는 Eset(이셋) AV-TEST에서 좋은 제품들을 선택할 수가 있습니다. 무료는 어떻게 보면 한계가 있고 악성코드 감염을 통해서 피해 보는 금전적인 피해보다 2만 원 정도 지급을 하는 것을 추천합니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| Tutanota 메일 사칭 피싱 메일-ipfs(.)dweb(.)link(2023.12.7) (0) | 2023.12.14 |

|---|---|

| 맘스터치 해킹으로 인한 네이버 피싱 사이트 접속 중(2023.12.09) (0) | 2023.12.10 |

| 마이크로소프트 기술 지원 사칭 사기(サポート 詐欺) 사칭 스캠 사이트-scriptedspam(.)azurewebsites(.)net(2023.12.04) (0) | 2023.12.08 |

| 구글 크롬 120.0.6099.63 보안 업데이트 및 비밀번호 공유, 자동 안전 확인 기능 업데이트 (0) | 2023.12.07 |

| 북한 해킹 단체 APT37 에서 만든 악성코드-국군재정관리단.chm(2023.11.21) (0) | 2023.12.04 |

| 2023년 6번째 제로데이 구글 크롬 긴급 업데이트 (0) | 2023.11.30 |

| 구글 크롬 개인 정보 보호 샌드박스 와 IP 보호 (0) | 2023.11.30 |

| DHL 사칭 피싱 메일-noreply@dhl(.)com(2023.11.9) (0) | 2023.11.29 |