랜섬웨어 라는것은 간단하게 이야기하면 컴퓨터에 있는 중요프로그램들을 암호화해서 인질로 삼아서 사용자에게 돈을 탈취할 목적으로 제작된 악성코드를 이야기하면 최근에는 금전을 탈취하기보다는 가상화폐 요구를 하는 것이 대부분입니다.

랜섬웨어 때문에 국내외에서 큰 피해자가 발생을 하고 있습니다. 물론 해당 랜섬웨어 제작자들을 검거하면 해당 암호화를 풀 수가 있는 도구를 보안 업체에서 만들어서 배포하겠지만, 문제는 해당 부분이 적용되지 않으면 소용이 없습니다.

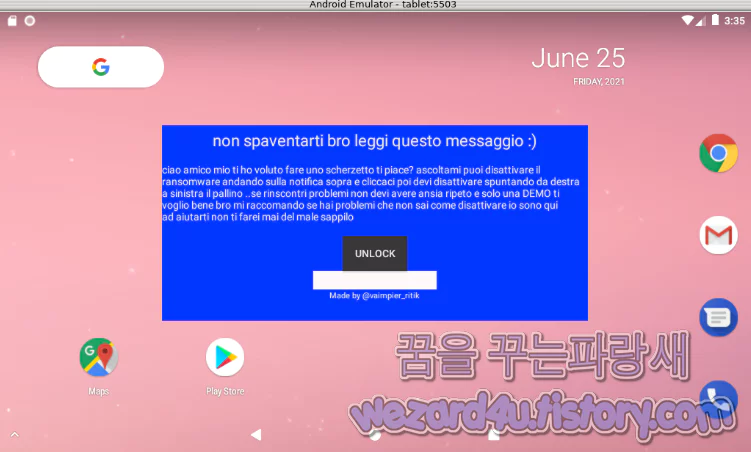

그리고 가상화폐를 요구하고 있으면 대부분은 기본적으로 악의적인 목적을 가진 사람들에게 비트코인 같은 것을 보낸다고 해도 암호화를 해제할 수 있다고 100% 장담을 못하면 그리고 랜섬웨어는 윈도우 운영체제에서 동작하는 것뿐만 아니라 안드로이드 스마트폰을 사용하는 사용자를 대상으로 랜섬웨어도 만들어지고 있습니다. 오늘은 VaimRansom.apk 이라는 랜섬웨어에 대해 간단하게 분석을 해 보겠습니다.

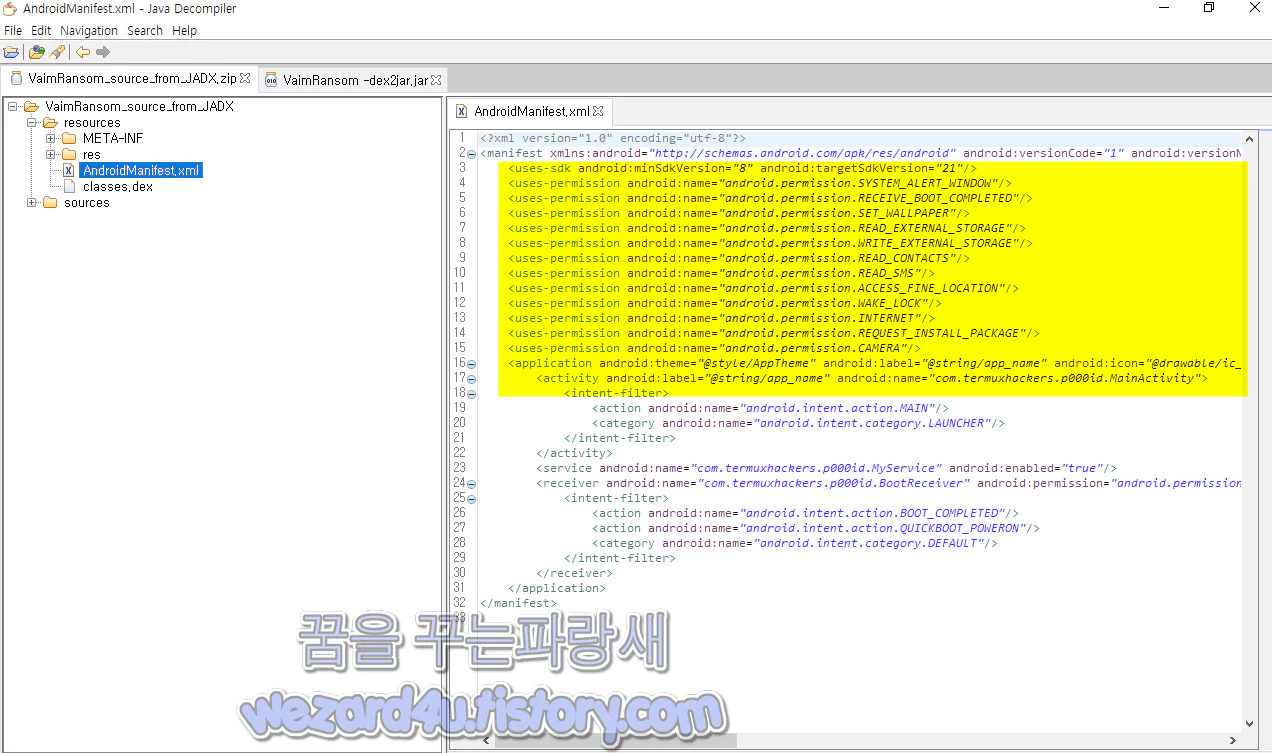

일단 해당 랜섬웨어 권한을 보겠습니다. 안드로이드 권한은 다음과 같습니다.

<uses-permission android:name="android.permission.SYSTEM_ALERT_WINDOW"/>

<uses-permission android:name="android.permission.RECEIVE_BOOT_COMPLETED"/>

<uses-permission android:name="android.permission.SET_WALLPAPER"/>

<uses-permission android:name="android.permission.READ_EXTERNAL_STORAGE"/>

<uses-permission android:name="android.permission.WRITE_EXTERNAL_STORAGE"/>

<uses-permission android:name="android.permission.READ_CONTACTS"/>

<uses-permission android:name="android.permission.READ_SMS"/>

<uses-permission android:name="android.permission.ACCESS_FINE_LOCATION"/>

<uses-permission android:name="android.permission.WAKE_LOCK"/>

<uses-permission android:name="android.permission.INTERNET"/>

<uses-permission android:name="android.permission.REQUEST_INSTALL_PACKAGE"/>

<uses-permission android:name="android.permission.CAMERA"/>기본적으로 문자 읽기, 연락처 읽기, 외장 디스크 읽고 쓰기, 잠을 잘 자는 스마트폰 깨우는 권한, 인터넷 접속 권한 다른 앱을 설치를 하기 위한 권한 등으로 구성돼 있습니다.

그리고 해쉬값은 다음과 같습니다.

파일명: VaimRansomapk 사이즈: 2,831,864 Bytes

CRC32: c5a9d1d0 MD5: aab79534ce8e522665179e5203676ac5

SHA-1: 608c3688b22ad925127a1c17709db59b999cd79b SHA-256:5576be44d25b7cbba30201bf7b02aae4d70ec5b27d50d3264dc061036c49ab5a 입니다.

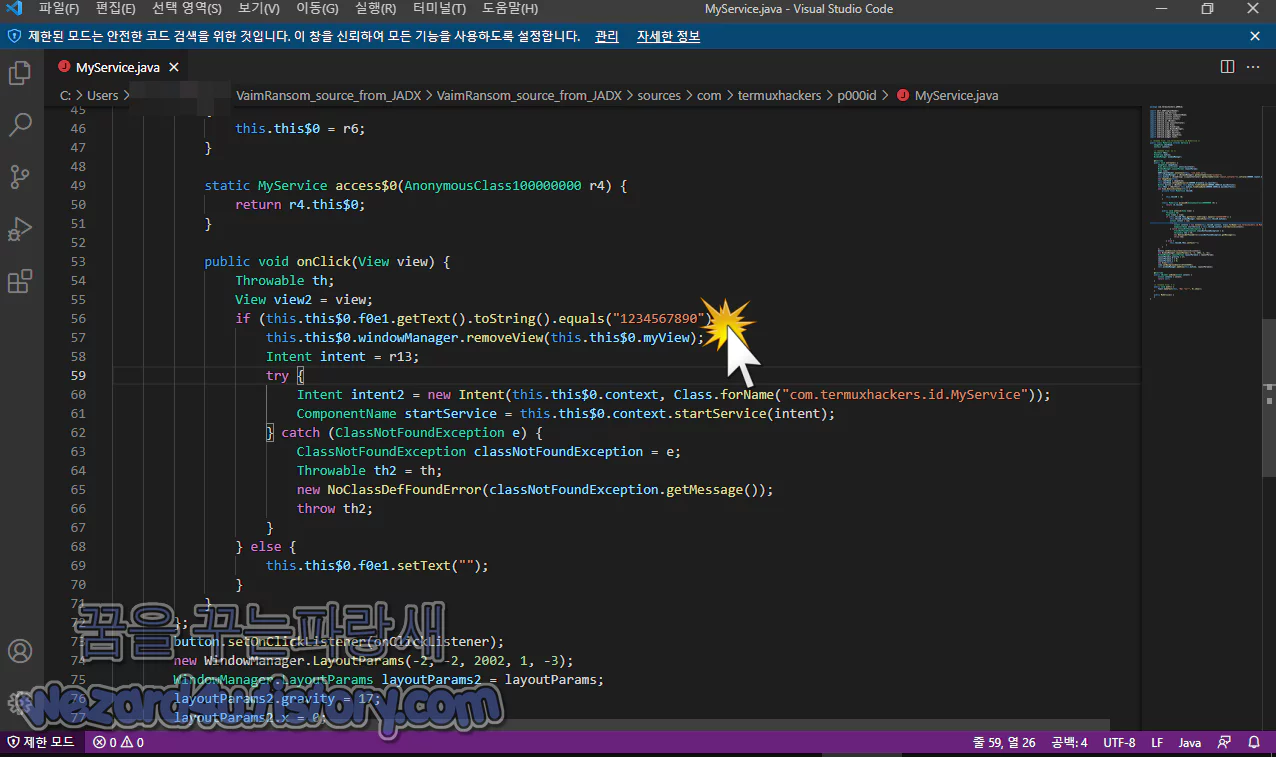

VaimRansom_source_from_JADX\VaimRansom_source_from_JADX\sources\com\termuxhackers\p000id

으로 이동을 하면 MyService.java 부분이 보일 것입니다.

여기서 랜섬웨어 복구를 위한 암호가 있는 것을 확인할 수가 있습니다.

public void onClick(View view) {

Throwable th;

View view2 = view;

if (this.this$0.f0e1.getText().toString().equals("1234567890")) {

this.this$0.windowManager.removeView(this.this$0.myView);

Intent intent = r13;

try {

Intent intent2 = new Intent(this.this$0.context, Class.forName("com.termuxhackers.id.MyService"));

ComponentName startService = this.this$0.context.startService(intent);

} catch (ClassNotFoundException e) {

ClassNotFoundException classNotFoundException = e;

Throwable th2 = th;

new NoClassDefFoundError(classNotFoundException.getMessage());

throw th2;

}

} else {

this.this$0.f0e1.setText("");

}

}

};여기서 보이는 1234567890 이 해당 랜섬웨어 복구를 하는 키입니다.

2021-06-20 17:35:06 UTC 기준으로 바이러스토탈(Virus Total)에서 탐지를 하는 백신 업체들은 다음과 같습니다.

AegisLab:SUSPICIOUS

AhnLab-V3:Trojan/Android.Slocker.61246

Alibaba:Trojan:Android/LockerRansom.b72f2dd3

Avast-Mobile:Android:Evo-gen [Trj]

Avira (no cloud):ANDROID/Agent.FJNI.Gen

BitDefenderFalx:Android.Trojan.SLocker.BQR

CAT-QuickHeal:Android.Lockerpin.A5dfe

Cynet:Malicious (score: 99)

Cyren:AndroidOS/Trojan.YKGC-2

DrWeb:Android.Locker.136.origin

ESET-NOD32:A Variant Of Android/Locker.CQ

Fortinet:Android/Locker.CQ!tr

Ikarus:Trojan.AndroidOS.LockScreen

K7GW:Trojan ( 0057c6481 )

Kaspersky:UDS:Trojan.AndroidOS.Boogr.gsh

McAfee:Artemis!AAB79534CE8E

McAfee-GW-Edition:Artemis

Microsoft:Trojan:AndroidOS/LockerRansom.A!MTB

Sophos:Andr/Xgen-ARC

Symantec:Trojan.Gen.2

Symantec Mobile Insight:AppRisk:Generisk

Trustlook:Android.Malware.General (score:9)

개인적으로 추측이지만 해당 랜섬웨어는 누군가 그냥 재미삼아 만든 것 같습니다. 만약 작정을 하고 만들었다고 하면 이렇게 단순하게 만들지 않을 것 같습니다. 그리고 랜섬웨어는 윈도우,MacOS,스마트TV,스마트워치 등도 감염됩니다. 앞서 이야기했지만 랜섬웨어 복호화 툴은 기본적으로 악의적인 목적을 가진 사람들에게 비트코인 등과 같은 가상화폐를 지급한다고 해서 랜섬웨어 복호화 툴을 제대로 제공을 할지 의문이면 그리고 이런 랜섬웨어 같은 것은 예방하는 방법은 개인적으로 계속 언급을 하고 있지만, 다음과 같습니다.

요약

1. 구글 플레이 스토어 및 공식 스토어 이외에 어플 설치하지 말 것

2. 공신력 있는 백신 앱(안티바이러스 앱) 설치해서 실시간 감시 및 실시간 업데이트할 것(AV-TEST 참고)

3. 구글 안드로이드 스마트폰에서는 외부 앱을 설치를 하려고 하면 경고 메시지가 나오는데 해당 경고 메시지처럼 외부 앱 설치하지 말 것

4. 전화금융사기 차단앱 후후,후스콜,T 전화 같은 것을 사용하면 이런 앱을 활용을 하면 이런 보이스피싱 피해를 줄일 수가 있습니다.

5. 소개팅 어플에서 어떤 어플을 다운로드 해서 설치하라고 하면 100% 악성코드입니다.

6. 컴퓨터 환경에서는 출처가 불분명한 사이트 그리고 파일 다운로드 금지

7. 기본적으로 인지도가 있는 백신앱,백신프로그램 을 사용 및 실시간 감시, 실시간 업데이트

8. PC 같은 경우 랜섬웨어 예방 프로그램인 앱체크 등과 프로그램이 있으니 해당 프로그램을 설치하거나 V3 같은 경우 랜섬웨어 보호를 위해서 부분은 기본적으로 작동하고 있으니 해당 부분은 해제하는 것은 금지(랜섬웨어가 감염을 시도하기 전에 미끼 파일로 낚시하는 것입니다.)

즉 기본적인 보안 수칙을 잘 지켜주면 이런 악성코드에 감염되는 것을 최소화할 수가 있습니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| Avaddon 랜섬웨어 복호화 도구 공개 (4) | 2021.07.05 |

|---|---|

| 마이크로소프트 PowerShell 7 원격 코드 실행 취약점 주의 (9) | 2021.07.03 |

| 윈도우 10 KB5004760 긴급 업데이트 (2) | 2021.07.01 |

| 구글 크롬 브라우저 에서 FLoC를 비활성화 방법 (0) | 2021.06.30 |

| 몸캠 피싱 악성코드-동영상(2021.06.20) (8) | 2021.06.25 |

| Windows 10(윈도우 10) KB5003690 누적 업데이트 (2) | 2021.06.23 |

| 모질라 파이어폭스 89.0.1 보안 업데이트 (6) | 2021.06.18 |

| 몸캠 피싱 안드로이드 악성코드 분석-동영상(2021.6.11) (4) | 2021.06.16 |