오늘은 음성지원이라는 몸캠 피싱에 대해 간단하게 분석을 하는 시간을 가지겠습니다. 일단 몸캠이라는 것은 Sextortion 이라고 부르고 있으며 피해자가 되는 사람에게 성적 호기심을 이용해서 스마트폰에 악성코드를 설치하게 한 뒤에 사용자의 스마트폰을 감염을 시켜서 스마트폰에 있는 권한을 탈취한 다음 음란행위를 하게 한 다음 해당 동영상을 녹화하고 나서 이를 가지고 스마트폰에 있는 연락처에 해당 음란행위를 한 동영상을 유포하겠다고 협박을 해서 돈을 입금하라고 유도하고 돈을 가로채고 나서 동영상을 지워주겠다는 말(협박)을 해서 다시 끝까지 돈을 탈취하는 악성범죄 행위입니다.

일단 기본적으로 해당 범죄 대부분은 흔히 랜덤 채팅에서 이루어지면 해당 대화를 이어가려고 이런 악성코드를 설치를 유도합니다. 물론 현명한 분이라면 기본적으로 백신입(인지도 있는 제품)하고 있는 상태에서 실시간 감시 등을 하는 상태이거나 또는 안드로드이드 스마트폰은 기본적으로 외부에서 다운로드 되는 앱을 설치를 하면 기본적으로 악성코드에 감염되어서 개인정보가 노출될 수가 있다고 경고를 하고 있습니다.

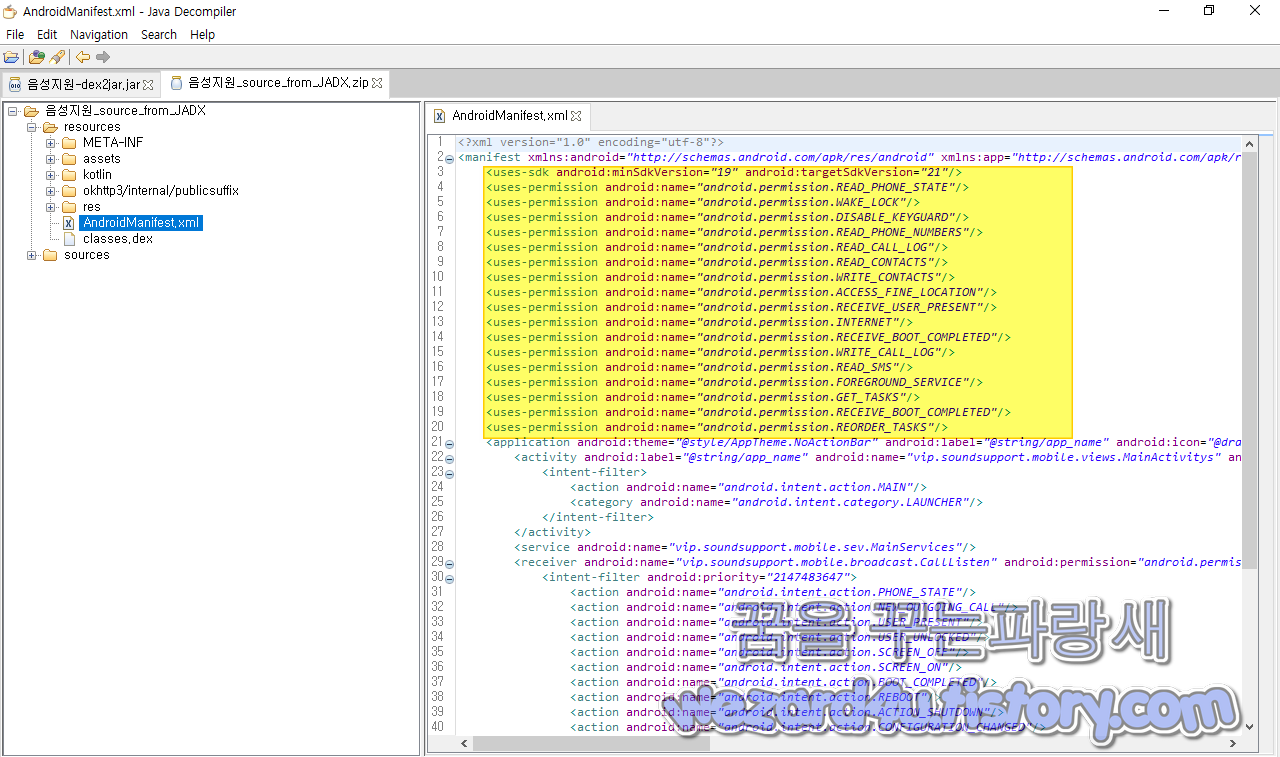

즉 사용자가 외부인 공식스토어가 아닌 곳에서 다운로드 한 곳은 위험하다고 생각을 하시면 될 것입니다. 일단 해당 악성코드는 음성지원이라는 이름으로 돼 있으면 해당 악성코드의 권한은 다음과 같습니다.

android.permission.READ_PHONE_STATE

android.permission.WAKE_LOCK

android.permission.DISABLE_KEYGUARD

android.permission.READ_PHONE_NUMBERS

android.permission.READ_CALL_LOG

android.permission.READ_CONTACTS

android.permission.WRITE_CONTACTS

android.permission.ACCESS_FINE_LOCATION

android.permission.RECEIVE_USER_PRESENT

android.permission.INTERNET

android.permission.RECEIVE_BOOT_COMPLETED

android.permission.WRITE_CALL_LOG

android:name="android.permission.READ_SMS

android.permission.FOREGROUND_SERVICE

android.permission.GET_TASKS

android.permission.RECEIVE_BOOT_COMPLETED

android.permission.REORDER_TASKS

뭐~보시면 대부분 스마트폰 권한을 가져가는 것을 볼 수가 있으며 범죄를 눈치를 채고 112 같은 경찰의 도움을 받으려고 해도 이미 악의적인 목적을 가진 사람들한테 전화가 걸리는 것이기 때문에 112에 신고를 한들 소용이 없는 행동이 됩니다.

일단 해당 악성코드 해쉬값은 다음과 같습니다.

MD5:4f51972d66f6d8493908b1b8e8cc9f65

SHA-1:0774b47922f283dc0ea8d07c3c8515b1951db116

SHA-256:307eb3e21f421132341b08db353c5289e482c54b3c36abd03869713ad393e5d0

입니다.

app_name: 음성지원

package_name:vip.soundsupport.mobile.views20210303

입니다.

일단 간단하게 보며 다음과 같습니다. 먼저 전화번호 가져오기 그리고 iccid 수집을 위한 부분은 다음과 같습니다.

먼저 e.a.a.b.d 에 부분에 보면 다음과 같은 코드들이 있는 것을 확인할 수가 있습니다.

private d() {

try {

Context context = MainServices.a();

TelephonyManager telephonyManager = (TelephonyManager)context.getSystemService("phone");

try {

c = telephonyManager.getLine1Number();

String str = telephonyManager.getSimSerialNumber();

try {

String str2 = telephonyManager.getNetworkOperatorName();

d = str2;

String str1 = str;

if (!str2.equals(" ")) {

d = d.replaceAll(" ", "_");

str1 = str;

}

} catch (Exception null) {

String str1 = str;

}

} catch (Exception exception) {

String str = "";

}

exception.getStackTrace();

} catch (URISyntaxException uRISyntaxException) {}

uRISyntaxException.printStackTrace();

}

public static d a() {

return b;

}

public e b() {

return this.a;

}

}그리고 androidx.appcompat.app.AppCompatDelegateImpl 등에서는 스마트폰의 IMEI 정보를 탈취하기 위한 정보들이 있는 것을 볼 수가 있습니다.

if (decorContentParent1 != null) {

i = decorContentParent1.getDeviceId();

} else {

i = -1;

}

if (KeyCharacterMap.load(i).getKeyboardType() != 1) {

bool = true;

} else {

bool = false;

}

((PanelFeatureState)decorContentParent).qwertyMode = bool;

((PanelFeatureState)decorContentParent).menu.setQwertyMode(bool);

((PanelFeatureState)decorContentParent).menu.startDispatchingItemsChanged();

}

((PanelFeatureState)decorContentParent).isPrepared = true;

((PanelFeatureState)decorContentParent).isHandled = false;

this.mPreparedPanel = (PanelFeatureState)decorContentParent;

return true;

}그리고 최종적으로 103(.)159.80.35 포트: 8889 으로 전송이 되는 것을 확인할 수가 있었으면 지금 해당 사이트는 동작하고 있지 않지만 일단 언제든지 사용이 될 수가 있으므로 주의가 필요하면 개인적으로 일단 AhnRpt를 통한 V3을 만드는 안랩 과 그리고 알약,Symantec,Bitdefender,Avira에는 해당 악성코드를 신고한 상태입니다.(2021.03.04 10:54 UTC)

그리고 제일 중요한 것은 이런 악성코드에 감염이 안 되는 방법은 앞서 이야기한 것처럼 인지도가 높은 안드로이드 백신 그리고 구글에서 외부에서 설치하려고 하는 앱은 기본적으로 차단 및 설치를 하려고 할 때 사용자에게 외부앱 설치를 하면 악성코드 감염이 되어서 개인정보 유출이 될 수가 있다고 경고를 하고 있으니 이런 경고를 무시하지 말았으면 하면 일단 랜덤 채팅 등에서 낯선 사람이 뜬금없이 앱 설치를 하라고 권장하는 경우 거의 100% 악성코드라고 생각을 하시면 되고 아무리 지인이라도 외부앱은 설치를 하지 않는 것이 현명한 방법일 것입니다.

요약

1. 랜덤 채팅 등에서 외부앱 설치하라고 하면 설치하지 말 것

2. 국제적으로 인지도가 높은 보안 업체 백신앱 설치 및 실시간 감시 및 실시간 업데이트

3. 구글 안드로이드 스마트폰 경우 외부 앱 설치하면 경고 함 경고 무시하지 말 것

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 케이뱅크 사칭 보이스피싱 안드로이드 악성코드-kbank.apk(2021.03.13) (4) | 2021.03.13 |

|---|---|

| KB5000808 및 KB5000802 누적 업데이트 프린터 블루스크린 APC_INDEX_MISMATCH 오류 임시 해결 방법 (2) | 2021.03.13 |

| 윈도우 10 KB5000808 및 KB5000802 누적 업데이트 (0) | 2021.03.11 |

| 국민은행 사칭 하는 보이스피싱 안드로이드 악성코드 간단 분석(2020.3.1) (8) | 2021.03.09 |

| Firefox 85(파이어폭스 85)에서 ESNI 지원이 누락 해결 방법 (6) | 2021.03.02 |

| 파이어폭스 86 Total Cookie Protection으로 개인 정보 보호를 강화 (2) | 2021.02.26 |

| 윈도우 10 Adobe Flash Player 제거툴 업데이트(KB4577586) (4) | 2021.02.25 |

| 코로나 19 로 인한 수기 명부 전화번호 대신 개인 안심번호 사용 방법 (4) | 2021.02.22 |