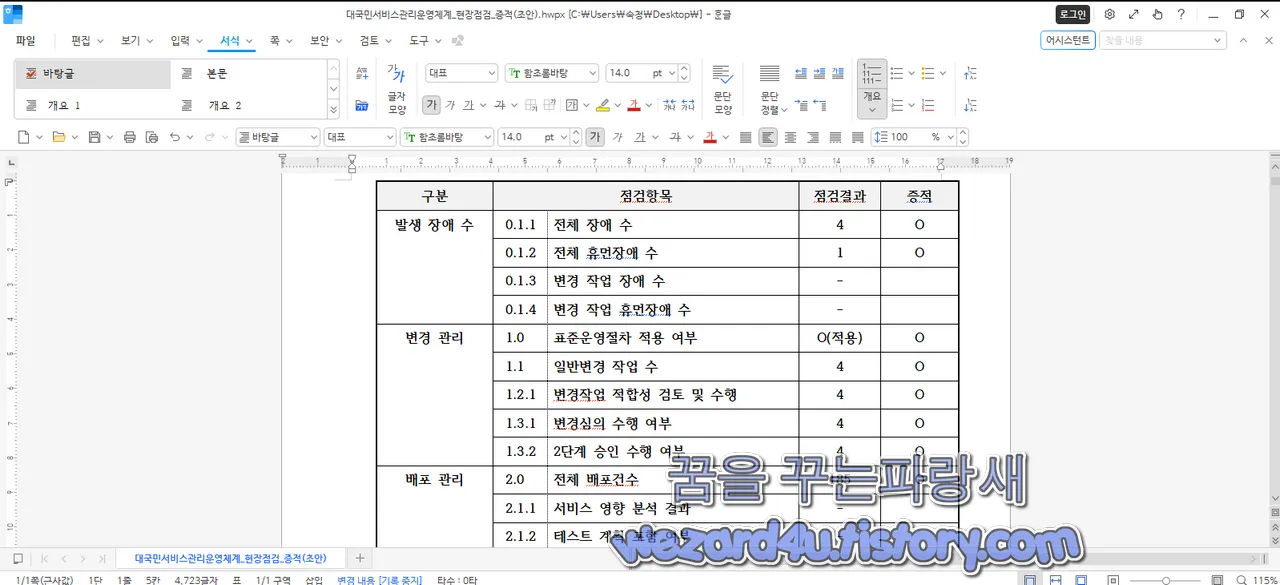

오늘도 김수키(Kimsuky) 에서 만든 악성코드인 대국민서비스관리운영체계_현장점검_증적(초안) 위장한 악성코드에 대해 알아보겠습니다. 해당 악성코드는 확장자를 .pif로 만들어져 유포되었으며 이는 EXE 확장자와 같은 실행 가능한 파일입니다. 이런 비슷한 것 분석을 한 것은 안랩 블로그 2021년 국방부 업무보고 수정 문서로 위장한 악성코드 유포라는 악성코드하고 비슷합니다.

일단 악성코드 분석 코감기 때문에 대충 하는 걸로 솔직히 IDA 가지고 뜯어보아야 하는 것이 있는데 귀찮아서….

파일명:대국민서비스관리운영체계_현장점검_증적(초안).pif

사이즈:5 MB

MD5:8983ffa6da23e0b99ccc58c17b9788c7

SHA-1:01cb397c7f056516be83bef2719925d281a10858

SHA-256:d0912a47413338a1a79eef767aa33135f1e3ac66dfb6f6d1c8dbec72c892b985

일단 확장자는 .pif 로 되어져 있지만 실제로는. lnk로 표시됨

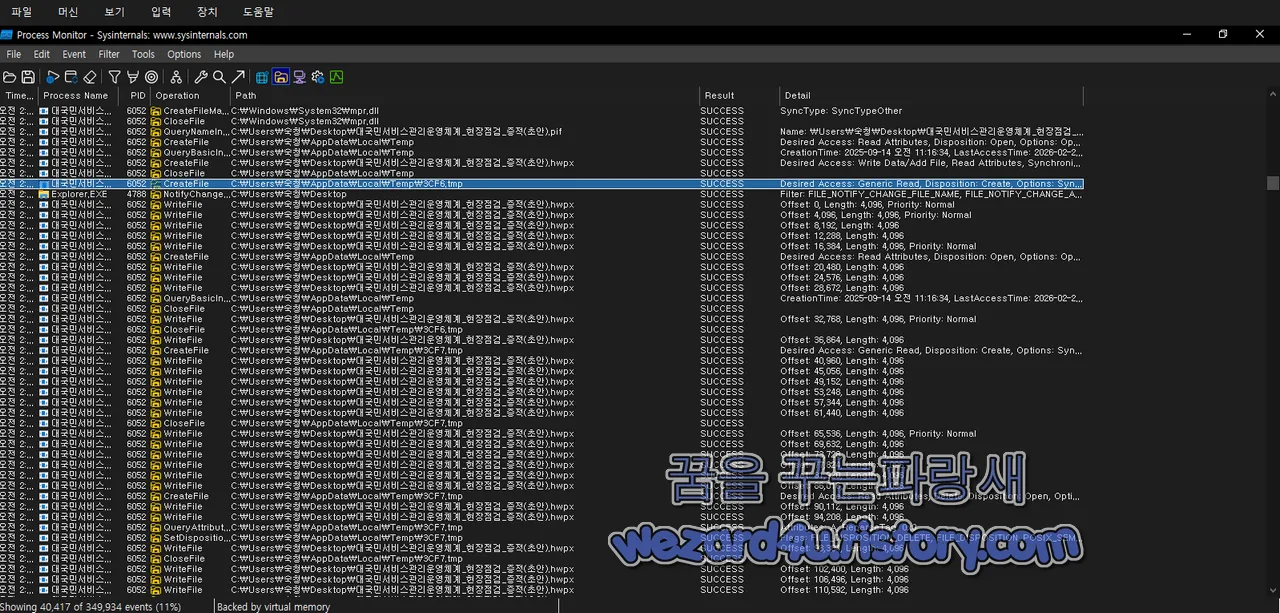

악성코드가 실행되면 일단 C:\Users\Admin\AppData\Local\Temp\???.tmp.bat(이름은 각각 달라요.)

regsvr32.exe를 사용해서 아래 파일들을 작업 스케줄러에 5분마다 실행을 하게 등록해서 지속성을 확보하는 것이 특징

C:\Users\user\AppData\Roaming\AppRoot\app.package

C:\Users\user\AppData\Roaming\AppRoot\app.package.i

악성코드 분석

%TEMP% 에 파일을 대국민서비스관리운영체계_현장점검_증적(초안).exe 를 실행하고 마지막에 배치 파일(??.tmp.bat)도 자기삭제

1.:goto_reel: 반복 삭제 루프 시작 지점

2.rd /s /q "...(초안).exe:원래는 폴더 삭제 명령 대상이 .exe.

3.del "...(초안).exe":실제 EXE 파일 삭제 시도

4.if exist "...(초안).exe" goto goto_redel: 파일이 아직 남아있으면 다시 돌아가서 계속 삭제 시도

5.del "...\1C6D.tmp.bat: 삭제 작업을 수행한 배치 스크립트 자신도 삭제

배치 파일 내용 분석

단지 대상이. exe가 아니라 .tmp(임시 파일) 로 바뀐 것뿐

결론부터 말하면 실행 후 생성된 임시 파일들을 지우고 배치 파일도 지우는 파일방식을 취하고 있음

반복 루프 시작 레이블

rd 는 폴더 삭제 명령

???.tmp 를 폴더로 보고 지우려는 시도

/s /q 로 강제로 조용히 전체 삭제

같은 경로에 있는 파일 삭제 시도

아직 남아있으면 루프 재시도

이유:

다른 프로세스가 핸들 잡고 있어서 즉시 삭제가 안 됨

생성, 삭제 타이밍 경합(race) 발생

배치 파일 자기 자신 삭제

그리고 핵심은 AppData\Local\Temp 에 생성된 tmp 임

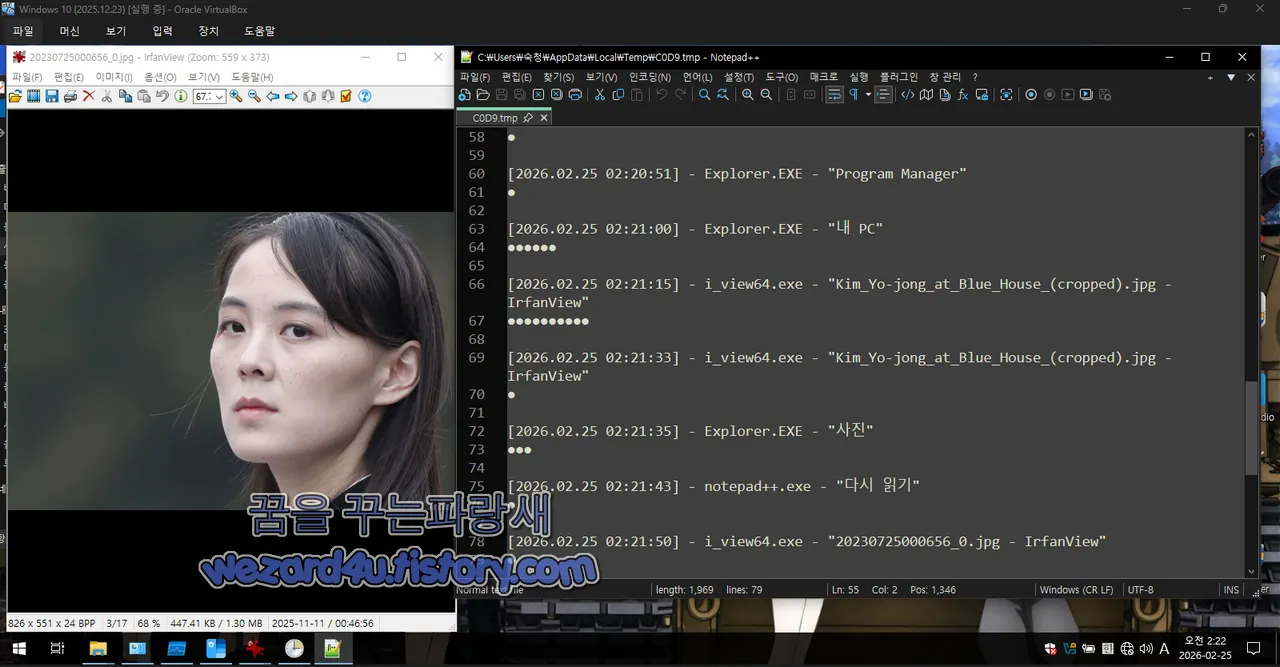

해당 파일은 잘 숨어 있으면서 사용자가 파일을 열고 쓰고 하면 파일 이름과 폴더 그리고 확장자를 기록하는 역할을 하고 있음

그리고 C2로 전송할 것 같음

사용된 C2

hxxp://cms(.)spaceyou(.)o-r(.)kr

hxxp://erp(.)spaceme(.)p-e(.)kr어차피 해당 사이트를 확인해 보아야 할 것임

일단 사용자 로그 기록을 하는 역할을 하는 악성코드인 것 같습니다.

regsvr32.exe를 통해 실행되며 Disk0 이라는 명으로 스케줄 등록되어 5분마다 실행

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 김수키(Kimsuky) 코인 실전 트레이딩 핵심 비법서로 위장한 악성코드-실전 트레이딩 핵심 비법서.pdf.lnk (0) | 2026.02.20 |

|---|---|

| 김수키(Kimsuky) 에서 만든 악성코드-암호.txt.lnk (0) | 2026.02.19 |

| Kimsuky(김수키)과태료 부과 사전 통지서 로 위장한 악성코드-IPSInvoice.chm (0) | 2026.02.16 |

| 김수키(Kimsuky) 통일 연구원 사칭 악성코드 분석-2026_0212_1281232903482939_참고자료.lnk (0) | 2026.02.14 |

| 마이크로소프트 윈도우 11 메모장 취약점 수정 (0) | 2026.02.14 |

| 윈도우 10 KB5075912,윈도우 11 KB5077181,KB5075941 보안 업데이트 (0) | 2026.02.12 |

| 독일 고위 인사 표적 시그널 계정 탈취 경고 (0) | 2026.02.07 |

| 코니(Konni) 에서 만든 네이버 로그인 사칭 악성코드-210930-001.png.lnk (0) | 2026.02.06 |