해커들이 CPUID 프로젝트의 API에 접근해 공식 웹사이트의 다운로드 링크를 조작해서 널리 사용되는 CPU-Z 및 HWMonitor 도구의 악성 실행 파일을 배포

두 유틸리티는 컴퓨터 내부 하드웨어의 물리적 상태를 모니터링 하고 시스템의 종합적인 사양을 확인하기 위해 수백만 명의 사용자가 의존하고 있습니다.

최근 레딧(Reddit)에 따르면 해당 도구 중 하나를 다운로드한 사용자들은 공식 다운로드 포털이 Cloudflare R2 스토리지 서비스를 가리키며 다른 개발자가 만든 또 다른 진단 및 모니터링 도구인 HWiNFO의 트로이목마화된 버전을 가져온다고 보고

악성 파일의 이름은 HWiNFO_Monitor_Setup이며 해당 악성코드를 실행하면 Inno Setup 래퍼가 포함된 러시아어 설치 프로그램이 실행되는데 이는 비정상적이며 매우 의심스러운 점

사용자들은 직접 URL을 통해 정상적인 hwmonitor_1.63.exe 파일을 여전히 다운로드할 수 있다고 보고

이는 원본 바이너리가 손상되지 않았음을 시사하지만, 배포 링크가 악성화되었음을 나타냅니다.

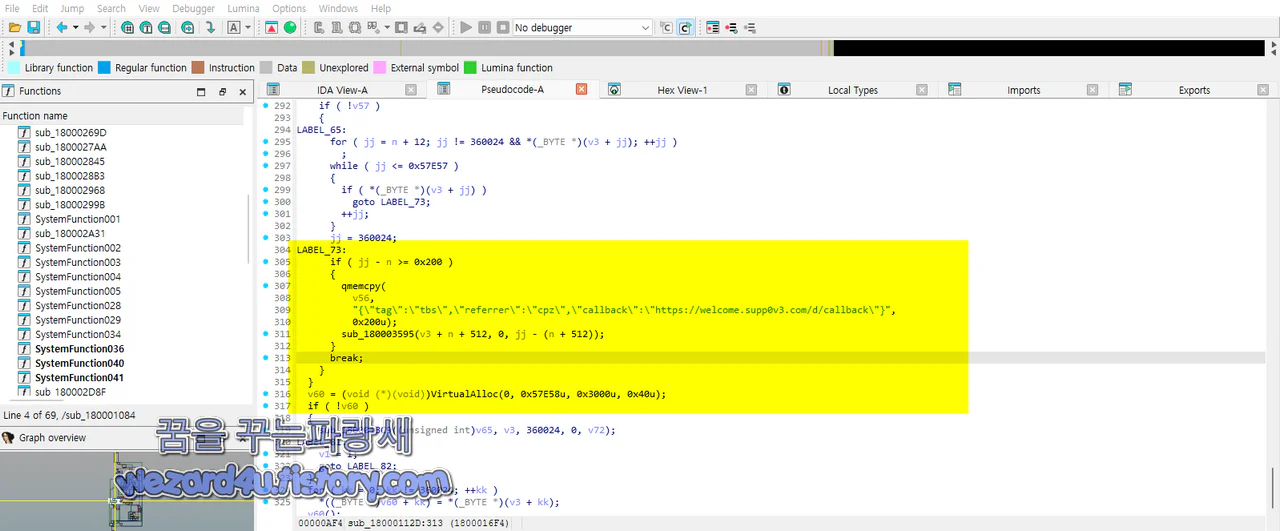

해당 악성코드는 심층적으로 트로이 목마

해킹된 도메인(cpuid?com)을 통해 배포되고 파일 위장 기능을 수행하며 다단계로 작동하며 전적으로 메모리 내에서 실행되며. NET 어셈블리에서 NTDLL 기능을 프록시하는 등 EDR 및/또는 AV를 회피하려고 몇 가지 흥미로운 방법을 사용

해당 연구원은 같은 위협 그룹이 지난달 FileZilla FTP 솔루션 사용자를 표적으로 삼았다고 주장

공격자가 널리 사용되는 유틸리티에 집중하고 있음을 시사

내려받게 된 ZIP 파일은 VirusTotal에서 20개의 안티바이러스 엔진에 의해 탐지되었으나 명확히 식별되지는 않았습니다.

일부는 이를 Tedy 트로이목마 다른 일부는 Artemis 트로이 목마로 분류하고 있음

VirusTotal의 일부 연구원들은 이 가짜 HWiNFO 변종이 정보 탈취형 악성코드라고 말하고 있습니다.

조사는 아직 진행 중이지만 대략 4월 9일부터 10일 사이 약 6시간 동안 보조 기능(기본적으로 보조 API)이 침해되어 메인 웹사이트에 악성 링크가 무작위로 표시된 것으로 보입니다(당사의 서명된 원본 파일은 침해되지 않았습니다).해당 침해 사실은 발견되어 이후 수정되었습니다.

같은 관계자는 해커들이 메인 개발자가 휴가 중이던 시기에 공격을 가했다고 전함

카스퍼스키 연구진도 이번 사건을 분석한 결과 침해는 4월 9일 15:00(UTC)부터 4월 10일 10:00(UTC)경까지 지속하였으며, 공격자가 다음 CPUID 소프트웨어의 악성 버전을 유포했다고 밝혔습니다.

CPU-Z (버전 2.19)

HWMonitor Pro (버전 1.57)

HWMonitor (버전 1.63)

PerfMonitor (버전 2.04)

변조된 변종에는 정품 서명된 실행 파일과 DLL 사이드로딩에 사용되는 CRYPTBASE.dll 이라는 악성 DLL이 포함되어 있었음

카스퍼스키에 따르면 해당 악성 DLL은 C2(명령 및 제어) 연결과 추가 페이로드 실행을 담당

또한, 이 DLL은 사전에 일련의 샌드박스 탐지 회피 검사를 수행하며 모든 검사가 통과되면 C2 서버에 연결

공격자는 지난 3월 가짜 FileZilla 사이트를 이용해 악성 파일을 배포했던 캠페인에서 관찰된 것과 같은 C2 주소 및 구성을 사용한 것으로 보입니다.

최종 페이로드는 STX RAT로 eSentire 연구진이 정보 탈취 기능을 가진 것으로 기록한 악성코드이며 eSentire의 YARA 규칙을 통해 탐지

카스퍼스키의 분석에 따르면, 150명 이상의 사용자가 CPUID 제품의 악성 변종을 다운로드 했으며 대부분은 개인이었으나 연구진은 브라질, 러시아, 중국을 중심으로 소매, 제조, 컨설팅, 통신 및 농업 분야의 여러 조직도 피해자 명단에 포함되었다고 밝혔습니다.

카스퍼스키는 다운로드된 악성 파일, 악성 DLL 및 공격에 사용된 URL에 대한 침해 지표(IoC)를 제공하고 있습니다.

쉽게 담당자가 휴가 간 사이 API에 접근해서 악성코드를 삽입해서 악성코드를 퍼뜨렸으며 현재 대부분 보안 업체에서 탐지하고 있기 때문에 백신 프로그램(안티바이러스)을 사용을 해서 검사를 통해서 찢어 버리면 됩니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| LG 쪽을 탈취 하기 위한 것으로 추측이 되는 악성코드-AI_Auth_Token_202603.bat (0) | 2026.04.09 |

|---|---|

| 2025년 전 세계 인터넷 트래픽의 10.22%를 차지한 광고 추적기, 2024년 7.84%에서 증가 (0) | 2026.04.08 |

| 김수키(Kimsuky)에서 만든 악성코드-북한의 대외 전략 분석 및 남북관계 개선 방안 (0) | 2026.04.06 |

| 북한 라자루스(Lazarus)에서 만든 PyLangGhost RAT 악성코드-dprk pylan(.)js (0) | 2026.04.03 |

| macOS 사용자 개인정보를 노리는 ClickFix(클릭픽스)-update-check (0) | 2026.04.01 |

| 김수키(Kimsuky)에서 만든 악성코드-구매 주문서 SBPL2509217 (개정 1)·pdf.js (0) | 2026.03.30 |

| Kimsuky(김수키) 이력서를 악용한 Rokrat 악성코드-이력서(박X민).lnk (1) | 2026.03.27 |

| 북한 김수키(Kimsuky)에서 만든 악성코드-a.js(가칭) (0) | 2026.03.23 |