일본 みずほ銀行(미즈호은행)피싱메일 간단 분석(2024.12.09)

오늘은 일본 みずほ銀行(미즈호은행) 피싱 메일에 대해 간단 분석을 해보겠습니다.

일단 みずほ銀行(미즈호은행)은 미쓰비시 UFJ 은행, 미쓰이스미토모은행과 함께 일본의 3대 메가뱅크 중 한 곳으로 미즈호 은행의 전신(前身)인 제일은행은 일본에서 처음으로 설립된 은행이자 일본의 첫 번째 주식회사입니다.

일단 개인적으로 받은 이메일에서 있어서 한번 글을 적어 보겠습니다.

이메일 내용

平素より、みずほ銀行をご利用いただきありがとうございます。

当社では、犯罪収益移転防止法に基づき、お取引を行う目的等を確認させていただいております。

また、この度のご案内は、当社ご利用規約第5条1項3に基づくご依頼となります。

お客様お客様の直近の取引についていくつかのご質問がございます、下記のリンクをアクセスし、ご回答ください。

hxxps://wh853(.)top?token=9ca000bfcdbde(e)b4a0d51ccf2462bcbefa8a9c3f1a98ff47025c5ca432ce0579&e=bW(F)la2F3YWtvdWppdGFla29AeWFob28uY28uanA=

※一定期間ご確認いただけない場合、口座取引を一部制限させていただきます。

※回答が完了しますと、通常どおりログイン後のお手続きが可能になります。

お客様のご返信内容を確認後、利用制限の解除を検討させていただきますので、できる限り詳細にご回答ください。

--------------------------------------------------------------

※本メールの送信アドレスは送信専用となっております。

返信メールでのお問い合わせは承りかねますので、あらかじめご了承願います。

お問い合わせは下記まで

みずほダイレクトヘルプデスク

フリーダイヤル:0120-3242-99

海外からのご利用などフリーダイヤルをご利用いただけない場合は:03-3211-9324[通話料有料]

※月曜日~金曜日9時00分~21時00分、土·日曜日、祝日·振替休日9時00分~17時00分

1月1日~2日はご利用いただけません。12月31日、1月3日の受付時間は9時00分~17時00分です。

お問い合わせ(入カノオーム):hxxps://www(.)faq(.)mizuhobank(.)co(.)jp/helpdesk?category_id=175&site_domain=default

みずほ銀行한국어 번역

평소보다 미즈호 은행을 이용해 주셔서 감사합니다.

당사에서는, 범죄 수익 이전 방지법에 근거해, 거래를 하는 목적 등을 확인하겠습니다.

또, 이번의 안내는, 당사 이용 규약 제5조 1항 3에 근거하는 의뢰가 됩니다.

고객의 최근 거래에 대해 몇 가지 질문이 있습니다. 아래 링크를 방문하여 답변해주십시오.

hxxps://wh853(.)top?token=9ca000bfcdbde(e)b4a0d51ccf2462bcbefa8a9c3f1a98ff47025c5ca432ce0579&e=bW(F)la2F3YWtvdWppdGFla2

※일정 기간 확인하실 수 없는 경우, 계좌 거래를 일부 제한하겠습니다.

※응답이 완료되면, 통상대로 로그인 후의 수속이 가능해집니다.

고객의 회신 내용을 확인 후, 이용 제한의 해제를 검토하겠습니다. 때문에, 가능한 한 상세하게 회답해 주십시오.

-------------------------------------------------- ------------

※본 메일의 송신 주소는 송신 전용이 되고 있습니다.

회신 메일로의 문의는 받기 어려워서, 미리 양해 바랍니다.

문의는 아래까지

미즈호 다이렉트 헬프 데스크

무료 다이얼: 0120-3242-99

해외에서의 이용 등 프리 다이얼을 이용하실 수 없는 경우는: 03-3211-9324[통화료 유료]

※월요일~금요일 9시 0분~21시 0분, 토·일요일, 공휴일·대체 휴일 9시 0분~17시 0분

1월 1일~2일은 이용하실 수 없습니다.

문의(입 카노옴):hxxps://www(.)faq(.)mizuhobank(.)co(.)jp/helpdesk?category_id=175&site_domain=default

미즈호 은행

일단 한국은행들과 비슷한 느낌의 낚시인 것을 확인할 수가 있습니다.

일단 사이트에 접근을 시도했지만, 사이트는 폭파돼 있었다는 것이 한계였습니다.

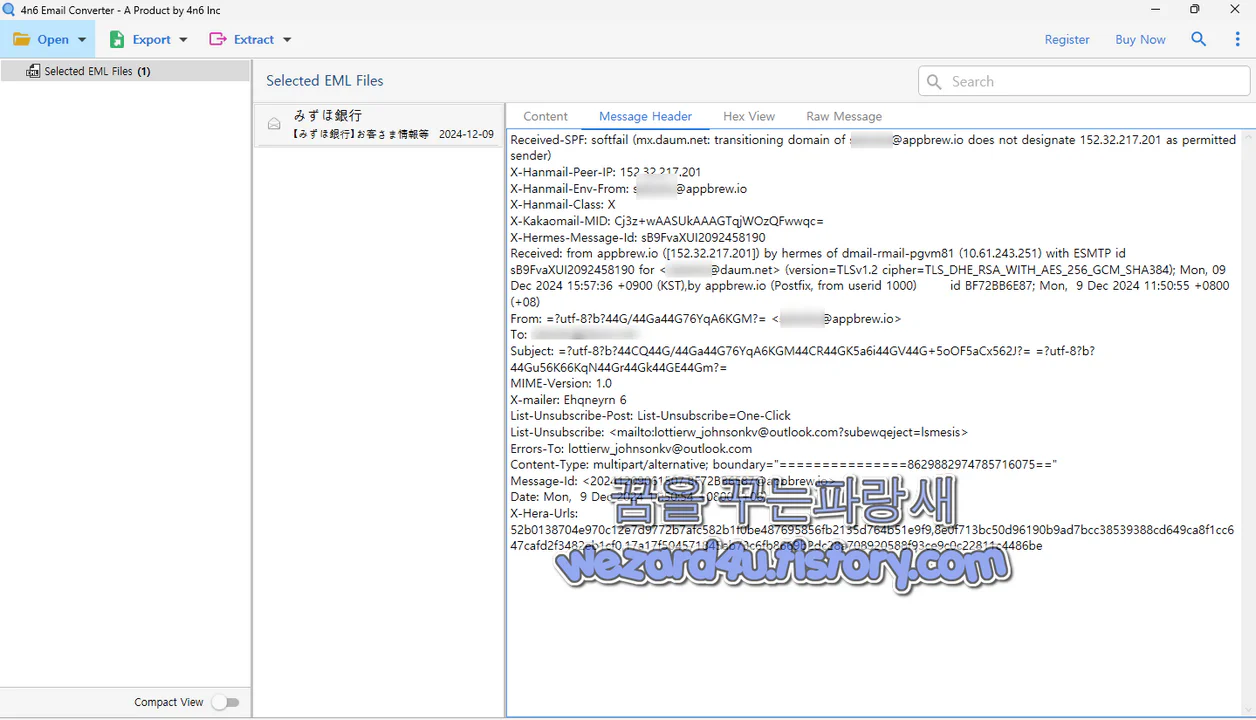

이메일 헤더 내용

Received-SPF: softfail (mx(.)daum(.)net: transitioning domain of ?????@appbr

ew(.)io does not designate 152(.)32(.)217(.)201 as permitted sender)

X-Hanmail-Peer-IP: 152(.)32(.)217(.)201

X-Hanmail-Env-From:???@appbrew(.)io

X-Hanmail-Class: X

X-Kakaomail-MID: Cj3z+wAASUkAAAGTqjWOzQFwwqc=

X-Hermes-Message-Id: sB9FvaXUI2092458190

Received: from appbrew.io ([152(.)32(.)217(.)201]) by hermes of dmail-r

mail-pgvm81 (10(.)61(.)243(.)251) with ESMTP id sB9FvaXUI2092458190 for

<????@daum(.)net> (version=TLSv1.2 cipher=TLS_DHE_RSA_WITH_AES_256_GCM_S

HA384); Mon, 09 Dec 2024 15:57:36 +0900 (KST),by appbrew.io (Postfix, fr

om userid 1000) id BF72BB6E87; Mon, 9 Dec 2024 11:50:55 +0800 (+08)

From: =?utf-8?b?44G/44Ga44G76YqA6KGM?= <sakai4u@appbrew(.)io>

To: ??u@daum(.)net

Subject: =?utf-8?b?44CQ44G/44Ga44G76YqA6KGM44CR44GK5a6i44GV44G+5oOF5aCx562J

?= =?utf-8?b?44Gu56K66KqN44Gr44Gk44GE44Gm?=

MIME-Version: 1.0

X-mailer: Ehqneyrn 6

List-Unsubscribe-Post: List-Unsubscribe=One-Click

List-Unsubscribe: <mailto:lottierw(_)johnso(n)kv@outlook(.0com?subewqeject=lsmesis>

Errors-To: lottierw_johnsonkv@outlook.com

Content-Type: multipart/alternative; boundary="===============8629882974785716075=="

Message-Id: <20241209061507.BF72BB6E87@appbrew(.)io>

Date: Mon, 9 Dec 2024 11:50:54 +0800 (+08)

X-Hera-Urls: 52b0138704e970c12e7d9772b7afc(5)82b1f0be487695856fb2135d764b51e9f

(9),8e0f713bc50d96190b9ad7bcc38539(3)88cd649ca8f1cc6(4)7cafd2f3482eb1cf0,17(a)17f

504571845ab73c6fb8669b2dc28a7(0)8920588f93ce9c0c22811c4486be분석

1.Received-SPF: softfail

SPF(Sender Policy Framework) 결과가 softfail

발신 서버(152.32(.)217(.)201)가 도메인(appbrew(.)io)의 허가된 발신 서버가 아닐 가능성이 매우 큼

신뢰할 수 없거나 위조되었을 가능성을 의미

2.X-Hanmail-Peer-IP:152(.)32(.)217(.)201

이메일 발신 서버의 IP 주소입니다.

IP는 싱가포르 지역으로 등록된 서버

3. From:=?utf-8?b?44G/44Ga44G76YqA6KGM?=

발신자 이름은 Base 64로 인코딩된 UTF-8 형식

디코딩 결과:テスト ユーザー (테스트 사용자)

발신자 정보가 조작

4. List-Unsubscribe

이메일에 구독 취소 링크가 포함되어 있음

구독 취소 메일이 개인 이메일(lottierw_johnsonkv@outlook(.)com)로 설정

대규모 메일링 서비스에서 개인 이메일을 사용하는 경우는 매우 드물어서 스팸 가능성을 알 수가 있음

5.Content-Type: multipart/alternative

이메일 본문이 HTML 및 텍스트 형식으로 구성

HTML 섹션은 악성 코드나 리디렉션 링크를 포함할 가능성이 있으므로 주의가 필요

6. 이메일 발송 경로:

appbrew(.)io(152(.)32(.)217(.)201)

발신 서버이며 SPF 인증에서 실패(SPF softfail)가 발생

hermes of dmail-rmail-pgvm81

중간 전달 서버

뭐~한국 분들은 속을 이유가 없겠지만, 일본에 거주하시는 분들이나 일본인들을 상대로 해당 피싱 메일이지 않을까 생각이 됩니다.